Foram encontradas 1.410 questões.

Considerando backups como itens de segurança, uma topologia de backup de arquivos baseada em SAN implica dizer que os dados

Provas

Questão presente nas seguintes provas

É uma forma de criptosistema em que a criptografia e a decriptografia são realizadas usando a mesma chave. Permite transformar o texto claro em texto cifrado, usando uma chave secreta e um algoritmo de criptografia. Usando a mesma chave e um algoritmo de decriptografia, o texto claro é recuperado a partir do texto cifrado.

O texto acima faz referência à

O texto acima faz referência à

Provas

Questão presente nas seguintes provas

- Controle de AcessoControle de Acesso Fìsico

- GestãoPolíticas de Segurança de InformaçãoBoas Práticas em Segurança da Informação

- GestãoSGSIISO 27002

Em uma organização, é importante que as áreas seguras sejam protegidas por controles apropriados de entrada para assegurar que somente pessoas autorizadas tenham acesso. Segundo a norma ABNT NBR ISO/IEC 27002, é conveniente considerar as seguintes diretrizes, EXCETO:

Provas

Questão presente nas seguintes provas

No que se refere à detecção de intrusão, analise:

I. Envolve a detecção de padrões incomuns de atividade ou padrões de atividade sabidamente relacionados a intrusões.

II. Podem ser utilizados sistemas de armadilha (honeypots), planejados para atrair um atacante em potencial para longe dos sistemas críticos.

III. É baseada na suposição de que o comportamento do intruso é muito semelhante ao comportamento de um usuário legítimo, de maneira que não podem ser quantificadas.

IV. Não permite a coleta de informações relevantes e/ou seguras sobre as técnicas de intrusão.

Está correto o que consta em

I. Envolve a detecção de padrões incomuns de atividade ou padrões de atividade sabidamente relacionados a intrusões.

II. Podem ser utilizados sistemas de armadilha (honeypots), planejados para atrair um atacante em potencial para longe dos sistemas críticos.

III. É baseada na suposição de que o comportamento do intruso é muito semelhante ao comportamento de um usuário legítimo, de maneira que não podem ser quantificadas.

IV. Não permite a coleta de informações relevantes e/ou seguras sobre as técnicas de intrusão.

Está correto o que consta em

Provas

Questão presente nas seguintes provas

Considere:

Dentro do mesmo domínio do elemento de interconexão de redes de computadores, denominado elemento A, quando um host quer enviar um quadro para outro host, o elemento A recebe o quadro, mas simplesmente o descarta. Em contraste, outro elemento de conexão, denominado elemento B, dentro de seu domínio, deve encaminhar ativamente o quadro de um host para o outro host, porque não há outro caminho que o quadro possa seguir.

O texto acima refere-se, respectivamente, aos elementos ,

Dentro do mesmo domínio do elemento de interconexão de redes de computadores, denominado elemento A, quando um host quer enviar um quadro para outro host, o elemento A recebe o quadro, mas simplesmente o descarta. Em contraste, outro elemento de conexão, denominado elemento B, dentro de seu domínio, deve encaminhar ativamente o quadro de um host para o outro host, porque não há outro caminho que o quadro possa seguir.

O texto acima refere-se, respectivamente, aos elementos ,

Provas

Questão presente nas seguintes provas

No contexto das políticas de segurança de rede, um nível mínimo de requerimento para a segurança de perímetro é o bloqueio dos serviços (portas/protocolos) que mais são explorados para tentativas de invasão. Levando em conta a criticidade de cada serviço, a melhor regra aplicável a sistemas de

firewall é o bloqueio total de portas, tais como: ,

I. 53-udp para todas as máquinas que não são servidores de DNS; 53-tcp, exceto de servidores de DNS secundários.

II. 389-tcp e 389-udp para o serviço de armazenamento de diretórios LDAP.

III. 109-tcp e 110-tcp para protocolos POP; 143-tcp para protocolos IMAP; e 25-tcp para SMTP, em todas as máquinas que não são relays externos.

IV. 6000-tcp até 6255-tcp para ambiente gráfico de janelas X Windows.

É correto o que consta em

I. 53-udp para todas as máquinas que não são servidores de DNS; 53-tcp, exceto de servidores de DNS secundários.

II. 389-tcp e 389-udp para o serviço de armazenamento de diretórios LDAP.

III. 109-tcp e 110-tcp para protocolos POP; 143-tcp para protocolos IMAP; e 25-tcp para SMTP, em todas as máquinas que não são relays externos.

IV. 6000-tcp até 6255-tcp para ambiente gráfico de janelas X Windows.

É correto o que consta em

Provas

Questão presente nas seguintes provas

Com relação à análise e varredura de ambientes de redes sem fio e ataques a esses ambientes, é correto afirmar:

Provas

Questão presente nas seguintes provas

149038

Ano: 2011

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FCC

Orgão: INFRAERO

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FCC

Orgão: INFRAERO

Provas:

A blade is literally a self-contained server, which collectively fits into an enclosure with other blades. Sometimes known as a chassis, this enclosure provides the power, cooling, connectivity, and management to each blade. The blade servers themselves contain only the core processing elements, making them hot-swappable. A single blade contains hot-plug hard-drives, multiple I/O cards, memory, multi-function network interconnects, and Integrated Lights Out remote management. For additional storage, blades can connect to another storage blade or to a network attached SAN.

Com base no texto acima, é correto afirmar que blades

Com base no texto acima, é correto afirmar que blades

Provas

Questão presente nas seguintes provas

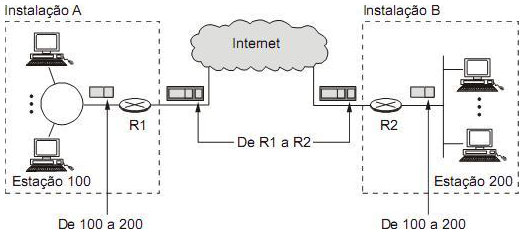

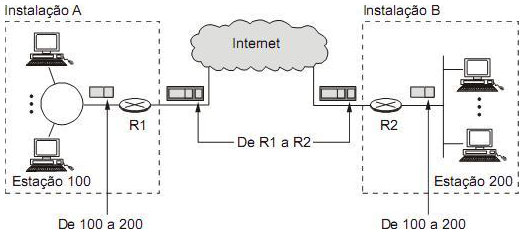

Para garantir privacidade e outras medidas de segurança para a organização, a rede mostrada na figura abaixo pode usar o IPSEC no modo túnel.

Trata-se de uma rede

Trata-se de uma rede

Provas

Questão presente nas seguintes provas

São capacidades que estão dentro do escopo de um firewall, EXCETO:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container