Foram encontradas 2.410 questões.

Acerca da segurança da informação, seus mecanismos, suas definições, seus algoritmos e suas tecnologias associadas, julgue os itens subsequentes.

No Kerberos, o TGS (Ticket Granting Server) tem como função principal a emissão de um ticket denominado TGT (Ticket Granting Ticket). Na especificação do Kerberos, o TGT é válido somente por um curto período de tempo.

Provas

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaVulnerabilidade

- Ataques e Golpes e AmeaçasDoS: Denial of Service

Acerca da segurança da informação, seus mecanismos, suas definições, seus algoritmos e suas tecnologias associadas, julgue os itens subsequentes.

Um ataque DoS(Denial of Service) em uma rede caracterizase por se aproveitar de falhas e(ou) vulnerabilidades presentes no sistema atacado e pode consistir no envio de um grande número de mensagens, de modo a esgotar algum dos recursos do sistema atacado.

Provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalICP-Brasil

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

Acerca da segurança da informação, seus mecanismos, suas definições, seus algoritmos e suas tecnologias associadas, julgue os itens subsequentes.

A Infraestrutura de Chaves Públicas Brasileira (ICP-Brasil) utiliza mecanismos de certificação digital embasados em certificados de raízes múltiplas.

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia de HashMessage Digest

- CriptografiaCriptografia de HashSHA

Acerca da segurança da informação, seus mecanismos, suas definições, seus algoritmos e suas tecnologias associadas, julgue os itens subsequentes.

O SHA-1 tem uma saída variável de 160 bits ou de 192 bits, dependendo da criticidade do hash e da possibilidade reduzida de colisão.

Provas

A respeito de conceitos de segurança da informação, julgue os itens a seguintes.

O principal objetivo do protocolo TLS é garantir a privacidade e a integridade dos dados em uma comunicação entre duas aplicações. O protocolo é composto de duas camadas: o protocolo de registro e os protocolos handshaking. Uma vantagem do TLS é a independência em relação aos protocolos de aplicação, pois protocolos de nível superior podem comunicar-se com o TLS de forma transparente.

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- CriptografiaCriptografia de HashMessage Digest

- CriptografiaCriptografia de HashUnidirecionalidade (Hashing)

A respeito de conceitos de segurança da informação, julgue os itens a seguintes.

Os message digests são funções hash que geram código de tamanho variável, em uma única direção, a partir de dados de tamanho arbitrário. Ao ser descriptografado, o message digest, também denominado código hash, precisa ser comparado com a sequência anteriormente disponível.

Provas

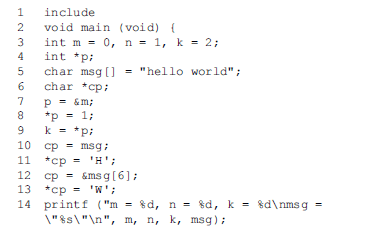

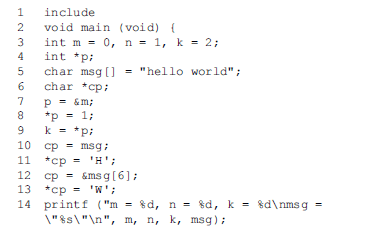

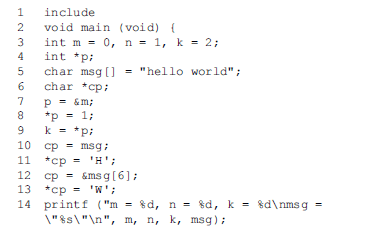

Considerando o código acima, julgue os itens subsequentes.

A linha 14 não será executada por conter máscara errada para o tipo de dado que deve ser impresso.

Provas

Considerando o código acima, julgue os itens subsequentes.

A linha 11 desse código é uma operação inválida.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Considerando o código acima, julgue os itens subsequentes.

Após a execução da linha 7 desse código, a variável m terá o valor 1.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Com relação à linguagem C++ e às definições dessa linguagem, julgue os itens que se seguem.

#include

Provas

Caderno Container