Foram encontradas 2.410 questões.

A respeito dos conceitos de políticas, de normas e de modelos de

segurança em TI, julgue os seguintes itens.

A norma NBR ISO/IEC 27001 difere da NBR ISO/IEC 17799 quanto ao estabelecimento de requisitos para certificação, o qual ocorre na primeira, e quanto a um detalhamento de código de prática, o qual ocorre na segunda. Por outro lado, o emprego do ciclo PDCA (Plan-Do-Check-Act) para a melhoria contínua de um sistema de gestão de segurança é descrito em ambas.segurança em TI, julgue os seguintes itens.

Provas

Questão presente nas seguintes provas

A respeito dos conceitos de políticas, de normas e de modelos de

segurança em TI, julgue os seguintes itens.

Na norma ISO/IEC 15408, os termos: alvo de avaliação (TOE - target of evaluation); perfil de proteção (PP - protection profile); alvo de segurança (ST - security target) e requisitos funcionais de segurança (SFR - security funcional requirements) podem ser respectivamente descritos como: um conjunto de software, firmware e(ou) hardware; uma classe de dispositivos; uma declaração de necessidades de segurança; um objeto a ser avaliado.segurança em TI, julgue os seguintes itens.

Provas

Questão presente nas seguintes provas

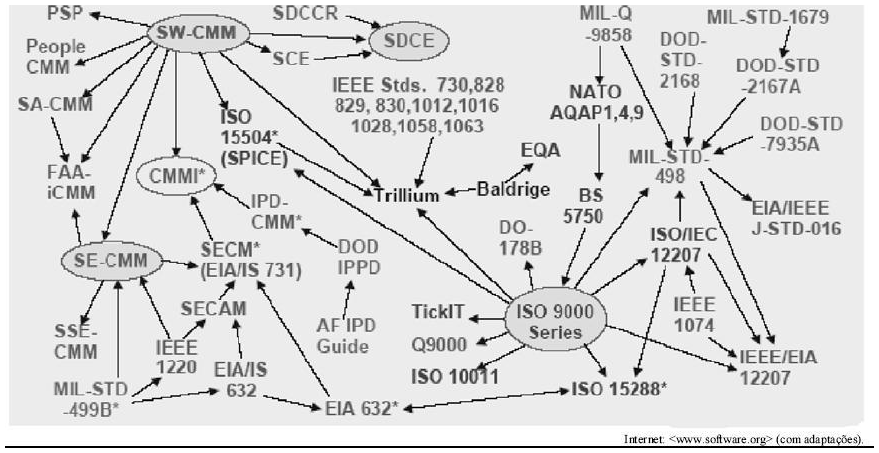

A figura acima, elaborada no ano de 1998, apresenta uma proposta de relacionamento de precedência de criação e de incorporação de conceitos entre diversos modelos de qualidade de processo de engenharia de software e de sistemas. Não estão representados no modelo as normas e os modelos NBR ISO/IEC 27001, MPS.BR e NBR ISO/IEC 9126. Tendo em vista as informações apresentadas e os processos de software, julgue os itens a seguir.

Provas

Questão presente nas seguintes provas

953864

Ano: 2009

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Provas:

A respeito dos sistemas criptográficos, julgue os itens que se seguem.

O modo ECB é mais seguro que o CBC, mas é menos eficiente que o CTR.Provas

Questão presente nas seguintes provas

953863

Ano: 2009

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Provas:

A respeito dos sistemas criptográficos, julgue os itens que se seguem.

Os sistemas assimétricos normalmente demandam mais recursos computacionais para cifração e decifração quando comparados aos sistemas simétricos.Provas

Questão presente nas seguintes provas

953862

Ano: 2009

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Provas:

A respeito dos sistemas criptográficos, julgue os itens que se seguem.

A segurança do criptossistema RSA tem como base a dificuldade em se fatorar grandes números em seus fatores primos.Provas

Questão presente nas seguintes provas

953861

Ano: 2009

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Provas:

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- CriptografiaCriptografia Simétrica

A respeito dos sistemas criptográficos, julgue os itens que se seguem.

A criptografia simétrica oferece sigilo, integridade, autenticidade e irretratabilidade.Provas

Questão presente nas seguintes provas

953860

Ano: 2009

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Provas:

A respeito dos sistemas criptográficos, julgue os itens que se seguem.

O criptosistema Diffie-Hellman é normalmente usado para cifração e decifração, além do estabelecimento de chaves.Provas

Questão presente nas seguintes provas

953859

Ano: 2009

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Provas:

Com relação a firewalls e a sistemas de detecção de intrusão, julgue os itens a seguir.

Listas de acesso atuam analogamente a firewalls com base em filtragem de pacotes.Provas

Questão presente nas seguintes provas

953858

Ano: 2009

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Provas:

Com relação a firewalls e a sistemas de detecção de intrusão, julgue os itens a seguir.

Um sistema de detecção de intrusão poderia usar uma assinatura genérica de ataques de buffer overflow formada por sequências do byte 0x90 (hexadecimal).Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container