Foram encontradas 700 questões.

Um arquivo de nome texto.txt contém o seguinte texto: O tempo perguntou pro tenpo quanto tenpo o tenpo tem. O tenpo respondeu pro tempo que o tenpo tem tanto tenpo quanto tenpo o tenpo tem.

Para corrigir o erro de digitação trocando todas as ocorrências da palavra "tenpo" por "tempo", pode-se utilizar quai comando do Linux?

Provas

Com relação às Chaves Primárias, assinale a opção INCORRETA.

Provas

Com base nas ISO/IEC 27001 e 27002, é correto afirmar que

Provas

Assinale a opção correta com relação ao IDS (INTRUSION DETECTION SYSTEM), segundo Stallings (2008).

I - A detecção de intrusão é baseada na suposição de que q comportamento do intruso difere daquele de um usuário legitimo de maneiras que podem ser quantificadas.

II - Pode haver uma sobreposição entre os perfis comportamentais típicos de um intruso e de um usuário autorizado.

III - Existem duas técnicas de detecção de intrusão: a detecção estatística de anomalias e a detecção baseada em regras.

IV - HONEYPOTS são sistemas de armadilha, planejados para atrair um atacante em potencial para longe dos sistemas críticos.

Provas

Assinale a opção INCORRETA com relação aos modelos ITIL (INFORMATION TECHNOLOGY INFRASTRUCTURE LIBRARY) e CobiT (CONTROL OBJECTIVE FOR INFORMATION AND RELATED TECHNOLOGY), segundo Fernandes e Abreu (2012).

Provas

Coloque V (verdadeiro) ou F (falso), nas afirmativas abaixo, assinalando, a seguir, a opção correta.

( ) Um ataque de negação de serviço (DENIAL OF SERVICE - DoS) é uma tentativa de impedir que usuários legítimos de um serviço usem esse serviço.

( ) Em um ataque de negação de serviço distribuído (DISTRIBUTED DENIAL OP SERVICE - DDoS), realizado por meio da inundação de pacotes SYN (SYN FLOODING ATTACK), as máquinas escravas enviam para o alvo selecionado pacotes SYN do TCP/IP, com informações de endereço IP de retorno falso; isso causa lentidão e até o travamento da máquina alvo pois a mesma fica esperando para completar as falsas conexões.

( ) Em um ataque de DDoS Refletor, as máquinas escravas criam pacotes que solicitam uma resposta que contenha o IP de máquinas não infectadas como IP de origem no cabeçalho do pacote. As máquinas escravas enviam tais pacotes à máquina alvo, que responde com pacotes dirigidos para máquinas não infectadas, conhecidas como refletoras.

( ) O rastreamento e identificação da origem do ataque é uma linha de defesa contra ataques DDoS proposta por CHANG (2002), que é facilmente alcançável e sempre eficaz para anular os efeitos do DDoS.

Provas

Um processo de nome appl apresentou um erro e está no sistema sem funcionar. A saída do comando ps é a seguinte:

$ ps

PID TTY TIME CMD

3159 pts/1 00:00:00 bash

6333 pts/1 00:00:01 appl

6647 pts/1 00:00:00 ps

Qual comando do Linux finaliza o processo appl?

Provas

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- Certificado DigitalPadrão X.509

- CriptografiaGerenciamento de Chaves Criptográficas

Com relação ao gerenciamento de chaves públicas, pode-se afirmar que

Provas

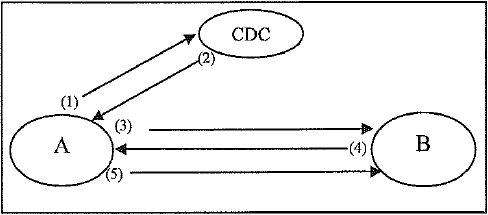

Analise a figura abaixo, que representa um cenário de distribuição de chaves proposto por POPE (1979), citado por Stallings (2008).

Cenário de distribuição de chaves

Dados:

- CDC é um Centro de Distribuição de Chaves;

- A e B são dois usuários que desejam se comunicar através de uma conexão criptografada;

- As setas de (1) a (5) representam a comunicação realizada entre cada elemento;

- Considere que: ID1 é a identidade de um usuário;

- Ni é um NONCE;

- Ks é a chave de sessão;

- K1 é uma chave compartilhada entre CDC e usuário;

- E é um algoritmo criptográfico combinado entre os elementos da comunicação;

- fé uma função que realiza alguma transformação em Ni ;

- e \big\| é o símbolo de concatenação.

Com realação à figura e aos dados acima, assinale a opção INCORRETA.

Provas

Assinale a opção que corresponde a uma das seis áreas-foco da Governança de Dados, segundo co DGI (DATA GOVERNANCE INSTITUTE).

Provas

Caderno Container