Foram encontradas 538 questões.

O sistema de detecção de intrusão (IDS) é um componente essencial em um ambiente corporativo. Sua capacidade de detectar diversos ataques e intrusões auxilia na proteção do ambiente e sua localização é um dos pontos a serem definidos com cuidado. Funciona conforme uma série de funções que, trabalhando de modo integrado, é capaz de detectar, analisar e responder a atividades suspeitas.

O sistema de intrusão baseado em host (HIDS) faz o monitoramento do sistema, com base em informações de arquivos de logs ou de agentes de auditoria. Um de seus pontos fortes é:

Provas

As VPN têm uma importância fundamental para as organizações, principalmente no seu aspecto econômico, ao permitirem que as conexões dedicadas sejam substituídas pelas conexões públicas.

Além da criptografia, o tunelamento representa um dos pilares das VPN e pode ser realizado nas camadas 2 e 3.

Nesse sentido, são protocolos utilizados na camada 3:

Provas

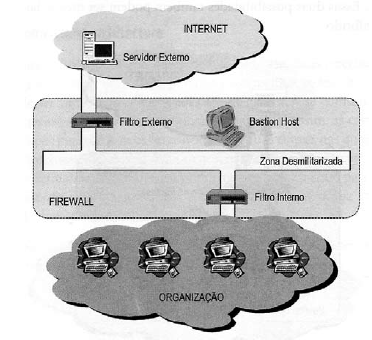

Analise a figura a seguir que mostra uma arquitetura de FIREWALL.

Assinale a alternativa que indica corretamente o nome e uma característica dessa arquitetura.

Provas

A criptoanálise permite a recuperação de uma informação cifrada sem o acesso direto à chave de criptografia.

Num ataque baseado em criptoanálise, o atacante escolhe diferentes textos cifrados para serem decifrados e, consequemente, serem acessados. Esse ataque é usado mais contra algorítmos de chave pública que, desse modo, pode deduzir a chave utilizada.

Essa técnica é conhecida como:

Provas

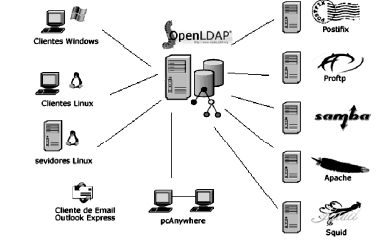

LDAP significa Lightweight Directory Access Protocol, e como o nome sugere, é um protocolo leve para acessar serviços de diretório. O LDAP roda em cima do protocolo TCP/IP ou outras conexões de transferência de serviços.

Observe a o esquema a seguir.

A grande diferença entre o LDAP e as Bases de Dados Relacionais, é que no LDAP:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: MEC

- Memória e ArmazenamentoDAS: Direct Attached Storage

- Memória e ArmazenamentoNAS: Network Attached Storage

Observe as figuras a seguir:

O dispositivo de armazenamento da figura I roda um sistema operacional completo e funciona como um servidor de arquivos, ligado diretamente na rede. Nesse caso, esse equipamento permite o uso de 4 discos, que podem ser configurados em modo RAID 0, 1, 10 ou RAID 5. Originalmente ele vinha com 4 drives de 250 GB (daí o nome), mas logo foram lançadas versões atualizadas, com drives de 500 GB, 750 GB e 1 TB, totalizando até 4 GB de espaço de armazenamento.

A figura II refere-se a dispositivos de armazenamento externo ligados diretamente ao servidor, como no caso das gavetas de HD ligadas a portas exata, que mantém a mesma velocidade de 150 ou 300 MB/s, mas permite o uso de portas USB.

Os dispositivos das figuras I e II são conhecidos, respectivamente, como “storage”:

Provas

Quando se acessa um site há, por trás desse endereço, um servidor responsável por disponibilizar as páginas e todos os demais recursos que podem ser acessados. Assim, quando alguém envia um e-mail por meio de um formulário, coloca uma mensagem em um fórum de discussão ou faz uma compra on-line, um servidor web é responsável por processar todas essas informações.

Um servidor web é constituído por um computador que processa solicitações HTTP (Hyper-Text Transfer Protocol), o protocolo padrão da web. Quando alguém usa um browser para acessar um site, ele faz as solicitações devidas ao servidor web do por meio de HTTP e então, recebe o conteúdo correspondente.

a

O Apache Server é um software livre, o que significa que qualquer um pode estudar ou alterar seu código-fonte, além de poder utilizá-lo gratuitamente.

Por padrão, os arquivos de configuração do Apache, entre eles o httpd.conf, residem no diretório conhecido por:

Provas

O Squid é um software largamente utilizado como servidor proxy e cache HTTP em redes corporativas, de provedores, de universidades etc. Possui alta performance e suporta os protocolos HTTP, FTP e Gopher.

De um modo simplificado, o Squid recebe os pedidos de usuários que desejam visualizar páginas externas e verifica se tem a página em cache. Se tiver a página em cache, verifica se ela ainda é válida e envia para o cliente. Se não tiver a página em cache, busca a página no servidor externo, armazena no cache e manda para o cliente. Assim, na próxima vez que alguém solicitar esta página a mesma será carregada muito mais rapidamente, pois estará em um cache local.

No processo de instalação e configuração, deve-se definir em qual IP e porta o Squid deverá aguardar requisições.

O padrão para a porta é:

Provas

- LinuxComandos

- LinuxInteroperabilidade com Windows

- WindowsConfiguração e Manutenção do WindowsConfiguração de Impressoras (Windows)

- WindowsCompartilhamento de Impressoras no Windows

- WindowsWindows ServerWindows 2000 Server

Para configurar serviços de impressão no servidor baseado em Windows 2000 e permitir que usuários de computadores clientes que executam Unix imprimam, o servidor de impressão deve ter serviços adicionais instalados.

Para configurar serviços de impressão, o Administrador da Rede deve:

1. Fazer logon como administrador.

2. Clicar em Iniciar, clicar em Configurações e, em seguida, em Painel de controle.

3. Clicar duas vezes em Adicionar ou remover programas e, em seguida, clicar em Adicionar ou remover componentes do Windows.

4. Na lista Componentes, clicar em Outros serviços de arquivos e impressão de rede (mas não selecione ou desmarque a caixa de seleção) e, em seguida, clicar em Detalhes.

5. Na caixa de diálogo Outros serviços de arquivos e impressão de rede, clicar em Serviços de impressão para UNIX, que vai permitir que clientes UNIX imprimam em qualquer impressora disponível para o computador. Instalar os serviços de impressão para UNIX que instala automaticamente dois componentes, uma PORTA e um SERVIÇO.

6. Clicar em OK. Clicar em Avançar.

7. O Assistente de componentes do Windows exibirá a tela configurando componentes com uma barra de status para mostrar o progresso da configuração.

8. Insirir o CD-ROM do Windows 2000 Server ou do Windows 2000 Advanced Server na unidade de CD-ROM ou DVD-ROM, se for solicitado.

9. Quando o Programa de Instalação estiver concluído, a tela "Concluindo o assistente de componentes do Windows” será exibida. Clicar em Concluir.

A respeito do procedimento acima, a PORTA e o SERVIÇO são denominados, respectivamente:

Provas

À medida que cresce a utilização da Internet por empresas e indivíduos, também se ouvem mais notícias a respeito das violações de segurança na rede. A principal preocupação é a causada por intrusos indesejáveis, ou hackers, que usam sua capacidade técnica e as tecnologias para invadir ou dasativar computadores supostamente seguros. Numa determinada forma de ataque, hackers lotam um servidor de rede ou servidor web com requisições de informação com o objetivo de sobrecarregarem a rede chegando mesmo a esgotar a sua capacidade de processamento.

Essa forma de ataque é denominada:

Provas

Caderno Container