Foram encontradas 538 questões.

- Fundamentos de Sistemas OperacionaisClassificação de Sistemas Operacionais

- Fundamentos de Sistemas OperacionaisSistemas Multiusuário/Multiprogramáveis

O objetivo dos sistemas operacionais é controlar as atividades de um computador. Os sistemas operacionais diferem na maneira como eles fazem seu trabalho e nas caracterísitcas adicionais que oferecem. O Sistema Operacional Unix se caracteriza por ser:

Provas

O Sistema Operacional visualiza seus processos por meio de uma representação de fila. Assim, todo processo que esteja no estado pronto é mantido numa fila de processos prontos. Quando um ou mais processos estão prontos para serem executados, o sistema operacional deve decidir qual deles vai ser executado primeiro. A parte do sistema operacional responsável por essa decisão é chamada escalonador, ou seja, a escolha do processo que será executado recebe o nome de escalonamento. O escalonador utiliza algoritmos de escalonamento para realizar o escalonamento de processos.

As alternativas a seguir apresentam algoritmos de escalonamento, à exceção de uma. Assinale-a.

Provas

Garantir a continuidade de um negócio depende de técnicas e procedimentos corretos de criação de cópias de segurança e de implementação de sites backup para contingência. As ferramentas mais conhecidas de backup e restore de dados em rede são apresentadas nas alternativas a seguir, à exceção de uma. Assinale-a.

Provas

O Gerenciamento de Serviços de Tecnologia da Informação é o instrumento pelo qual a área pode iniciar a adoção de uma postura pró-ativa em relação ao atendimento das necessidades da organização, contribuindo para evidenciar a sua participação na geração de valor. O Gerenciamento de Serviços de TI visa alocar adequadamente os recursos disponíveis e gerenciá-los de forma integrada, fazendo com que a qualidade do conjunto seja percebida pelos seus clientes e usuários, evitando-se a ocorrência de problemas na entrega e na operação dos serviços de Tecnologia da Informação. Para alcançar este objetivo, a tática que vem sendo adotada é o desenho, a implementação e o gerenciamento de processos internos da área de TI de acordo com as práticas reunidas na Information Technology Infrastructure Library (ITIL). O processo da ITIL que se concentra nas tarefas de execução diária, necessárias para a manutenção dos serviços de TI já entregues e em utilização pela organização, é conhecido por:

Provas

- LinguagensJavaJSP: JavaServer Pages

- LinguagensJavaServlets

- Servidores de AplicaçãoEJB: Enterprise JavaBeans

- Servidores de AplicaçãoJ2EE/Java EE

Devido a popularização da plataforma Java, o termo servidor de aplicação é frequentemente uma referência a "Servidor de aplicação J2EE". Acerca de Servidores de Aplicações, analise as seguintes afirmativas:

I. O servidor WebSphere Application Server da IBM e o WebLogic Server da BEA Systems são dois conhecidos servidores J2EE comerciais.

II. Os módulos web podem ser implementados usando servlets e JSP e a lógica de negócio por meio de EJBs.

III. A plataforma J2EE disponibiliza padrões para os containers web e EJB. O Tomcat é um exemplo de container de software livre, onde os módulos web podem ser publicados.

Assinale:

Provas

- Gestão de ServiçosITILITIL v4Central de Serviços (ITILv4)

- Gestão de ServiçosITILITIL v4Gestão de Incidentes (ITILv4)

No contexto do ITIL crescem de importância dois conceitos, detalhados a seguir.

I. Vasta categoria de tecnologias e programas aplicativos utilizados para extrair, armazenar, analisar e transformar grandes volumes de dados, onde há produção sistemática de informação gerencial, veloz e consistente, capaz de auxiliar empresas a tomarem as melhores decisões nos negócios, baseado em fatos reais, com profundidade suficiente para descobrir as causas de uma tendência ou de um problema;

II. Sistema de Gerenciamento de Chamadas, usado por um distribuidor de chamadas integrado a um sistema de discagem automática.

Esses conceitos são, respectivamente:

Provas

Conforme o Modelo de Referência ITIL entende-se Entrega do Serviço como a área que concentra as atividades de planejamento dos serviços que serão demandados pela organização e a melhora dos serviços já entregues e em utilização pela organização.

É na área da Entrega do Serviço que são tratadas as atividades do Gerenciamento de:

Provas

Conforme a ISO 17799, um inventário dos ativos assegura uma proteção efetiva dos ativos e pode ser exigido para outros fins do negócio, tais como razões de salubridade e segurança, seguros ou razões financeiras (gestão de ativos).

Assinale a alternativa que indique, corretamente, exemplos de ativos de informação:

Provas

A ITIL demonstra as melhores práticas que podem ser utilizadas na aplicação de seus conceitos. Ela permite o máximo de alinhamento entre as tecnologias da informação e as demais áreas de negócio, de modo a garantir a geração de valor à organização.

O Gerenciamento de Serviços de TI baseia-se em:

Provas

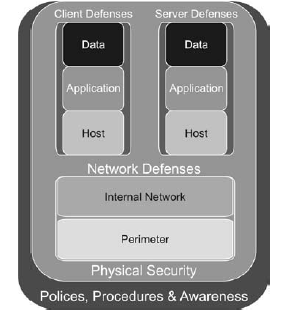

No contexto do Gerenciamento de Redes, observe a figura abaixo que mostra o Modelo de Segurança de Defesa em Camadas.

Esse modelo identifica sete níveis de defesas de segurança que foram projetados para garantir que as tentativas feitas para comprometer a segurança de uma organização sejam enfrentadas por um robusto conjunto de defesas. Cada conjunto é capaz de desviar ataques em muitos níveis diferentes. As camadas permitem visualizar as áreas do ambiente que devem ser levadas em consideração no projeto das defesas de segurança para a rede.

A seguir são descritos os riscos em duas camadas.

I. Os riscos surgem das vulnerabilidades que um invasor pode explorar para acessar programas em execução. As principais preocupações da organização nesta camada são o acesso aos arquivos binários que comprometem os programas, o acesso ao host por meio de vulnerabilidades nos serviços de escuta do programa ou a coleta inadequada de dados específicos do sistema para passá-los para alguém que possa usá-los para seus próprios fins;

II. Os riscos conhecidos como DMZ, surgem quando um invasor obtém acesso a WANs e às camadas de rede que essas redes conectam. Os principais riscos nesta camada do modelo concentram-se nas portas disponíveis dos protocolos TCP e UDP usadas pela rede.

Essas camadas são, respectivamente:

Provas

Caderno Container