Foram encontradas 538 questões.

No Linux, o Apache implementa restrições de acesso por meio de dois processos, onde no primeiro é verificado se há a necessidade da passagem de nome e senha para garantir acesso à página e no segundo é checado se o endereço/rede especificada tem ou não permissão para acessar uma página.

Esses processos são denominados, respectivamente:

Provas

Dentre os protocolos de acesso seriais, o PPP apresenta como característica:

Provas

- Modelo OSIModelo OSI: Camada Física

- Transmissão de DadosCaracterísticas de TransmissãoModulação e Multiplexação

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

O grupo de trabalho IEEE 802.11, do Instituto dos Engenheiros Elétricos e Eletrônicos, é responsável pela definição do padrão para as redes locais sem fio WLANs. O padrão proposto especifica três camadas físicas (PHY) e apenas uma subcamada MAC (Medium Access Control). Como apresentado abaixo, o draft provê duas especificações de camadas físicas com opção para rádio, operando na faixa de 2.400 a 2.483,5Hz (dependendo da regulamentação de cada país), e uma especificação com opção para infravermelho. Foi preconizado um modelo em camadas, onde são destacadas duas delas:

I. a primeira fornece operação 1 Mbps, com 2 Mbps opcional. A versão de 1 Mbps utiliza 2 níveis da modulação GFSK (Gaussian Frequency Shift Keying), e a de 2 Mbps utiliza 4 níveis da mesma modulação.

II. provê operação em ambas as velocidades (1 e 2 Mbps). A versão de 1 Mbps utiliza da modulação DBPSK (Differential Binary Phase Shift Keying), enquanto que a de 2 Mbps usa modulação DBPSK (Differential Quadrature Phase Shift Keying).

Essas camadas são denominadas, respectivamente:

Provas

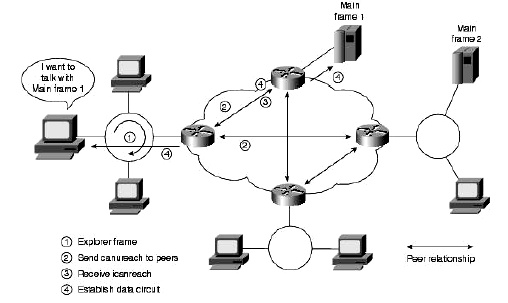

A figura abaixo ilustra um ambiente DLSw – “Data-Link Switching”. A esse respeito, a seguir são listadas algumas afirmativas.

1. Encapsula tráfego SNA e NetBIOS numa rede TOKEN RING.

2. Encapsula tráfego SNA e NetBIOS numa rede IP.

3. Emprega o protocolo Switch-to-Switch Protocol (SSP) para estabelecer conexões

4. Emprega o protocolo Token Passing para estabelecer conexões entre roteadores

5. Utiliza o TCP como protocolo de transporte

6. Utiliza o UDP como protocolo de transporte

São características válidas para o DLSw – Data-Link Switching as indicadas nas afirmativas identificadas pelos números:

Provas

A palavra Criptografia surgiu da fusão das palavras gregas "Kryptós" e "gráphein", que significam "oculto" e "escrever", respectivamente. Trata-se de um conjunto de conceitos e técnicas que visa codificar uma informação de forma que somente o emissor e o receptor possam acessá-la, evitando que um intruso consiga interpretá-la. Para isso, uma série de técnicas são usadas e muitas outras surgem com o passar do tempo. Dentre os tipos mais utilizados, um trabalha com duas chaves: uma denominada privada e outra denominada pública. Nesse método, uma pessoa deve criar uma chave de codificação e enviá-la a quem for mandar informações a ela. Uma outra chave deve ser criada para a decodificação. Esse método de criptografia é conhecido como de chave:

Provas

O protocolo OSPF - Open Shortest Path First representa a alternativa para redes de grande porte, onde o protocolo RIP não pode ser utilizado. Uma vantagem do OSPF sobre o RIP está indicada na seguinte alternativa:

Provas

Um dos principais sistemas de arquivos utilizados pelo Linux é o EXT3 que utiliza um recurso de Journaling, onde o código usa uma camada chamada "Journaling Block Device". O EXT3 suporta três diferentes modos de trabalho do Journaling, sendo que um deles é o padrão, no qual grava somente mudanças em arquivos metadata, mas guarda as atualizações no arquivo de dados antes de fazer as mudanças associadas ao sistema de arquivos. Esse modo de trabalho do Journaling é denominado:

Provas

No Linux, um primeiro comando é utilizado para mostrar o espaço livre/ocupado de cada partição, um segundo mostra o nome e caminho do diretório atual e um terceiro serve para mover ou renomear arquivos e diretórios. Esses comandos são conhecidos, respectivamente, por:

Provas

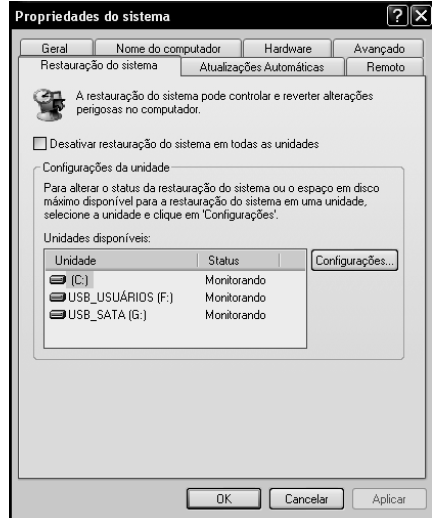

Na configuração e gerenciamento do Windows, é possível ativar ou desativar a restauração do sistema. Usuários avançados dificilmente precisam desse recurso, que fica verificando algumas alterações no sistema, e faz backup do registro e de alguns dados do sistema em determinadas situações, para que seja possível reverter as alterações posteriormente, quando necessário, por exemplo, ao instalar determinado programa e ocorrer um erro. Em contrapartida, muitas vezes, esse serviço só ocupa espaço acarretando queda de desempenho, além do que não restaura arquivos, apenas configurações. Para desativar a restauração do sistema, deve-se atuar na guia “Restauração do sistema”, marcar o item “Desativar a restauração do sistema em todas as unidades”, e teclar OK, conforme indicado na janela abaixo.

A janela acima é mostrada na tela do monitor de vídeo, executando-se a partir da área de trabalho, o seguinte procedimento:

Provas

O sistema operacional Linux, para suportar o protocolo IPv6 tem que ser superior ao kernel 2.4.0 sendo aconselhável que a versão seja igual ou superior ao 2.4.24. Para saber a versão do kernel do seu equipamento basta executar o comando:

Provas

Caderno Container