Foram encontradas 538 questões.

Nos ataques e proteções relativos a hardware, software, sistemas operacionais, aplicações, bancos de dados, redes, firewall e proxies, pessoas e ambiente físico, um software constitui um port scanners para realizar a auditoria de firewall e do sistema de detecção de intrusão, além de ser capaz de determinar se o sistema tem falhas de implementação na pilhaTCP/IP, que podem ser exploradas em ataques do tipo DoS. Além de mapear as portas abertas dos sistemas, ele pode identificar, pelo método de stack fingerprinting, o sistema operacional utilizado pelo alvo. Existem também opções para informar sobre o número de seqüência de pacotes TCP, o usuário que está executando cada serviço relativo a uma determinada porta, o nome DNS e se o endereço pode tornar-se “vítima” do smurf.

Esse software é conhecido como:

Provas

Os algoritmos criptográficos de chave simétrica apresentam a seguinte característica:

Provas

O Active Directory é o serviço de diretórios do Windows Server 2003. Um Serviço de Diretório é o serviço de rede que identifica todos os recursos disponíveis em uma rede, mantendo informações sobre estes dispositivos, como contas de usuários, grupos, computadores, recursos e políticas de segurança em um banco de dados e torna estes recursos disponíveis para usuários e aplicações. Um domínio é simplesmente um agrupamento lógico de contas e recursos, os quais compartilham políticas de segurança. Um domínio baseado no Active Directory no Windows Server 2003 suporta os seguintes tipos de servidores:

Provas

- LinuxRedes no LinuxAdministração de Serviços de Rede no Linux

- LinuxSegurança no Linux

- Servidor de Email

Procmail é o utilitário que faz a entrega local de e-mails, atuando antes da mensagem ser disponibilizada para acesso via leitores de e-mail como Eudora e Netscape, permitindo, particularmente, filtrar mensagens indesejáveis. Para configurar o procmail énecessário criar um determinado arquivo ALFA em seu diretório pessoal, normalmente conhecido como DELTA e para facilitar a configuração do procmail pode-se utilizar um utilitário GAMA.

Nessas condições, ALFA, DELTA e GAMA são, respectivamente:

Provas

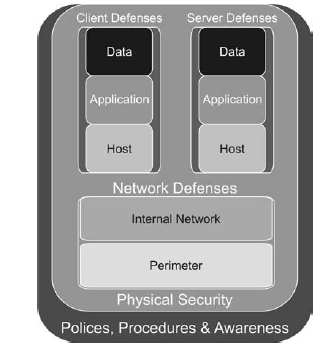

No contexto do Gerenciamento de Redes, observe a figura abaixo que mostra o Modelo de Segurança de Defesa em Camadas.

Esse modelo identifica sete níveis de defesas de segurança que foram projetados para garantir que as tentativas feitas para comprometer a segurança de uma organização sejam enfrentadas por um robusto conjunto de defesas. Cada conjunto é capaz de desviar ataques em muitos níveis diferentes. As camadas permitem visualizar as áreas do ambiente que devem ser levadas em consideração no projeto das defesas de segurança para a rede.

Uma camada possui as seguintes características:

I. representa o alvo para fornecedores que oferecem service packs e hotfixes para solucionar ameaças de malware.

II. os riscos nesta camada surgem da exploração de vulnerabilidades nos serviços oferecidos pelo host ou pelo dispositivo.

III. os invasores exploram essas vulnerabilidades de diversas maneiras para montar ataques contra o sistema, sendo a saturação de buffer, condição que resulta da adição de mais informações a um buffer do que ele é capaz de manter, é um bom exemplo.

IV. as principais preocupações de uma organização nesta camada são impedir o acesso aos arquivos binários que compreendem o sistema operacional e impedir o acesso ao host através de vulnerabilidades nos serviços de escuta do sistema operacional.

A camada descrita é denominada:

Provas

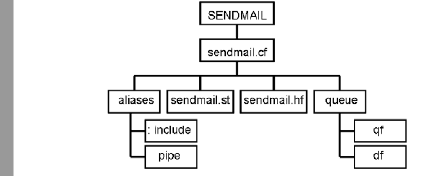

Observe a figura abaixo, referente ao SendMail.

Os arquivos qf e df destinam-se a armazenar, respectivamente:

Provas

Lightweight Directory Access Protocol é um protocolo de comunicações entre servidores LDAP, derivado do X.500 DAP (Directory Access Protocol), definido no modelo de referência OSI. Os quatro modelos que definem o LDAP descrevem:

I. a estrutura da informação armazenada em um diretório LDAP

II. como as informações em um diretório LDAP é organizado e identificado

III. quais operações podem ser realizadas nas informações armazenadas em um diretório LDAP

IV. como as informações em um diretório LDAP podem ser protegidas contra o acesso não autorizado

Esses quatro modelos são conhecidos, respectivamente, como:

Provas

O servidor Apache constitui o mais bem sucedido servidor web na categoria software livre, compatível com o protocolo HTTP, sendo a principal tecnologia da Apache Software Foundation, responsável por mais de uma dezena de projetos envolvendo tecnologias de transmissão via web, processamento de dados e execução de aplicativos distribuídos. Suas funcionalidades sãomantidas através de uma estrutura de módulos, permitindo inclusive que o usuário escreva seus próprios módulos. É disponibilizado em versões para os sistemas Windows e outros do padrão POSIX como Unix.

Para garantir segurança nas transações HTTP, o servidor dispõe de um determinado módulo que adiciona a capacidade de atender requisições utilizando o protocolo HTTPS, que por sua vez utiliza uma camada para criptografar todos os dados transferidos entre o cliente e o servidor, provendo maior grau de segurança, confidencialidade e confiabilidade dos dados.

Esse módulo e camada são, respectivamente:

Provas

Na instalação do POP (Post Office Protocol) em servidores Unix, há necessidade de se executar a compilação e instalação propriamente dita. Esse processo é simples e geralmente o pacote compila sem erros. Para compilar, é preciso fornecer a plataforma como argumento do comando. Dessa forma, se a plataforma for aix, o comando será:

Provas

A adoção de um design de autenticação e autorização apropriado reduz muitos dos principais riscos de segurança. Uma estratégia de autorização é proteger o acesso às operações por um método baseado na participação da função do chamador. As funções são usadas para dividir a base de usuários do aplicativo em conjuntos de usuários que compartilham os mesmos privilégios de segurança no aplicativo, como por exemplo, Gerentes e Funcionários. Os usuários são mapeados para as funções e, se o usuário estiver autorizado a executar a operação solicitada, o aplicativo usará identidades fixas para acessar os recursos. Os respectivos gerenciadores de recursos confiam nessas identidades, como no caso de bancos de dados. Essa estratégia é do seguinte tipo:

Provas

Caderno Container