Foram encontradas 444 questões.

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasPhishing Scam

- Ataques e Golpes e AmeaçasSpoofingEmail Spoofing

Ataques costumam ocorrer na internet com diversos objetivos, visando diferentes alvos e usando variadas técnicas. Sobre ataques

é correto afirmar:

Provas

Questão presente nas seguintes provas

Um Administrador de Redes está utilizando, em uma rede IPv4, a máscara 255.255.255.240 classe B, que usa 12 bits para sub-rede.

É correto concluir que se trata de uma máscara

Provas

Questão presente nas seguintes provas

Um projeto de redes de alta complexidade está sendo conduzido, envolvendo integrações de redes heterogêneas locais, metropolitanas

e de longa distância. São habilidades esperadas para o Gerente deste projeto:

Provas

Questão presente nas seguintes provas

Um Administrador de Redes precisa criar 2 sub-redes com 62 hosts cada, a partir de um endereço IPv4 classe C. Para isso terá

que utilizar a máscara 255.255.255.

Provas

Questão presente nas seguintes provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

Um Técnico de Suporte foi solicitado a fazer a montagem de cabos de pares trançados Cat5e com blindagem no conector padrão utilizado nas redes. Para determinar a ordem dos fios dentro do conector, utilizou o padrão mais comum, o EIA/TIA 568B.

Segundo este padrão, os fios devem ser inseridos no conector, da esquerda para a direita, na seguinte ordem:

Provas

Questão presente nas seguintes provas

“Um Proxy tipo 1 é capaz de barrar uma atividade maliciosa, como um malware enviando dados de uma máquina para a Internet. O Proxy tipo 2, por sua vez, pode não bloquear este tráfego. Isso porque para conseguir se comunicar externamente, o malware teria que ser configurado para usar o Proxy tipo 1 e isso geralmente não acontece; no Proxy tipo 2 não há esta limitação, portanto, o acesso aconteceria normalmente."

De acordo com o texto, o tipo 2 se refere a um Proxy

Provas

Questão presente nas seguintes provas

- Transmissão de DadosCaracterísticas de TransmissãoLargura de Banda

- Transmissão de DadosCaracterísticas de TransmissãoTaxa de Transferência de Dados

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

No projeto da rede local de uma instituição, o Engenheiro especificou a utilização de cabos de par trançado para oferecer suporte à transmissão de dados com sinais de 250 MHz (largura de banda) e taxa máxima de transferência de dados de até 250 Mbps por par, com distância máxima de transmissão nominal de até 100 metros. O Técnico, encarregado da montagem da rede deverá utilizar cabos de categoria

Provas

Questão presente nas seguintes provas

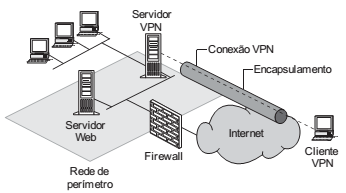

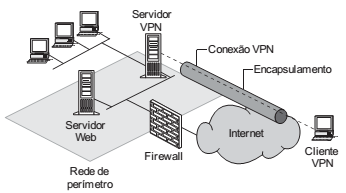

Na configuração da figura abaixo, o servidor VPN é posicionado atrás do firewall.

Em relação a esta configuração é correto afirmar:

Em relação a esta configuração é correto afirmar:

Provas

Questão presente nas seguintes provas

A maioria dos sistemas operacionais oferece um modo do Administrador de Redes configurar manualmente a informação de IP

que o host necessita, porém, isso é muito trabalhoso, principalmente em redes grandes. Nesse contexto, avalie as seguintes

asserções e a relação proposta entre elas.

O DHCP evita que os Administradores de Redes tenham que caminhar até cada host da empresa com uma lista de endereços e o mapa da rede para configurar cada host manualmente.

PORQUE

A informação de configuração para cada host pode ser armazenada no servidor DHCP e recuperada automaticamente por cada host quando ele é inicializado ou conectado à rede. Para entrar em contato com um servidor DHCP, um host recém-inicializado ou conectado envia uma mensagem DHCPSEARCH a um endereço IP especial, que é o endereço da rede.

A respeito dessas asserções, é correto afirmar que

O DHCP evita que os Administradores de Redes tenham que caminhar até cada host da empresa com uma lista de endereços e o mapa da rede para configurar cada host manualmente.

PORQUE

A informação de configuração para cada host pode ser armazenada no servidor DHCP e recuperada automaticamente por cada host quando ele é inicializado ou conectado à rede. Para entrar em contato com um servidor DHCP, um host recém-inicializado ou conectado envia uma mensagem DHCPSEARCH a um endereço IP especial, que é o endereço da rede.

A respeito dessas asserções, é correto afirmar que

Provas

Questão presente nas seguintes provas

Um Administrador de Redes Linux ativou o uso de SYN Cookies, um recurso oferecido diretamente pelo Kernel, que foi incluído

no script de firewall através do seguinte comando no servidor dedicado:

# echo 1 > /proc/sys/net/ipv4/tcp_syncookies

Com isso o Administrador de Redes pode conseguir o seguinte objetivo:

# echo 1 > /proc/sys/net/ipv4/tcp_syncookies

Com isso o Administrador de Redes pode conseguir o seguinte objetivo:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container