Foram encontradas 245 questões.

UML é uma linguagem de notação e um padrão para representar

visualmente a arquitetura, o design e a implementação de

sistemas de software. UML utiliza diversos termos em seu

metamodelo. Relacione os termos da UML a seguir às suas

respectivas definições.

1. Classe. 2. Operação. 3. Interface. 4. Método.

( ) É um serviço solicitado a um objeto para produzir um comportamento;

( ) É uma descrição de um conjunto de objetos que compartilham os mesmos atributos, operações, métodos relacionamentos e semântica;

( ) É a implementação de uma operação que especifica o algoritmo ou procedimento usado pela operação;

( ) É definido como um conjunto de operações externamente visíveis, elas podem ser associados a tipos de classes.

A relação correta, na ordem dada, é:

1. Classe. 2. Operação. 3. Interface. 4. Método.

( ) É um serviço solicitado a um objeto para produzir um comportamento;

( ) É uma descrição de um conjunto de objetos que compartilham os mesmos atributos, operações, métodos relacionamentos e semântica;

( ) É a implementação de uma operação que especifica o algoritmo ou procedimento usado pela operação;

( ) É definido como um conjunto de operações externamente visíveis, elas podem ser associados a tipos de classes.

A relação correta, na ordem dada, é:

Provas

Questão presente nas seguintes provas

Os padrões GRASP descrevem princípios fundamentais de design

de objetos (OD) e atribuição de responsabilidades, que ajudam a

entender a essência de OD. A atribuição de responsabilidades

ocorre durante a criação dos diagramas de

Provas

Questão presente nas seguintes provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

Uma arquitetura de chaves públicas (PKI) oferece suporte à

distribuição e identificação de chaves criptográficas públicas,

permitindo que os participantes (usuários e computadores)

troquem dados com segurança através da Internet e verifiquem as

identidades das partes. Considerando as arquiteturas PKI, analise

as afirmativas a seguir.

I. Somente alguns participantes podem ler um certificado para determinar se o nome ou a chave pública do proprietário do certificado são válidas.

II. Qualquer participante pode verificar se o certificado foi originado pela autoridade de certificação e se não é falsificado.

III. Somente a autoridade de certificação pode criar e atualizar certificados.

IV. Qualquer participante pode verificar se o certificado está válido no momento.

Está correto o que se afirma em

I. Somente alguns participantes podem ler um certificado para determinar se o nome ou a chave pública do proprietário do certificado são válidas.

II. Qualquer participante pode verificar se o certificado foi originado pela autoridade de certificação e se não é falsificado.

III. Somente a autoridade de certificação pode criar e atualizar certificados.

IV. Qualquer participante pode verificar se o certificado está válido no momento.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

Um algoritmo criptográfico pode ser definido como um

procedimento computacional bem definido, pertencente à

criptografia, que recebe entradas variáveis, muitas vezes incluindo

uma chave criptográfica, que produz uma saída. Os algoritmos

criptográficos são divididos nas seguintes categorias:

Provas

Questão presente nas seguintes provas

Segundo o documento OWASP Top 10 vulnerabilities de 2021, o

design inseguro é uma categoria ampla que representa diferentes

fraquezas que são expressas como "design de controle ausente ou

ineficaz". O documento destaca que há uma diferença entre design

inseguro e implementação insegura e distingue entre falhas de

design e defeitos de implementação, pois eles têm diferentes

causas e remediações. Um design seguro pode ter defeitos de

implementação que levam a vulnerabilidades que podem ser

exploradas. Um design inseguro não pode ser corrigido por uma

implementação segura, pois, por definição, os controles de

segurança necessários nunca foram criados para se defender

contra ataques específicos. Avalie se as formas de prevenção

contra o design inseguro expressas no OWASP, incluem:

I. Estabelecer e usar um ciclo de vida de desenvolvimento seguro com profissionais de AppSec para ajudar a avaliar e projetar controles relacionados à segurança e privacidade e estabelecer e utilizar uma biblioteca de padrões de projeto seguros.

II. Escrever testes unitários e de integração para validar se todos os fluxos críticos são resistentes ao modelo de ameaça e compilar casos de uso e casos de uso incorreto para cada camada do aplicativo.

III. Unificar os controles de segurança em histórias de usuários e restringir verificações de plausibilidade em cada camada do seu aplicativo (do frontend ao backend) ao time de design e limitar o consumo de recursos computacionais por usuário ou serviço.

Está correto o que se afirma em

I. Estabelecer e usar um ciclo de vida de desenvolvimento seguro com profissionais de AppSec para ajudar a avaliar e projetar controles relacionados à segurança e privacidade e estabelecer e utilizar uma biblioteca de padrões de projeto seguros.

II. Escrever testes unitários e de integração para validar se todos os fluxos críticos são resistentes ao modelo de ameaça e compilar casos de uso e casos de uso incorreto para cada camada do aplicativo.

III. Unificar os controles de segurança em histórias de usuários e restringir verificações de plausibilidade em cada camada do seu aplicativo (do frontend ao backend) ao time de design e limitar o consumo de recursos computacionais por usuário ou serviço.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

O COBIT 5 da ISACA fornece a próxima geração de orientações

sobre governança corporativa e gestão de TI.

Avalie se às principais necessidades que levaram ao desenvolvimento do COBIT 5, incluem:

I. Eliminar a questão da dependência tecnológica para promover o sucesso de uma organização em relação aos fornecedores externos de TI e de negócios, tais como terceirizadas, fornecedores, consultores, clientes, provedores de serviços na nuvem e demais serviços para entregar os valores esperados.

II. Fornecer mais orientações na área de tecnologias emergentes e inovadoras; isto tem a ver com criatividade, inventividade, desenvolvimento de novos produtos, tornar os produtos atuais mais interessantes para os clientes e conquistar novos tipos de clientes.

III. Cobrir o negócio de ponta a ponta e todas as áreas responsáveis pelas funções de TI, bem como todos os aspectos que levam à eficiente governança e gestão de TI da organização, tais como estruturas organizacionais, políticas e cultura, ao longo e acima dos processos

Está correto o que se afirma em

Avalie se às principais necessidades que levaram ao desenvolvimento do COBIT 5, incluem:

I. Eliminar a questão da dependência tecnológica para promover o sucesso de uma organização em relação aos fornecedores externos de TI e de negócios, tais como terceirizadas, fornecedores, consultores, clientes, provedores de serviços na nuvem e demais serviços para entregar os valores esperados.

II. Fornecer mais orientações na área de tecnologias emergentes e inovadoras; isto tem a ver com criatividade, inventividade, desenvolvimento de novos produtos, tornar os produtos atuais mais interessantes para os clientes e conquistar novos tipos de clientes.

III. Cobrir o negócio de ponta a ponta e todas as áreas responsáveis pelas funções de TI, bem como todos os aspectos que levam à eficiente governança e gestão de TI da organização, tais como estruturas organizacionais, políticas e cultura, ao longo e acima dos processos

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

DMN é um padrão criado pela OMG para modelar e automatizar

decisões de negócios. A modelagem de decisões é realizada por

analistas de negócios e as decisões são tipicamente decisões

operacionais tomadas em processos de negócios do dia a dia das

organizações.

Com relação aos três usos do DMN, avalie as afirmativas a seguir.

I. Usado para promover a tomada de decisões baseadas em algoritmos baseados em aprendizado de máquina.

II. Usado para modelar os requisitos para a tomada de decisões automatizadas.

III. Usado para invalidar a tomada de decisões humanas sob condições de risco.

Está correto o que se afirma em

Com relação aos três usos do DMN, avalie as afirmativas a seguir.

I. Usado para promover a tomada de decisões baseadas em algoritmos baseados em aprendizado de máquina.

II. Usado para modelar os requisitos para a tomada de decisões automatizadas.

III. Usado para invalidar a tomada de decisões humanas sob condições de risco.

Está correto o que se afirma em

Provas

Questão presente nas seguintes provas

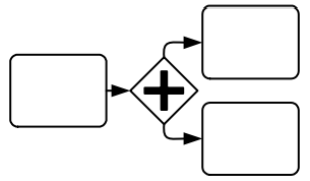

Analise a figura a seguir

Considerando que a figura é um elemento do modelo BPMN estendido (versão 2.0), ela representa um

Provas

Questão presente nas seguintes provas

- Engenharia de SoftwareGerenciamento de Projetos de Software

- Engenharia de SoftwareModelos de DesenvolvimentoÁgeis

Com relação ao SCRUM, a pessoa responsável por garantir e

maximizar, a partir do trabalho do time de desenvolvimento, o

retorno sobre o investimento no produto para os clientes, definir

o produto e a tomada das decisões de negócios relativas a seu

desenvolvimento a partir das necessidades dos clientes do projeto

e demais partes interessadas, alinhado com ou em direção aos

objetivos da organização, chama-se

Provas

Questão presente nas seguintes provas

Segundo o PMBOK 7, tailoring é a adaptação deliberada da

abordagem, da governança e dos processos do gerenciamento de

projetos para torná-los mais adequados a determinado ambiente

e ao trabalho a realizar. Ele envolve conhecer o contexto, as metas

e o ambiente operacional do projeto.

Nesse contexto, avalie se as seguintes ações devem ser realizadas e assinale (V) para a verdadeira ou (F) para a falsa.

( ) Entregar o quanto antes e minimizar os custos do projeto.

( ) Otimizar o valor entregue e criar entregas e resultados de alta qualidade.

( ) Satisfazer as várias especificações das partes interessadas e manter-se alinhado aos requisitos do projeto inicial.

As ações são, respectivamente,

Nesse contexto, avalie se as seguintes ações devem ser realizadas e assinale (V) para a verdadeira ou (F) para a falsa.

( ) Entregar o quanto antes e minimizar os custos do projeto.

( ) Otimizar o valor entregue e criar entregas e resultados de alta qualidade.

( ) Satisfazer as várias especificações das partes interessadas e manter-se alinhado aos requisitos do projeto inicial.

As ações são, respectivamente,

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container