Foram encontradas 547 questões.

A respeito da compressão de imagens para transmissão e vídeo digital, analise as afirmativas a seguir:

I. Mantidas os demais parâmetros constantes, quanto maior a banda, maior a qualidade (desde que a taxa de compressão acompanhe a banda).

II. É sempre verdade que a decodificação de um quadro de imagem depende apenas de si mesmo.

III. Quando a banda é inferior a 10kbps, somente é possível a transmissão de imagens em preto-e-branco.

Assinale:

Provas

A respeito das funções hash (por exemplo: MD5, Whirlpool), analise as afirmativas a seguir:

I. A saída é função determinística da entrada.

II. A saída da função é uniformemente distribuída (isto é, a probabilidade de a saída ocorrer em algum ponto é igual para qualquer entrada).

III. A saída da função é caótica (isto é, pequenas variações na entrada produzem saída difícil de se prever).

Assinale:

Provas

- Fundamentos de Sistemas OperacionaisDiferenças entre Windows e Linux

- Sistemas de ArquivosTipos de Sistemas de ArquivosEXT2

- Sistemas de ArquivosTipos de Sistemas de ArquivosReiserFS

- Sistemas de ArquivosTipos de Sistemas de ArquivosNTFS

Um sistema de arquivos constitui um conjunto de estruturas lógicas e de rotinas que permitem ao sistema operacional controlar o acesso ao disco rígido. Analise as afirmativas a seguir, referentes às características dos sistemas de arquivos utilizados em ambientes Windows e/ou Linux:

I. NTFS – criado para ambiente Windows, incorporou a capacidade para endereçar clusters usando endereços de 64 bits, como solução à deficiência do FAT16 sobre os clusters de 32 kb e as partições de até 2 Gb. Utiliza, por “default”, clusters de 4 kb em qualquer partição maior do que 2 Gb

II. EXT2 – nativo do Linux, é usado em distribuições baseadas no kernel 2.2.X e 2.4.X, oferece suporte a partições de até 4 Terabytes e a nomes de arquivos com até 255 caracteres, sendo mais rápido que o EXT3 e o REISERFS para operações de escrita/leitura. Possui o recurso de “Journaling/log”.

III. REISERFS – nativo do Linux, é usado em distribuições a partir do kernel 2.4, não utiliza clusters de tamanho fixo como o NTFS, mas ajusta o tamanho de acordo com o tipo de arquivos utilizados em cada parte do disco.

Possui o recurso de “Journaling/log”. Assinale:

Provas

- Gerenciamento de ProcessosEscalonamento de ProcessosEscalonador Não Preemptivo

- Gerenciamento de ProcessosEscalonamento de ProcessosEscalonador Preemptivo

Sistemas operacionais gerenciam de modos diferenciados programas em execução. A seguir, são descritos dois desses modos:

1º O tempo de processamento é repartido pelo S.O. entre as diversas tarefas, dando a impressão ao usuário de que elas estão sendo executadas simultaneamente. A principal característica reside no fato de que não há controle sobre o tempo de CPU que cada processo consome. O sistema cede o controle da CPU ao processo, e este só o devolve quando tiver terminado a sua tarefa.

2º O gerenciamento do tempo de utilização da CPU de forma inteligente, reservando e protegendo o espaço de memória dos aplicativos e evitando que programas com erros possam invadir as áreas delimitadas pelo sistema operacional. Os núcleos destes sistemas mantêm em memória um registro de todos os processos em execução por meio de uma árvore de processos. Entre outros atributos acerca de cada processo, a árvore de processos inclui as informações de prioridade, com a qual o núcleo calcula o tempo de CPU que deve dar a cada processo; quando esse tempo acaba, o núcleo tira do processo o controle da CPU e o passa ao processo que vem a seguir na fila. Quando a fila acaba, o núcleo volta a dar o controle da CPU ao primeiro processo, fechando assim o ciclo.

Os modos descritos são denominados, respectivamente:

Provas

No processo de inicialização do Linux, o boot é baseado em fases, cada uma com função específica, por isso nenhuma fase deve ser repetida e a próxima fase sempre levará em conta que as tarefas da fase anterior foram executadas com sucesso. Após a inicialização completa do kernel, o sistema passa o controle para os scripts de inicialização, encontrados geralmente no /etc/rc.d, em número de três e executados:

1º apenas uma vez, durante o boot do sistema, para ajuste do relógio e da data do sistema;

2º quando o runlevel é alterado;

3º após a execução dos anteriores, com diversas funções, como recriar os arquivos /etc/issue e /etc/issue.net, responsáveis pelas mensagens exibidas enquanto o sistema aguarda o login e senha do usuário.

Os três scripts de inicialização, na sequência apresentada, são conhecidos por:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: PC-RJ

Esteganografia é o estudo e uso das técnicas para ocultar a existência de uma mensagem dentro de outra. Analise as afirmativas a seguir, referentes à esteganografia:

I. Enquanto a esteganografia oculta a existência da mensagem, a criptografia oculta o significado da mensagem.

II. O JPEG-JSTEG é um método de esteganografia em imagens, que permite como entrada formatos do tipo GIF, TGA, JPEG para gerar uma imagem com conteúdo oculto em JPEG.

III. A técnica denominada LSB (Least Significant Bit) constitui uma das mais empregadas na esteganografia e consiste em utilizar o bit mais significativo de cada pixel (cada cor) da imagem, para ocultar a mensagem.

Assinale:

Provas

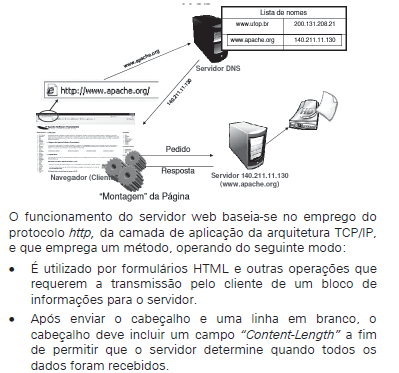

Analise a figura abaixo, que ilustra o funcionamento de um servidor Web:

Por não exibir dados na URL, tornando-o mais seguro, e por permitir que a quantidade de dados transmitida não seja limitada a um tamanho predefinido, constitui um método amplamente utilizado em aplicações para a Web, sendo conhecido por:

Provas

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

Analise as características dos protocolos criptográficos abaixo:

I. PTCL01 – Derivado de um algoritmo assimétrico, é amplamente utilizado na geração de assinatura digital, sendo sua segurança baseada na dificuldade da fatoração de números grandes.

II. PTCL02 – Derivado de um algoritmo simétrico, permite cerca de 256 combinações, seu tamanho de chave de 56 bits é considerado pequeno, tendo sido quebrado por "força bruta" em 1997 em um desafio lançado na Internet.

Esses protocolos PTCL01 e PTCL02 são conhecidos respectivamente, por:

Provas

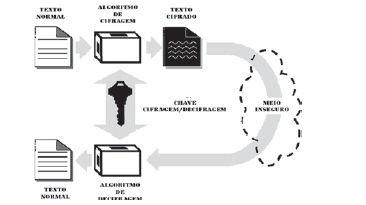

Analise a figura abaixo, que ilustra o funcionamento de um processo criptográfico.

Assinale a alternativa em que se apresente um exemplo de algoritmo que empregue o esquema acima e o nome pelo qual esse processo criptográfico é conhecido.

Provas

- Equipamentos de Rede

- Protocolos e Serviços

- Segurança de Redes

- Transmissão de DadosMeios de TransmissãoMeios Transmissão sem Fio

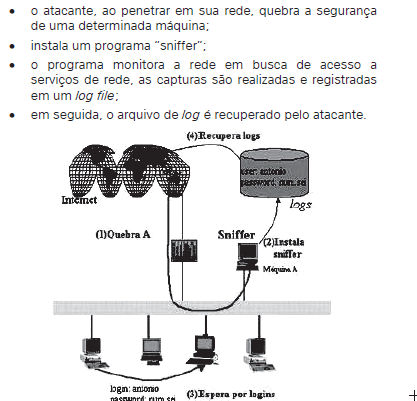

Sniffer são programas, também conhecidos como Packet Sniffer, Analisador de Rede, Analisador de Protocolo, Ethernet Sniffer em redes do padrão Ethernet ou ainda Wireless Sniffer em redes wireless, que permitem monitorar a atividade da rede registrando nomes (username, e senhas) sempre que estes acessam outros computadores da rede. Observe a figura abaixo, que ilustra o funcionamento de um sniffer de rede. Basicamente, os seguintes passos são executados por atacantes:

Dentre os objetivos dos “Sniffers” estão inclusos: obtenção de cópias de arquivos importantes durante sua transmissão, possibilitar a um atacante roubar a senha de uma pessoa e assim utilizar a sua conta como se fosse a vítima e visualizar conversações em tempo real. São programas enquadrados nessa categoria:

Provas

Caderno Container