Foram encontradas 2.689 questões.

Na cromatografia líquida de alta eficiência, a resolução entre dois picos depende da diferença nos tempos de retenção e da largura dos picos.

O único fator abaixo, cuja alteração não afeta a resolução entre dois picos no cromatograma, é o(a)

Provas

Questão presente nas seguintes provas

A viscosidade é um parâmetro característico de um fluido, e seu valor depende de várias condições.

Sobre a viscosidade de um fluido, constata-se que

Provas

Questão presente nas seguintes provas

O ponto de fulgor é uma informação importante para que o técnico químico manipule substâncias orgânicas com segurança.

Esse parâmetro é definido como a temperatura na qual:

Provas

Questão presente nas seguintes provas

Em um projeto que emprega o conceito de cabeamento estruturado, a ideia central é cabear toda a instalação, de forma a colocar pontos de rede em todos os pontos onde eles possam ser necessários. Observe a figura a seguir que representa um equipamento, instalado em racks e que permite a comunicação da LAN, por meio de jumpers, atuando como uma interface entre os computadores e o switch central, também instalado no rack.

Nesse esquema, as placas de redes dos computadores são ligadas a esse equipamento, que também utiliza portas para conexão ao switch central, usando cabos de rede de pequeno comprimento.

Esse equipamento é conhecido pelo termo técnico

Provas

Questão presente nas seguintes provas

Observe a tabela a seguir que pertence a um banco de dados denominado PETRÓLEO.

PRODUCAO

| CAMPO | AREA | QTDE |

|

Badejo

Garoupa

Marlim

Robalo

|

I

I

II

II

|

100.000

80.000

110.000

90.000

|

A partir de PRODUCAO, deseja-se gerar uma saída que contenha todos os atributos dessa tabela, mas classificada por QTDE, em ordem ascendente.

O comando SQL a ser utilizado é

Provas

Questão presente nas seguintes provas

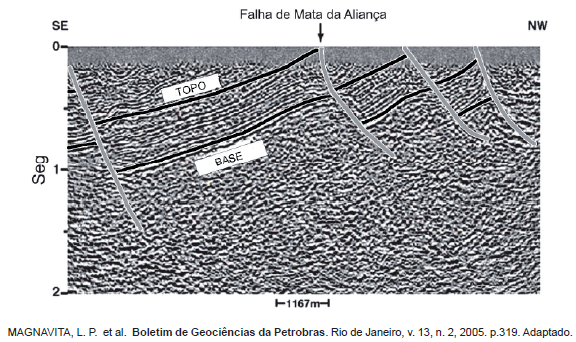

Com base na seção sísmica interpretada acima, na bacia do Recôncavo, verifica-se que o intervalo cujos topo e base foram assinalados depositou-se

Provas

Questão presente nas seguintes provas

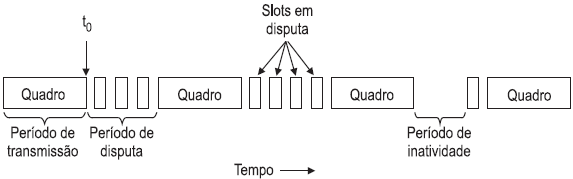

A figura ilustra o funcionamento de um protocolo base da LAN Ethernet.

O hardware da estação deve escutar o canal enquanto está transmitindo. Se o sinal que ela lê de volta é diferente do sinal que está enviando, ela saberá que está havendo uma colisão. As implicações são que um sinal recebido não deverá ser pequeno em comparação com o sinal transmitido e que a modulação deve ser escolhida para permitir que as colisões sejam detectadas.

Esse protocolo é denominado

Provas

Questão presente nas seguintes provas

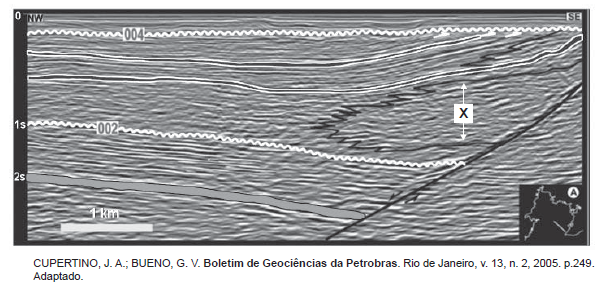

Qual, dentre os sistemas deposicionais abaixo relacionados, intrinsecamente associado a uma bacia ativa de rifte, corresponde ao intervalo X delimitado na figura acima, à direita, entre os horizontes sísmicos 002 e 004?

Provas

Questão presente nas seguintes provas

Exemplificam bacias relacionadas a domínios de interação entre placas divergente (I), convergente (II) e transcorrente (III):

| I | II | III |

Provas

Questão presente nas seguintes provas

326380

Ano: 2012

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Disciplina: TI - Segurança da Informação

Banca: CESGRANRIO

Orgão: Petrobrás

Provas:

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaAtivo

- Ataques e Golpes e AmeaçasEngenharia Social

Na área de segurança da informação, tanto na internet quanto em outras redes, um método de ataque é caracterizado quando alguém faz uso da persuasão, muitas vezes abusando da ingenuidade ou confiança do usuário, para obter informações que podem ser utilizadas para ter acesso não autorizado aos ativos da informação.

Tecnicamente, esse método de ataque é denominado

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container