Foram encontradas 1.530 questões.

Os métodos titulométricos que podem ser usados na determinação de ácidos incluem a titulação volumétrica de neutralização — com o uso de indicadores universais — a titulação potenciométrica e a titulação condutimétrica. Um dos problemas afetos à adulteração de produtos alimentícios envolve a adulteração de vinagre pela adição de ácido clorídrico. Acerca desse assunto e sabendo que o valor de pKa para o ácido acético é 4,74, julgue os seguintes itens.

Sabendo que a solução-padrão de NaOH foi padronizada com biftalato de potássio (255,0 g/mol), e que para 0,6372 g de biftalato foram gastos 25,32 mL da base para que se observasse a mudança de cor da solução, apontada pelo indicador fenolftaleína, conclui-se que a concentração da base é 0,1 mol/L, considerando-se as precisões das medidas de massa e volume.

Provas

Os EUA foram vítimas de uma ação terrorista em larga escala, sendo que o bioterrorismo teve papel fundamental nessa escalada. Vários microrganismos podem ser utilizados para espalhar o pânico e a morte entre as pessoas, sendo que muitos têm importância médicoveterinária. Acerca desse assunto, julgue os itens subseqüentes.

Por via respiratória, a contaminação por antraz apresenta normalmente um índice de letalidade acima de 80%, principalmente se os sinais clínicos já foram observados, mas, se o paciente for tratado durante o período de incubação, a mortalidade diminui drasticamente. Para o tratamento do antraz, o antibiótico de eleição é a ciprofloxacina, que pode ser associada a outro antibiótico.

Provas

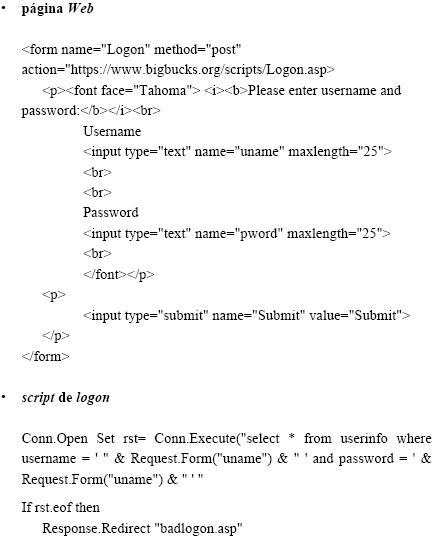

Considere uma página Web utilizada por um grupo de usuários para alimentar um banco de dados SQL Server. Os usuários realizam o logon sobre uma conexão SSL e, se autenticados, podem inserir informações e(ou) realizar consultas no banco de dados, que, após as inserções, envia como retorno um e-mail de confirmação. O firewall interno só aceita conexões nas portas 443 e 25, nos dois extremos da DMZ. Alguns trechos de código correspondentes a essa página e ao script de logon são mostrados a seguir.

Com base nessas informações, julgue os itens seguintes.

Alguém desautorizado pode alterar as informações do banco de dados.

Provas

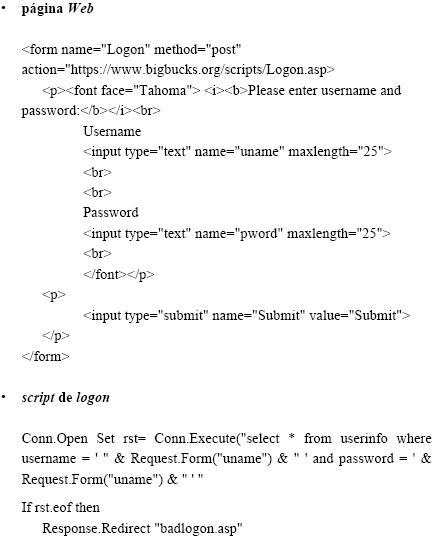

Considere uma página Web utilizada por um grupo de usuários para alimentar um banco de dados SQL Server. Os usuários realizam o logon sobre uma conexão SSL e, se autenticados, podem inserir informações e(ou) realizar consultas no banco de dados, que, após as inserções, envia como retorno um e-mail de confirmação. O firewall interno só aceita conexões nas portas 443 e 25, nos dois extremos da DMZ. Alguns trechos de código correspondentes a essa página e ao script de logon são mostrados a seguir.

Com base nessas informações, julgue os itens seguintes.

Na situação apresentada, é possível forçar o banco de dados a enviar um e-mail com tabelas inteiras.

Provas

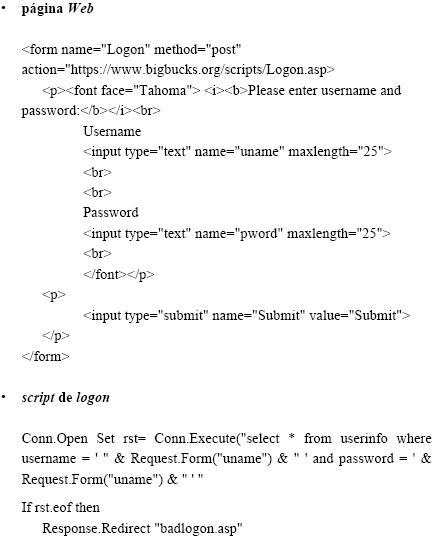

Considere uma página Web utilizada por um grupo de usuários para alimentar um banco de dados SQL Server. Os usuários realizam o logon sobre uma conexão SSL e, se autenticados, podem inserir informações e(ou) realizar consultas no banco de dados, que, após as inserções, envia como retorno um e-mail de confirmação. O firewall interno só aceita conexões nas portas 443 e 25, nos dois extremos da DMZ. Alguns trechos de código correspondentes a essa página e ao script de logon são mostrados a seguir.

Com base nessas informações, julgue os itens seguintes.

A crítica inexistente aos dados fornecidos por um usuário permite que se monte consultas que resultariam no fornecimento das tabelas com as informações dos usuários.

Provas

A construção e a utilização de códigos-fonte de programas de computador possuem características diferentes em função do tipo de linguagem. Assim, o uso de cada linguagem está ligado ao emprego de ferramentas específicas para a interpretação e a execução do código-fonte. Acerca da maneira como os códigosfonte das principais linguagens de programação são utilizados para a geração de programas de computador e acerca das ferramentas disponíveis para essa finalidade, julgue os itens abaixo.

Extensões de HTML permitem embutir elementos de código Java em unidades HTML, que são compilados e interpretados no lado cliente, no caso de applets, e no lado servidor, no caso de servlets. Alternativamente, JavaScript e JSP permitem a elaboração de códigos com sintaxe bastante semelhante à da linguagem Java, mas que podem ser executados sem compilação prévia, respectivamente nos lados cliente (navegadores) e servidor de aplicações distribuídas.

Provas

A construção e a utilização de códigos-fonte de programas de computador possuem características diferentes em função do tipo de linguagem. Assim, o uso de cada linguagem está ligado ao emprego de ferramentas específicas para a interpretação e a execução do código-fonte. Acerca da maneira como os códigosfonte das principais linguagens de programação são utilizados para a geração de programas de computador e acerca das ferramentas disponíveis para essa finalidade, julgue os itens abaixo.

Ligadores são, por definição, utilizados para construir, a partir de fragmentos disjuntos de código-objeto, seguimentos endereçáveis que constituem unidades autônomas e independentes de execução.

Provas

Julgue os itens subseqüentes, relativos à legislação mineral brasileira.

Em regiões inviáveis e de difícil acesso e na Amazônia Legal, a área máxima para requerimento de pesquisa mineral é de 10.000 ha, e a mínima, de 1.000 ha, excetuadas as jazidas das classes II, VI e VIII.

Provas

A respeito das vantagens e desvantagens da técnica de krigagem, julgue os itens a seguir.

É insensível a coeficientes de variograma.

Provas

O titular de um requerimento de pesquisa para ouro apresentou relatório final de pesquisa dentro do prazo previsto em lei. O relatório — com base em 60 furos de sonda rotativa, com profundidades médias de 150 m — configurou a presença de 100.000 m3 de minério, com teor médio de 1,05% de ouro contido, totalizando 3.675 t de ouro contido e configurada como reserva medida; 2.500 t de ouro foram consideradas como reserva indicada, e 3.400 t, de reserva inferida. O método utilizado para a cubagem da jazida foi o da krigagem. Após análise e vistoria in loco, o DNPM aprovou o relatório. Acerca dessa situação e de informações correlatas, julgue os itens a seguir.

No método de krigagem, é prática usual serem construídos variogramas em pelo menos duas direções, considerando-se que determinados corpos de minério podem exibir forte anisotropia.

Provas

Caderno Container