Foram encontradas 270 questões.

A questão baseia-se na Figura 5, que mostra uma página eletrônica, após um incidente de segurança da informação.

Considere os seguintes aspectos sobre a página eletrônica mostrada na Figura 5: (1) essa página eletrônica é de acesso público e disponibiliza informações a qualquer usuário, através da Internet; (2) ela teve o seu conteúdo alterado indevidamente, por pessoa anônima e mal intencionada, muitas vezes chamada simplesmente de “hacker; e (3) o conteúdo dessa página eletrônica foi alterado sem a permissão da empresa mantenedora do respectivo site. Portanto, essas alterações indevidas no conteúdo do site, realizada por um “hacker, nas condições descritas no texto dessa questão, caracterizam um tpo de ataque chamado de

Provas

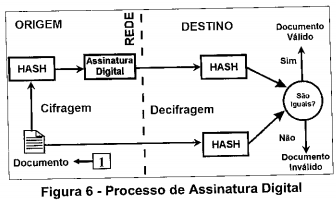

A questão baseia-se na Figura 6, que mostra, esquematicamente, um processo de Assinatura Digital, onde o documento apontado pela seta nº 1, é enviado da “ORIGEM” ao "DESTINO”, assinado digitalmente.

Considere as seguintes alternativas sobre Assinatura Digital:

I. A Assinatura Digital utiliza o método criptográfico de chave simétrica, empregando uma chave privada para a cifragem e uma pública para a decifragem do documento.

II. Para o cálculo do hash, recomenda-se a utilização de uma das seguintes funções: "MDS", "SHA-1" ou "Blowfish". Essas funções hash caracterizam-se pela robustez e segurança dos dados criptografados, sendo muito utilizada no mercado atualmente.

Ill. A assinatura digital garante os seguintes princípios da segurança da informação: integridade e autenticidade.

Quais estão corretas?

Provas

A questão baseia-se na Figura 7, que mostra, esquematicamente, e de forma reduzida, um modelo aplicado aos processos de segurança da informação.

Considere as seguintes alternativas sobre segurança da informação:

I. O modelo mostrado na Figura 7 é chamado de "PDCA" e é aplicado aos processos do Sistema de Gestão da Segurança da Informação (SGSI).

II. Ao estabelecer o Sistema de Gestão da Segurança da Informação (SGSI), a organização deve realizar diversas ações, como, por exemplo, identificar, analisar e avaliar os riscos, selecionar objetivos de controle e controles para o tratamento de riscos, assim como obter a aprovação da direção para Os riscos residuais, dentre outros.

Ill. O objetivo de controle da Política de segurança da informação é gerenciar a segurança da informação dentro da organização, enquanto o os seus controles são os seguintes, dentre outros: coordenar a segurança da informação, estabelecer acordos de confidencialidade, manter contatos apropriados com autoridades relevantes e atribuir responsabilidades para a segurança da informação.

Quais estão corretas?

Provas

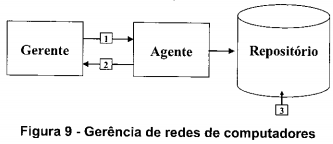

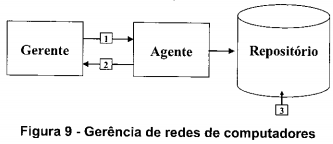

A questão baseia-se na Figura 9, que mostra, esquematicamente, aspectos sobre a gerência de redes de computadores.

Provas

A questão baseia-se na Figura 9, que mostra, esquematicamente, aspectos sobre a gerência de redes de computadores.

Provas

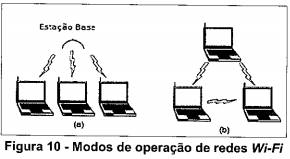

A questão baseia-se na Figura 10, que mostra, esquematicamente, os modos de operação de redes Wi-Fi.

O institute of Electrical and Electronics Engineers (IEEE) produziu um conjunto de padrões e especificações que definem os formatos e as estruturas dos sinais de curto alcance que fornecem o serviço Wi-Fi, sob o título de IEEE 802.11. O padrão IEEE 802.11, original, cobre vários tipos de mídia wireless ao definir padrões para as redes sem fio, que abrangem uma grande variedade de frequências. A Figura 10 mostra como as redes Wi-Fi operam em dois modos distintos, identificados pelas letras (a) e (b). Nesse caso, considere as seguintes alternativas sobre as redes "ad hoc" e “redes de infraestrutura”:

!. Uma rede "ad hoc" é formada por um grupo de estações sem conexão com uma rede local (LAN) ou a Internet. Essas redes também são chamadas de redes "ponto-a-ponto”", que incluem duas ou mais estações wireless.

II. As “redes de infraestrutura" têm um ou mais pontos de acesso, onde cada estação wireless troca mensagens e dados com o ponto de acesso, que os retransmite para outros nós na rede wireless ou rede local (LAN) cabeada (com fio).

III. Em uma "rede de infraestrutura", cada ponto de acesso e cada estação wireless têm um endereço IP único. Nas redes "ad hoc" os dispositivos compartilham o mesmo endereço IP.

Quais estão corretas?

Provas

Nas interações orientadas à conexão, desenvolvidas em aplicações Cliente/Servidor, há uma camada, da pilha de protocolos TCP/IP, que tem as seguintes responsabilidades:

• Verificar se os dados chegam ao seu destino, retransmitindo automaticamente pacotes que tenham se perdido pelo caminho.

• Verificar os bits de paridade em pacotes, de modo que se possa garantir que os mesmos não tenham sido corrompidos durante a transmissão;

• Gerar números de sequência em pacotes, para garantir que os dados cheguem em ordem.

• Eliminar, automaticamente, os pacotes duplicados. “

• Fornecer o controle de fluxo de dados necessário, de modo que se possa garantir que a estação transmissora não transmitirá seus pacotes em uma velocidade maior que a suportada pela estação recebedora.

• Informar tanto ao processo cliente quanto ao processo servidor, se a rede está inoperante por algum motivo. Também fornece um aviso quanto ao recebimento (acknowledgment) das mensagens enviadas quando as mesmas são despachadas corretamente.

Nesse caso, a camada da pilha de protocolos TCP/IP, responsável pela exe

Provas

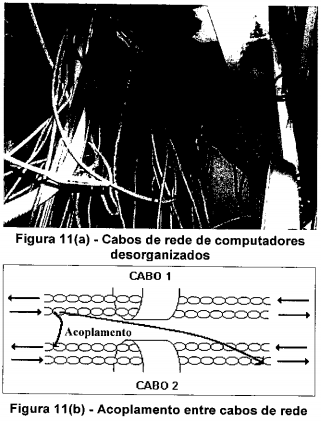

A questão baseia-se nas Figuras 11(a) e 11(b). A Figura 11(a) mostra diversos cabos de rede par trançado categoria Se (UTP Cat 5e) completamente desorganizados, misturados e sem respeitar a distância horizontal máxima permitida para esses tipos de cabos, segundo as normas EIAÍTIA 568-B, para cabeamento estruturado. A Figura 11(b) mostra, esquematicamente, dois cabos de rede do tipo par trançado distintos, chamados de "CABO 1" e "CABO 2", onde a proximidade entre esses cabos causou o acoplamento magnético.

Na Figura 11(a) observa-se uma rede cabeada, composta por cabos de rede categoria Se (UTP Cat 5e), construída de forma completamente equivocada. Nessa rede os cabos estão desorganizados, embolados e desrespeitando a distância máxima prevista nas normas EIASTIA 568-B, para cabeamento horizontal. Em redes desse tipo, pode acontecer de um cabo de rede, como por exemplo o "CABO 1", mostrado esquematicamente na Figura 11(a), interagir com o "CABO 2", devido a força do seu sinal e pela sua proximidade, seja pelo efeito indutivo ou capacitivo, levando ao acoplamento entre tais cabos de rede, acarretando a interferência indesejada de um canal de transmissão no outro. Nesse caso, esse problema de interferência indesejada de um cabo de rede no outro, nas condições descritas nesse enunciado, é chamado de:

Provas

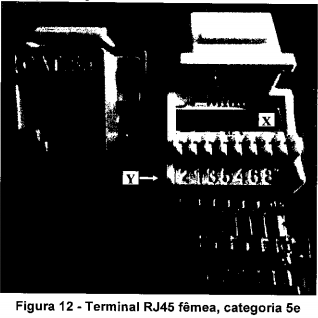

A questão baseia-se na Figura 12, que mostra dois terminais RJ45 fêmea categoria 5e, para tomada de telecomunicações, padrão EIAITIA 568 A ou B. Nessa Figura, se inseriu, intencionalmente, no local apontado pela seta nº "X", um retângulo para ocultar os símbolos existentes nesse local. Observa-se que o termina! apontado pela seta "Y” tem os números "2", "4", "3", "5", "4", "6", "8" e "7", marcados em sua base plástica, de modo a auxiliar o Técnico em Informática na inserção dos fios metálicos do cabo par trançado nesses locais.

A Figura 12, mostra dois terminais RJ45 fêmea Cat 5e (UTP Cat 5e), padrão EIASTIA 568 A ou B, que são utilizados para serem fixados em tomadas de telecomunicações. Nesse caso, sobre o terminal RJ 45, apontado pela seta "Y", pode-se afirmar que, segundo o padrão EIA/TIA:

l. 568 A, no local marcado com o número 1, deve-se inserir o fio metálico, do cabo de rede UTP Cat 5e, de cor branco com verde.

Il. 568 A, no local marcado com o número 4, deve-se inserir o fio metálico, do cabo de rede UTP Cat 5e, de cor azul (sólida).

IIl. 568 B, no local marcado com o número 4, deve-se inserir o fio metálico, do cabo de rede UTP Cat 5e, de cor azul (sólida).

Quais estão corretas?

Provas

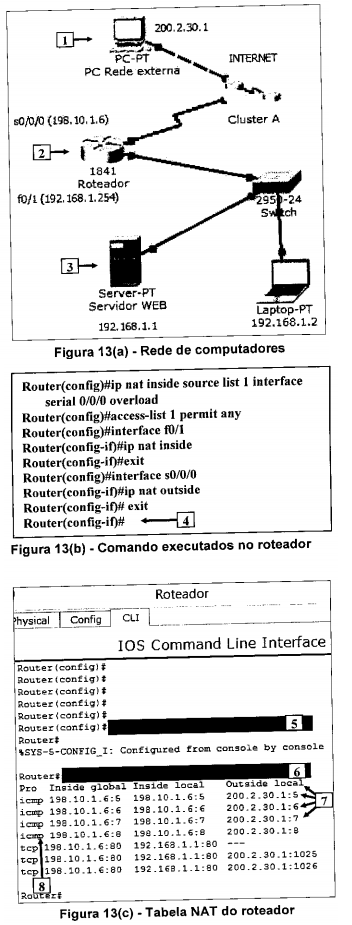

A questão baseia-se nas Figuras 13(a), 13(b) e 130). A Figura 13(a) mostra, esquematicamente, uma rede de computadores, na qual se ocultou, intencionalmente, alguns ativos de rede. Nessa Figura, podem ser observados os seguintes aspectos: (1) na rede interna, há um servidor WEB (seta nº 3), configurado com o IP fixo "192.168.1.1"; (2) utilizou-se, nessa rede de computadores, um roteador Cisco, modelo 1841, apontado pela seta nº 2; (3) as portas s0/0/0/0 e f0/1, desse roteador, foram configuradas, respectivamente, com os IP estáticos "198.10.1.6" e "492.168.1.254”, de modo a permitir o acesso do computador da rede externa, apontado pela seta nº 1, ao servidor WEB (seta nº 3), da rede interna, por meio do uso de NAT;(4) o sistema operacional do computador externo, apontado pela seta nº 1, é o Windows 8 Pro; e (5) após ter sido configurado adequadamente o roteador (seta nº 2) O computador de IP fixo "200.2.30.1", apontado pela seta nº 1 acessou o servidor WEB (seta nº 3), através da porta "80". A Figura 13(b) mostra, apenas, parte da janela "OS Command Line Interface”, do roteador, e os comandos executados nessa janela. A Figura 13(c) exibe, intencionalmente, apenas parte da tabela do NAT, após se executar um comando na console do roteador. Na Figura 13c), se inseriu, intencionalmente, nos locais apontados pelas setas nº 5 e 6, retângulos para ocultar os comandos digitados e executados nesses locais.

Provas

Caderno Container