Foram encontradas 270 questões.

- Equipamentos de RedeRoteador

- Protocolos e ServiçosRedes, Roteamento e TransporteNAT: Network Address Translation

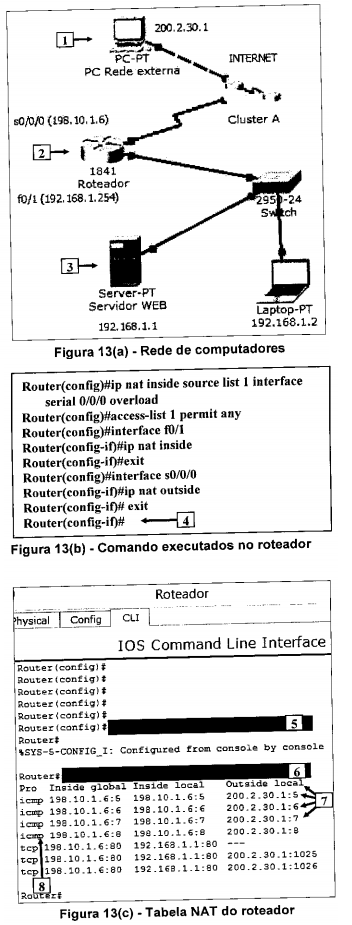

A questão baseia-se nas Figuras 13(a), 13(b) e 130). A Figura 13(a) mostra, esquematicamente, uma rede de computadores, na qual se ocultou, intencionalmente, alguns ativos de rede. Nessa Figura, podem ser observados os seguintes aspectos: (1) na rede interna, há um servidor WEB (seta nº 3), configurado com o IP fixo "192.168.1.1"; (2) utilizou-se, nessa rede de computadores, um roteador Cisco, modelo 1841, apontado pela seta nº 2; (3) as portas s0/0/0/0 e f0/1, desse roteador, foram configuradas, respectivamente, com os IP estáticos "198.10.1.6" e "492.168.1.254”, de modo a permitir o acesso do computador da rede externa, apontado pela seta nº 1, ao servidor WEB (seta nº 3), da rede interna, por meio do uso de NAT;(4) o sistema operacional do computador externo, apontado pela seta nº 1, é o Windows 8 Pro; e (5) após ter sido configurado adequadamente o roteador (seta nº 2) O computador de IP fixo "200.2.30.1", apontado pela seta nº 1 acessou o servidor WEB (seta nº 3), através da porta "80". A Figura 13(b) mostra, apenas, parte da janela "OS Command Line Interface”, do roteador, e os comandos executados nessa janela. A Figura 13(c) exibe, intencionalmente, apenas parte da tabela do NAT, após se executar um comando na console do roteador. Na Figura 13c), se inseriu, intencionalmente, nos locais apontados pelas setas nº 5 e 6, retângulos para ocultar os comandos digitados e executados nesses locais.

Provas

- Equipamentos de RedeRoteador

- Modelo TCP/IP

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

- Protocolos e ServiçosRedes, Roteamento e TransporteNAT: Network Address Translation

- TCP/IPSub-redes, Máscara e Endereçamento IP

- TCP/IPIPv4

A questão baseia-se nas Figuras 13(a), 13(b) e 130). A Figura 13(a) mostra, esquematicamente, uma rede de computadores, na qual se ocultou, intencionalmente, alguns ativos de rede. Nessa Figura, podem ser observados os seguintes aspectos: (1) na rede interna, há um servidor WEB (seta nº 3), configurado com o IP fixo "192.168.1.1"; (2) utilizou-se, nessa rede de computadores, um roteador Cisco, modelo 1841, apontado pela seta nº 2; (3) as portas s0/0/0/0 e f0/1, desse roteador, foram configuradas, respectivamente, com os IP estáticos "198.10.1.6" e "492.168.1.254”, de modo a permitir o acesso do computador da rede externa, apontado pela seta nº 1, ao servidor WEB (seta nº 3), da rede interna, por meio do uso de NAT;(4) o sistema operacional do computador externo, apontado pela seta nº 1, é o Windows 8 Pro; e (5) após ter sido configurado adequadamente o roteador (seta nº 2) O computador de IP fixo "200.2.30.1", apontado pela seta nº 1 acessou o servidor WEB (seta nº 3), através da porta "80". A Figura 13(b) mostra, apenas, parte da janela "OS Command Line Interface”, do roteador, e os comandos executados nessa janela. A Figura 13(c) exibe, intencionalmente, apenas parte da tabela do NAT, após se executar um comando na console do roteador. Na Figura 13c), se inseriu, intencionalmente, nos locais apontados pelas setas nº 5 e 6, retângulos para ocultar os comandos digitados e executados nesses locais.

Na Figura 13(c), a seta nº 8 aponta para o protocolo "icmp". Sobre esse protocolo, considere as seguintes alternativas:

I. O protocolo "ICMP" é um protocolo da camada de aplicação, do modelo "TCP/IP".

Il. Na Figura 13(c), as linhas apontadas pela seta nº 7 podem ter sido exibidas após ter sido executado o seguinte comando, no computador externo, apontado pela seta nº 1 (Figura 13(a)): ping 198.10.1.6

III. Na Figura 13(c), as linhas apontadas pela seta nº 7 podem ter sido exibidas após ter sido executado o seguinte comando, no computador externo, apontado pela seta nº 1 (Figura 13(a)): tracert 198.10.1.6

Quais estão corretas?

Provas

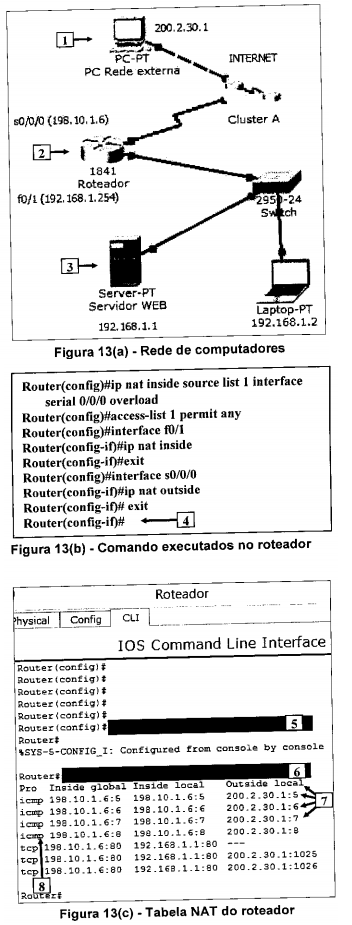

A questão baseia-se na Figura 14, que mostra, esquematicamente, a utilização de uma VPN (Rede Privada Virtual).

A Figura 14 mostra, esquematicamente, uma mensagem, identificada pela letra (B), sendo enviada de um computador da rede (A) para um outro computador (C), de outra rede de computadores, por meio de uma VPN, sobre IP. Nesse caso, considere as seguintes alternativas sobre VPN:

I. Em uma VPN, sobre uma rede IP, utiliza-se o protocolo IPSec, a quem cabe realizar O encapsulamento de pacotes e prover mecanismos de autenticação entre as extremidades do túnel virtual criado. Esse protocolo funciona da seguinte forma: um documento original, enviados por um usuário, como o mostrado na Figura 14, com a indicação "(B)", é encapsulado em um pacote especial chamado "L2TP" e encaminhado pelo túnel No destino, esse pacote é desencapsulado e apresentado na interface apropriada.

Il. A VPN extranet é um tipo de rede privada virtual que permite conectar diversas organizações diferentes, como, por exemplo, clientes a fornecedores, por meio de uma infraestrutura compartilhada com a utilização de conexões normalmente dedicadas.

III. Para garantir a integridade do documento “«B), mostrado na Figura 14, que será enviado de um computador da rede "(A)", para outro, da rede (C)", pode-se utilizar uma das seguintes funções de hash: RSA, DES, RC4 ou SHA-256.

Quais estão corretas?

Provas

A questão baseia-se na Figura 15 que mostra, uma placa de rede Gigabit Ethernet.

Considere os seguintes aspectos sobre a tecnologia Gigabit Ethernet:

I. No emprego da tecnologia Gigabit Ethernet, podem ser utilizados cabos de rede par trançado categorias 5e ou 6. Um cabo de rede 1000BaseTutiliza efetivamente apenas três de seus pares, não podendo ser empregado em distâncias superiores a cento e cinquenta metros.

Il. Essa tecnologia permite a operação em full- duplex, a 1000 Mbps, em ambas as direções, para canais ponto-a-ponto.

III. O Gigabit Ethernet é compatível com as tecnologias 10BaseT e 100BaseT, e também utiliza o protocolo CSMA/CD para o compartilhamento do meiofísico.

Quais estão corretas?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: PGE-RS

A questão baseia-se na Figura 8(a) 8(b) e 8(c), que mostram programas elaborados na linguagem de programação Java, os quais foram salvos corretamente, todos na raiz do drive Cc: em um computador com o sistema operacional Windows.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: PGE-RS

A questão baseia-se na Figura 8(a) 8(b) e 8(c), que mostram programas elaborados na linguagem de programação Java, os quais foram salvos corretamente, todos na raiz do drive Cc: em um computador com o sistema operacional Windows.

Observando-se os programas em Java, apresentados nas Figura 8(a), 8(b) e 8(c), pode-se afirmar que o código fonte, da Figura

I. 8(a), implementa a característica fundamental da orientação a objetos chamada “encapsulamento”.

Il. 8(b) implementa a característica fundamental da orientação a objetos chamada "herança".

IIl 8(b) implementa a característica fundamental da orientação a objetos chamada “polimorfismo”.

Quais estão corretas?

Provas

A questão baseia-se na Figura 1, que mostra, intencionalmente, apenas parte de um documento, fornecido à determinada empresa, certificando o Nível de Maturidade como “3”, conforme definido no SEI CMMI-DEV versão 1.3.

O documento mostrado na Figura 1 certifica determinada empresa com o "Nível de Maturidade 3", conforme definido no SEI CMMI-DEV, versão 1.3. Nesse caso, considere as seguintes alternativas:

I. Para a obtenção desse certificado, essa empresa teve que atender os requisitos da área de processo "Gestão de Processo Organizacional (OPM).

Il. As empresas certificadas como o "Nível de Maturidade 3" devem ter a capacidade de gerenciar mudanças nos requisitos, pela execução de subpráticas, tais como documentar todos os requisitos e suas modificações, manter o histórico das modificações, avaliar o impacto das modificações dos requisitos, registrar as modificações nos requisitos que podem afetar a arquitetura e impactar os diversos interessados no projeto. Essas subpráticas fazem parte da área de processo "Gestão de Requisitos" (RSKM) e situam-se no “Nível de Maturidade 3", do CMMI-DEV, versão 1.3

Ill. Para a obtenção desse certificado, essa empresa foi submetida ao método "SCAMPI A", que é mais rigoroso que os métodos "SCAMPI B" e "C". O método "SCAMPI A" é utilizado para avaliar as organizações perante os modelos CMMI e define regras que asseguram a objetividade na classificação das avaliações. O "SCAMPI A" é o único método que fornece uma classificação como resultado, O que o mercado chama de certificação, como, por exemplo, "Maturity Level 3",

Quais estão corretas?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: PGE-RS

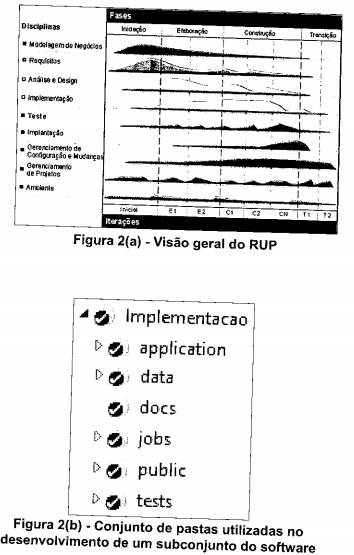

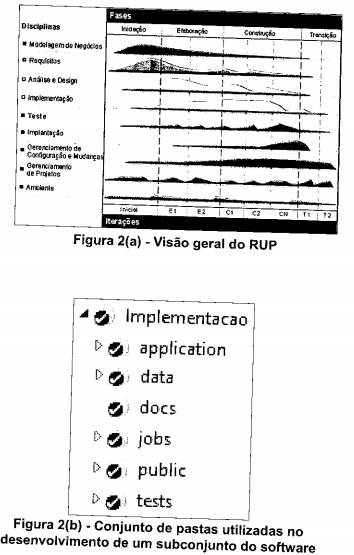

A questão baseia-se nas Figuras 2(a) e 2(b). A Figura 2(a) mostra, uma visão geral do Processo Unificado Rational (RUP). A Figura 2(b) mostra um conjunto de pastas utilizadas no subconjunto do desenvolvimento de um software.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: PGE-RS

A questão baseia-se nas Figuras 2(a) e 2(b). A Figura 2(a) mostra, uma visão geral do Processo Unificado Rational (RUP). A Figura 2(b) mostra um conjunto de pastas utilizadas no subconjunto do desenvolvimento de um software.

A Figura 2(b) mostra um conjunto de pastas dentro das quais se desenvolveu um subconjunto do software que se está construindo. Sobre essa porção do sistema informatizado, sabese o seguinte: (1) mesmo não sendo o produto completo, será entregue ao cliente e disponibilizado aos usuários, conforme estabelecido em um marco previamente acordado com O cliente; (2) caracterizase por ser uma versão estável e executável do software: (3) será acompanhada dos artefatos necessários para sua utilização, como, por exemplo, as instruções de instalação e uso, (4) essa porção do software já foi entregue algumas vezes para O cliente que realizou diversos testes, em tempo de execução, e finalmente o aprovou; (5) após aprovado, O software será entregue ao cliente versionado, de modoa facilitar o controle do produto que está sendo implementado; e (6) esse subconjunto de software, ao ser entregue ao cliente, será "congelado" em seu repositório e somente poderá ser modificado ou evoluído após a realização de um procedimento formal de gerenciamento de mudanças e controle de configuração. Nesse caso, pode-se afirmar que:

I. A versão estável e executável do produto, entregue ao cliente, devidamente acompanhada dos artefatos necessários para sua utilização, que é um subconjunto desse software, é chamada de "release".

Il. O subconjunto de software entregue ao cliente e "congelado" em seu repositório, somente podendo ser modificado após a realização de um procedimento formal de gerenciamento de mudanças e controle de configuração, constitui uma "baseline”.

III. A liberação de um subconjunto do software, para que o cliente teste os seus recursos e funções do sistema, em tempo de execução, caracteriza-se por ser uma “build”.

Quais estão corretas?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: FUNDATEC

Orgão: PGE-RS

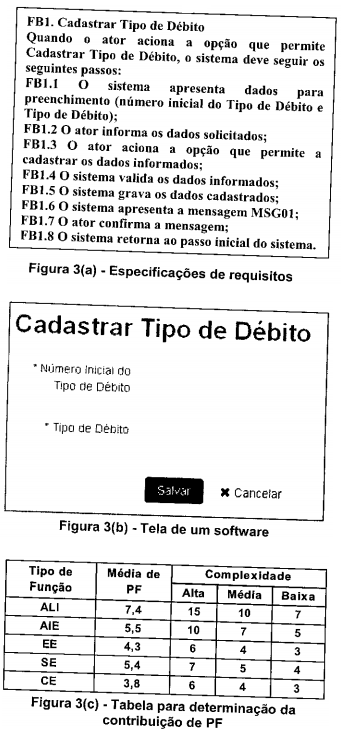

A questão baseia-se nas Figuras 3(a), 3(b) e 3(c). Sobre a Figura 3(a) considere os seguintes aspectos: (1) ela mostra, intencionalmente, apenas parte das especificações de requisitos de um novo projeto de software que está em desenvolvimento; e (2) essas especificações foram validadas e homologadas pelo cliente. À Figura 3(b) mostra a tela de um software desenvolvido conforme as especificações da Figura 3(a). Ainda sobre a Figura 3(b), sabe-se que, após o usuário preencher corretamente os campos "Número Inicial do Tipo de Débito” e “Tipo de Débito" e salvá-los, esses dados são armazenados em uma única tabela do banco de dados, chamada “TipoDebito", que será mantida por essa aplicação. A Figura 3(c) mostra uma tabela utilizada para realizar a contagem estimada, de Pontos de Função, de um projeto de desenvolvimento de software, segundo a NESMA (NESMAEarly FPA Counting).

Provas

Caderno Container