Foram encontradas 1.170 questões.

No que diz respeito aos malwares maliciosos, um

constitui um tipo projetado para dar aos hackers acesso

e controle sobre um dispositivo, sendo que além de

afetarem o software e o sistema operacional, alguns

também podem infectar o hardware e o firmware do

computador. Esses malwares são especializados em

ocultar a sua presença, mas enquanto permanecem

escondidos, eles estão ativos. Na verdade é um software

usado por criminosos cibernéticos para obter controle

sobre um computador ou rede alvo, podendo por vezes

aparecer como uma única peça de software, mas

frequentemente são compostos por uma coleção de

ferramentas que permitem aos hackers o controle a nível

de administrador sobre o dispositivo alvo.

Esse malware é conhecido por:

Esse malware é conhecido por:

Provas

Questão presente nas seguintes provas

Java, como plataforma de programação, é composta de

uma máquina virtual java (JVM), um completo conjunto

de APIs (bibliotecas) e a linguagem Java orientada a

objetos, constituindo uma tecnologia independente de

sistema operacional e hardware. Em Java, o acesso

direto a uma variável de instância de um objeto pode não

estar habilitado. Quando se declara uma variável de

instância, pode-se, opcionalmente, definir um

modificador de variável, seguido pelo tipo e identificador

daquela variável. O escopo de uma variável de instância

pode ser controlado pelo uso dos modificadores de

variáveis, de acordo com a classificação listada a seguir.

I.MA1 - Quando qualquer um pode acessar variáveis de instância públicas.

II.MA2 - Quando métodos do mesmo pacote ou subclasse podem acessar variáveis de instância protegidas.

III.MA3 -Quando apenas métodos da mesma classe, excluindo métodos de uma subclasse, podem acessar variáveis de instâncias privadas.

Os modificadores de acesso MA1, MA2 e MA3 são denominados, respectivamente:

I.MA1 - Quando qualquer um pode acessar variáveis de instância públicas.

II.MA2 - Quando métodos do mesmo pacote ou subclasse podem acessar variáveis de instância protegidas.

III.MA3 -Quando apenas métodos da mesma classe, excluindo métodos de uma subclasse, podem acessar variáveis de instâncias privadas.

Os modificadores de acesso MA1, MA2 e MA3 são denominados, respectivamente:

Provas

Questão presente nas seguintes provas

No contexto da Internet, portas são muito usadas para

determinar quais aplicações podem rodar em um

dispositivo na rede e quais não podem, ressaltando que

sem elas, qualquer aplicação poderia rodar, criando uma

enorme brecha de segurança para códigos maliciosos.

Com as portas, um firewall pode ser usado para bloquear

todas as portas, exceto aquelas que rodam serviços

realmente necessários para o dispositivo. Uma porta é

um número de 16 bits, variando de 0 a 65535, valendo

para o TCP e para o UDP. Existem muitas portas

bem-conhecidas e registradas.

Na comunicação com o DNS, HTTPS e SMTP TLS as portas são, respectivamente:

Na comunicação com o DNS, HTTPS e SMTP TLS as portas são, respectivamente:

Provas

Questão presente nas seguintes provas

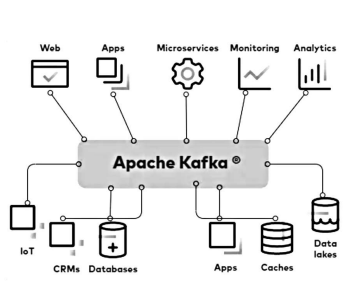

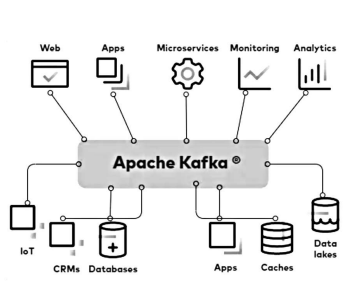

Apache Kafka é uma plataforma open-sourc e para

streaming de dados, mensagens e eventos, possuindo

alta performance, escalabilidade e disponibilidade. Nesse

contexto, observe a figura abaixo:

Por uma visão mais simplificada, o Kafka parte de uma estrutura de Tópico, com produtores e consumidores, que internamente pode ter uma ou muitas partições . Outra divisão do Kafka são miniclusters/servidores de armazenamento internos de um Servidor/cluster Kafka, que constituem cópias uns dos outros para garantir escalabilidade e disponibilidade de mensagens. Um outro elemento importante que precisa ser mencionado é um serviço de gerenciamento de recursos e configurações entre os corretores, responsável por fazer a sincronização distribuída, e caso um dos corretores venha a falhar e fique indisponível, outro corretor assume a responsabilidade pois ele estará devidamente atualizado.

Os miniclusters/servidores de armazenamento internos e serviço de gerenciamento de recursos e configurações entre os corretores são conhecidos, respectivamente, como:

Por uma visão mais simplificada, o Kafka parte de uma estrutura de Tópico, com produtores e consumidores, que internamente pode ter uma ou muitas partições . Outra divisão do Kafka são miniclusters/servidores de armazenamento internos de um Servidor/cluster Kafka, que constituem cópias uns dos outros para garantir escalabilidade e disponibilidade de mensagens. Um outro elemento importante que precisa ser mencionado é um serviço de gerenciamento de recursos e configurações entre os corretores, responsável por fazer a sincronização distribuída, e caso um dos corretores venha a falhar e fique indisponível, outro corretor assume a responsabilidade pois ele estará devidamente atualizado.

Os miniclusters/servidores de armazenamento internos e serviço de gerenciamento de recursos e configurações entre os corretores são conhecidos, respectivamente, como:

Provas

Questão presente nas seguintes provas

Um Sistema de Detecção de Invasão - IDS é uma

tecnologia de rede desenvolvida originalmente para

detectar exploits de vulnerabilidades em um aplicativo ou

computador específicos, podendo ser também um

dispositivo que só detecta. O IDS monitora o tráfego e

informa os resultados a um administrador. Um IDS

funciona apenas na detecção de ameaças potenciais,

sendo colocado fora da banda na infraestrutura da rede.

Em consequência, um IDS não está no caminho de

comunicação em tempo real entre o remetente e o

destinatário da informação. Entre os tipos mais comuns

de IDS, dois são descritos a seguir.

I.Monitora uma rede totalmente protegida, sendo implantado em toda a infraestrutura em pontos estratégicos, como nas sub-redes mais vulneráveis. Esse tipo monitora todo o tráfego que flui de e para dispositivos na rede, fazendo determinações com base no conteúdo dos pacotes e nos metadados.

II.Monitora a infraestrutura do computador na qual está instalado, sendo implantado em um endpoint específico para protegê-lo contra ameaças internas e externas. Esse tipo de IDS faz isso analisando o tráfego, registrando atividades maliciosas e notificando as autoridades designadas.

Esses dois tipos de IDS são conhecidos, respectivamente, pelas siglas:

I.Monitora uma rede totalmente protegida, sendo implantado em toda a infraestrutura em pontos estratégicos, como nas sub-redes mais vulneráveis. Esse tipo monitora todo o tráfego que flui de e para dispositivos na rede, fazendo determinações com base no conteúdo dos pacotes e nos metadados.

II.Monitora a infraestrutura do computador na qual está instalado, sendo implantado em um endpoint específico para protegê-lo contra ameaças internas e externas. Esse tipo de IDS faz isso analisando o tráfego, registrando atividades maliciosas e notificando as autoridades designadas.

Esses dois tipos de IDS são conhecidos, respectivamente, pelas siglas:

Provas

Questão presente nas seguintes provas

Contêineres são pacotes leves do código do aplicativo

com dependências, como versões específicas de

ambientes de execução de linguagem de programação e

bibliotecas necessárias para executar seus serviços de

software. Os contêineres tem por função oferecerem um

mecanismo de empacotamento lógico em que os

aplicativos podem ser abstraídos pelo ambiente em que

são efetivamente executados. Os desenvolvedores usam

a estruturação em contêiner para criar e implantar

aplicações modernas devido a diversas vantagens, das

quais uma é caracterizada por meio da utilização da

estruturação em contêiner para implantar aplicações em

vários ambientes sem precisar reescrever o código do

programa. Nesse caso, os desenvolvedores criam uma

aplicação uma vez e a implantam em vários sistemas

operacionais. Por exemplo, eles executam os mesmos

contêineres nos sistemas operacionais Linux e Windows.

Essa vantagem é conhecida como:

Essa vantagem é conhecida como:

Provas

Questão presente nas seguintes provas

Dispositivos de Internet das Coisas (IoT) são objetos

computadorizados conectados à internet, tais como

câmeras de segurança em rede, refrigeradores

inteligentes e automóveis com recursos WiFi. A

segurança da IoT é o processo de proteger esses

dispositivos e garantir que eles não introduzam ameaças

em uma rede. Nesse contexto, para esses dispositivos é

empregado um tipo de autenticação mútua, que ocorre

quando ambos os lados de uma conexão de rede se

autenticam. Nesse sentido, um recurso é importante para

a segurança da IoT, porque garante que apenas

dispositivos e servidores legítimos possam enviar

comandos ou solicitar dados. Além de usar a criptografia

em todas as comunicações na rede para que os

invasores não possam interceptá-las.

Esse recurso é conhecido como:

Esse recurso é conhecido como:

Provas

Questão presente nas seguintes provas

O Microsoft 365 E5 oferece várias funcionalidades de

proteção de informações, como detecção e mitigação de

ameaças, proteção de dados sensíveis e conformidade

regulatória. Entre as funcionalidades, uma protege contra ameaças como phishing, ransomware e outros ataques

cibernéticos, monitora e-mails, links e anexos, e oferece

detecção proativa e resposta a incidentes.

Essa funcionalidade é conhecida como Microsoft:

Essa funcionalidade é conhecida como Microsoft:

Provas

Questão presente nas seguintes provas

Um sistema de prevenção de intrusão (IPS) é uma

ferramenta de segurança de rede, podendo pode ser um

dispositivo de hardware ou software, que monitora

continuamente uma rede em busca de atividades

maliciosas e toma medidas para preveni-las, incluindo

relatar, bloquear ou desativá-las, quando ocorrem.

Existem diversos tipos de IPS, dos quais três são

caracterizados a seguir.

I.É instalado apenas em pontos estratégicos para monitorar todo o tráfego de rede e verificar proativamente se há ameaças.

II.É instalado em um endpoint como um microcomputador e monitora apenas o tráfego de entrada e saída daquela máquina.

III.É instalado para verificar uma rede Wi-Fi em busca de acesso não autorizado e expulsar dispositivos não autorizados da rede.

Os três tipos caracterizados são conhecidos, respectivamente, Sistema de Prevenção de Intrusão:

I.É instalado apenas em pontos estratégicos para monitorar todo o tráfego de rede e verificar proativamente se há ameaças.

II.É instalado em um endpoint como um microcomputador e monitora apenas o tráfego de entrada e saída daquela máquina.

III.É instalado para verificar uma rede Wi-Fi em busca de acesso não autorizado e expulsar dispositivos não autorizados da rede.

Os três tipos caracterizados são conhecidos, respectivamente, Sistema de Prevenção de Intrusão:

Provas

Questão presente nas seguintes provas

A cibersegurança é uma área da segurança da

informação que tem por objetivo assegurar a proteção

dos dados contidos em dispositivos como servidores,

computadores, redes e aplicações contra vazamentos,

ataques e invasões, sendo uma prática que envolve a

segurança de dados, a recuperação de desastres e a

continuidade do negócio, além dos armazenados em

sistemas computacionais, como informações pessoais e

comerciais, de serem roubadas, acessadas ou danificadas por criminosos. Aplicações e serviços que

dependem de dados precisam estar sempre atualizados

e protegidos, envolvendo medidas de cibersegurança

para proteger os dados contra diversas ameaças. Entre

essas, três tipos de ataques são caracterizados a seguir.

I.Usa e-mails ou sites falsos para enganar os usuários e conseguir informações sensíveis, como nomes, dados bancários e senhas.

II.Envolve softwares capazes de descobrir uma senha por meio da tentativa sistemática de todas as combinações possíveis de letras, números e símbolos.

III.Sobrecarrega um sistema, rede ou site com tráfego, tornando-o inacessível aos usuários legítimos e expõe possíveis falhas de segurança.

Esses tipos de ataques são conhecidos, respectivamente, como de:

I.Usa e-mails ou sites falsos para enganar os usuários e conseguir informações sensíveis, como nomes, dados bancários e senhas.

II.Envolve softwares capazes de descobrir uma senha por meio da tentativa sistemática de todas as combinações possíveis de letras, números e símbolos.

III.Sobrecarrega um sistema, rede ou site com tráfego, tornando-o inacessível aos usuários legítimos e expõe possíveis falhas de segurança.

Esses tipos de ataques são conhecidos, respectivamente, como de:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container