Foram encontradas 1.170 questões.

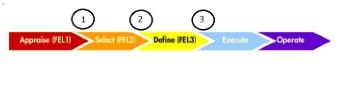

A metodologia FEL (Front-End-Loading) pode ser definida, grosso modo, como uma abordagem estruturada para desenvolvimento de projetos, considerando três fases de planejamento (FEL1, FEL2 e FEL3) seguidas das fases de execução e operação. A conclusão de cada fase do planejamento deve ser aprovada em portões de acordo com os requisitos estabelecidos. A metodologia pode ser então compreendida como um processo de definição progressiva de projetos com pontos de controle padronizados em que cada fase do planejamento é avaliada, podendo ser aprovada (ou não) para continuar para a próxima fase. Empresas do setor de Exploração e Produção de Petróleo (E&P) costumam adotar a metodologia FEL com pequenas variações, em linha com uma sistemática própria para gestão de projetos de investimento.

Compilação de fontes diversas

Provas

O texto seguinte servirá de base para responder à questão.

O condicionamento, ou tratamento, do gás natural é o conjunto de processos (físicos e/ou químicos) aos quais o gás deve ser submetido, de modo a remover ou reduzir os teores de contaminantes para atender às especificações (...) de mercado, segurança, transporte ou processamento posterior.

Adaptado do livro Fundamentos de Engenharia de Petróleo - José Eduardo Thomas ,organizador. - Rio de Janeiro. Interciência. Petrobras.

Analise as alternativas abaixo, indicando V (verdadeiro) ou F (falso) para as alternativas de consumo a bordo:

I.Gás combustível para acionamento de turbogeradores.

II.Gas-lift nos poços.

III.Cozinha.

IV.Pressurização do sistema de água quente da planta.

V.Injeção no reservatório.

Indique a alternativa correta quanto ao consumo a bordo:

Provas

I.É definida como aquelas criadas, gerenciadas e pertencentes a uma única organização e hospedadas de modo particular nos data centers dela, geralmente conhecidos como "no local". Essas nuvens oferecem maior controle, segurança e gerenciamento de dados, enquanto ainda permitem que usuários internos se beneficiem de um pool compartilhado de recursos de computação, armazenamento e rede.

II.É definida como aquelas que são executadas por provedores de serviços de nuvem de terceiros. Eles oferecem recursos de computação, armazenamento e rede pela Internet, permitindo que as empresas acessem recursos compartilhados sob demanda com base nos requisitos exclusivos e nas metas de negócios.

Esses dois tipos de implantação são conhecidos, respectivamente, como nuvens:

Provas

Os protocolos TCP e IP operam nas camadas do Modelo OSI/ISO conhecidas, respectivamente, como:

Provas

I.Foi projetada especificamente para minimizar a tomada de decisões, usando um processo de três etapas para coletar dados de sistemas e dispositivos de TI, que inclui orquestração, automação e resposta. Essa ferramenta busca e identifica vulnerabilidades com base em grandes quantidades de dados coletados, tomando as decisões imediatas e precisas e eliminando o risco de erro humano.

II.Foi projetada como uma solução de segurança cibernética que usa algoritmos e aprendizado de máquina para detectar anomalias no comportamento dos usuários, bem como nos roteadores, servidores e endpoints da rede. É uma ferramenta que busca comportamentos incomuns e irregularidades de padrões e alerta o administrador da rede ou usa funções de desconexão automática para anular ameaças antes que elas se tornem sérias.

Essas ferramentas são conhecidas, respectivamente, pelas siglas:

Provas

Duas siglas que representam dois exemplos de criptografia, sendo uma simétrica e outra assimétrica são, respectivamente:

Provas

Esses dois protocolos de cibersegurança são conhecidos, respectivamente, como

Provas

Esses tipos são conhecidos, respectivamente, como segurança:

Provas

No contexto da ITILv4, duas são práticas de gestão de serviço, respectivamente, os Gerenciamentos de:

Provas

I.Foca a gestão do risco e a gestão da segurança do sistema de informação.

II.É primariamente implementado e executado por pessoas, em oposição a sistemas.

III.É primariamente executado e implementado pelo sistema de informação, através de mecanismos contidos nos componentes de hardware, software ou firmware presentes no sistema.

Esses controles de segurança são conhecidos, respectivamente, como:

Provas

Caderno Container