Foram encontradas 80 questões.

Em 2026, uma importante instituição cultural de Castro/PR completará 130 anos de fundação. Criada em 1896, foi responsável por incentivar o teatro amador na cidade e influenciar gerações de artistas locais desde o final do século XIX. Atualmente está desativada, mas a Secretaria Municipal de Cultura estuda a possibilidade de reativá-la oficialmente no próximo ano.

Qual é essa instituição?

Provas

Em novembro de 2025, o Banco Central anunciou a liquidação extrajudicial de uma instituição financeira brasileira. A medida foi tomada após constatação de problemas graves de solvência e gestão, o que levou à falência da instituição.

Qual foi o banco que entrou em processo de liquidação em novembro de 2025?

Provas

De acordo com a

As instituições privadas poderão participar de forma complementar do Sistema Único de Saúde, mediante contrato de direito público ou ____________, tendo preferência as entidades filantrópicas e as ____________.

Provas

De acordo com a

A concessão de qualquer vantagem ou aumento de remuneração, a criação de cargos ou alteração de estrutura de carreiras, bem como a admissão de pessoal, a qualquer título, pelos órgãos e entidades da administração direta ou indireta, inclusive fundações instituídas e mantidas pelo Poder Público Municipal, só poderão ser feitas:

( ) se houver prévia dotação orçamentária suficiente para atender à projeção de despesa de pessoal e aos acréscimos dela decorrentes.

( ) se houver autorização da Câmara Municipal.

( ) se houver autorização expressa do Prefeito, por meio de publicação em decreto municipal.

( ) se houver autorização específica na Lei de Diretrizes Orçamentárias.

Provas

Provas

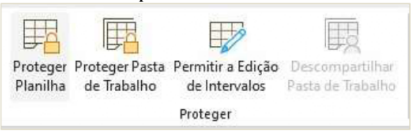

A imagem a seguir representa o grupo

Considerando as funcionalidades disponíveis no grupo apresentado, informe se é verdadeiro (V) ou falso (F) para o que se afirma e assinale a alternativa com a sequência correta:

( ) A funcionalidade “Proteger Planilha” permite restringir alterações em células, impedindo que usuários modifiquem conteúdos bloqueados, mesmo sem definir senha.

( ) A opção “Proteger Pasta de Trabalho” permite proteger a estrutura da pasta, impedindo ações como excluir, mover, ocultar ou renomear planilhas.

( ) O recurso “Permitir a Edição de Intervalos” possibilita criar exceções específicas dentro de uma planilha protegida, permitindo que determinados intervalos sejam editáveis mediante senha.

( ) O comando “Descompartilhar Pasta de Trabalho” só fica disponível quando a pasta está configurada para edição por vários usuários, sendo usado para remover o compartilhamento.

Provas

Disciplina: TI - Redes de Computadores

Banca: UniFil

Orgão: Pref. Castro-PR

Em ambientes corporativos é comum a utilização de diferentes tipos de rede, como a

Considerando essas diferenças, relacione o tipo de rede com suas respectivas características e assinale a alternativa que apresenta a sequência correta:

1 – Internet2 – Intranet

( ) Utilizada para disponibilizar sites e serviços de acesso público, em uma rede aberta que conecta usuários de diferentes localidades por meio de provedores de internet.

( ) Ambiente privado, acessível apenas às pessoas autorizadas pela instituição responsável pela rede.

( ) Utilizada para disponibilizar sistemas internos e informações de uso restrito, acessíveis somente aos colaboradores por meio da rede privada da organização.

( ) Exige credenciais internas, como usuário e senha, para acesso ao conteúdo administrativo e serviços internos da organização.

Provas

Disciplina: TI - Segurança da Informação

Banca: UniFil

Orgão: Pref. Castro-PR

Considere o seguinte cenário: durante uma auditoria interna, Pedro identificou que diversos e-mails enviados aos colaboradores utilizavam o nome do gerente como remetente, embora o gerente não tivesse autorizado nenhuma dessas mensagens.

Considerando as consequências decorrentes da violação da

I – A falsificação do remetente pode induzir colaboradores a seguir orientações incorretas, comprometendo processos internos e gerando falhas operacionais.

II – A perda de confiança nas comunicações internas pode impactar negativamente o fluxo de trabalho, dificultando a identificação de mensagens realmente legítimas.

III – A violação da autenticidade pode abrir margem para ataques adicionais, como fraude interna ou execução de ações não autorizadas em nome de gestores.

IV – A circulação de informações falsas pode provocar retrabalho, atrasos e necessidade de revisão dos procedimentos afetados, elevando os custos operacionais.

Provas

Provas

Provas

Caderno Container