Foram encontradas 225 questões.

Suponha que foi aplicado um modelo de regressão linear simples em um conjunto de n pares de valores da forma (x_i,y_i),i=1,...,n. Sejam ▁x e ▁y as médias dos valores x_i e y_i, i=1,...,n, respectivamente. Sabe-se que:

(i) ▁x=0,25

(ii) ▁y=0,75

(iii) Σ_(i=1)^n▒〖(x_i-▁x)(y_i-▁y)〗=12

(iv) Σ_(i=1)^n▒〖(x_i-▁x )^2 〗=2

Considerando os dados acima, a equação resultante da regressão linear é dada por

Provas

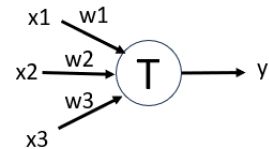

Considere um neurônio com três entradas x1, x2 e x3. A cada entrada é atribuído um peso: w1, w2 e w3, de acordo com a tabela. O limiar é representado por T.

|

w1 |

0,4 |

|

w2 |

-0,5 |

|

w3 |

0,6 |

|

T |

0,2 |

O valor de y quando x1 = 1, x2 = 1 e x3 = 0 é igual a

Provas

Para a realização de análises preditivas e de agrupamento típicas de mineração de textos, os dados não estruturados textuais devem ser preparados antes de serem analisados. Este processo consiste em quatro etapas: análise lexical, eliminação de termos irrelevantes, redução da palavra ao seus radical e construção de uma representação vetorial.

A etapa de análise lexical consiste na

Provas

A gestão de segurança da informação é fundamental para proteger a informação dentro de uma organização. O anexo A da norma ISO/IEC 27001, atualizada em 2022, estabelece série de pontos de controles de segurança da informação que são subdivididos em grupos.

Neste sentido, correlacione os grupos de controle existentes no anexo A desta norma, e apresentados abaixo, com seus respectivos pontos de controle.

1. Controle de Pessoal

2. Controles Físicos

3. Controles Tecnológicos

( ) Filtros de navegação web – O acesso a sites (web pages) externos devem ser controladas para reduzir a exposição a possíveis conteúdos maliciosos.

( ) Segurança do cabeamento – Cabos de energia, dados etc. devem ser protegidos contra interceptações, interferência ou danos.

( ) Trabalho remoto - Medidas de segurança devem ser implementadas quando o pessoal estiver trabalhando remotamente para proteger informações acessadas, processadas ou armazenadas fora das instalações da organização.

Assinale a opção que indica a relação correta na ordem apresentada

Provas

Criptografia é utilizada para codificar informações para protegê-las de acessos não autorizados, utilizando técnicas de cifragem que transformam dados legíveis em códigos secretos.

Existem diversos algoritmos que permitem a realização de criptografia. Nesse sentido, correlacione os tipos de algoritmos de criptografia apresentados abaixo com os algoritmos descritos na sequência.

1. Algoritmo de criptografia simétrica

2. Algoritmo de criptografia assimétrica

( ) DAS - Digital Signature Algorithm

( ) DES - Data Encryption Standard

( ) AES - Advanced Encryption Standard

Assinale a opção que indica a relação correta na ordem apresentada

Provas

Acerca dos modelos preditivos probabilísticos para aprendizado de máquina, analise os itens a seguir.

I. O uso de algoritmos baseados no teorema de Bayes pode ser aplicado quando os dados disponíveis estão incompletos ou imprecisos.

II. O classificador naive Bayes assume a hipótese de que os valores dos atributos de um exemplo são dependentes de sua classe.

III. As redes bayesianas utilizam o conceito de independência condicional entre variáveis.

Está correto o que se afirma em

Provas

A linguagem Python, em conjunto com diversas bibliotecas, oferece ferramentas com aplicação em análise e ciência de dados. Acerca das bibliotecas NumPy, pandas e SciPy, analise as afirmativas a seguir, e assinale V para a afirmativa verdadeira e F para a falsa.

( ) A biblioteca NumPy é baseada na manipulação de estruturas de dados multidimensionais, nas quais todos os elementos possuem o mesmo tipo.

( ) A biblioteca pandas possui métodos próprios para geração e visualização de gráficos.

( ) A biblioteca SciPy possui um pacote para manipulação de matrizes esparsas.

As afirmativas são, respectivamente

Provas

De acordo com os conceitos básicos de segurança da informação, o princípio segundo o qual deve haver a garantia do rigor e da confiabilidade das informações e da não ocorrência de modificações não autorizadas de dados é a(o)

Provas

De acordo com a Lei Geral de Proteção de Dados Pessoais (redação dada pela Lei nº 13.853, de 2019), o tratamento de dados pessoais sensíveis sem fornecimento de consentimento do titular poderá ocorrer na hipótese em que for indispensável para

Provas

Um projeto de banco de dados é composto de várias etapas (também chamadas de projetos ou subprojetos), como o projeto de esquema de banco de dados, o projeto dos programas que acessam e atualizam os dados e o projeto de segurança para controlar o acesso aos dados. Com relação ao projeto de banco de dados, considere as afirmações abaixo:

I. A fase inicial do projeto é especificar as necessidades de dados dos prováveis usuários do sistema, através de descrições textuais e gráficas.

II. O projeto conceitual traduz as necessidades dos usuários para um esquema conceitual, como por exemplo o modelo entidade-relacionamento. Bem como, nesta fase, é elaborado uma especificação das necessidades funcionais (os usuários descrevem os tipos de operações que serão realizadas sobre os dados.

III. O projeto lógico mapeia o esquema conceitual de alto nível para um modelo físico do sistema de banco de dados, como definição de tabela e seus relacionamentos.

IV. Na fase do projeto físico, o projetista especifica os recursos físicos do esquema resultante do modelo lógico. Esses recursos incluem a forma de organização do arquivo e as estruturas de armazenamento internas.

Está correto o que se afirma em

Provas

Caderno Container