Foram encontradas 489 questões.

Enumere a segunda coluna de acordo com a primeira sobre a Classificação dos Níveis de Prevenção.

| 1ª Coluna | 2ª Coluna |

| 1. Prevenção I | ( ) Tem o objetivo de evitar o desenvolvimento de doenças. São elas: modificações no estilo de vida (cessação de tabagismo, atividade física) , imunizações e intervenções farmacológicas (por exemplo, a aspirina para prevenção de doença cardiovascular). |

| 2. Prevenção II | ( ) Tem o objetivo de detectar precocemente e tratar doenças assintomáticas. Exemplos: rastreamento de câncer, hipertensão, osteoporose, aneurisma de aorta abdominal e de alterações da visão e audição. |

| 3. Prevenção III | ( ) Tem o objetivo de identificar condições crônicas estabelecidas, a fim de se prevenir novos eventos ou declínio funcional. Exemplos: Identificação de problemas cognitivos, distúrbios da marcha e do equilíbrio e incontinência urinária. |

| 4. Prevenção IV | ( ) Detecção de indivíduos em risco de tratamento excessivo para protegê-los de novas intervenções médicas inapropriadas e sugerir-lhes alternativas eticamente aceitáveis. Prevenção da iatrogênica. |

A sequência correta da 2ª coluna, de cima para baixo é

Provas

Questão presente nas seguintes provas

2500192

Ano: 2014

Disciplina: TI - Segurança da Informação

Banca: UFAL

Orgão: Pref. Feira Grande-AL

Disciplina: TI - Segurança da Informação

Banca: UFAL

Orgão: Pref. Feira Grande-AL

Provas:

No contexto dos códigos maliciosos (malware), existe uma categoria que é caracterizada por ser um conjunto de programas e técnicas que permite esconder e assegurar a presença de um invasor em um computador. Essas técnicas podem remover evidências em arquivos de log, alterar arquivos, instalar outros códigos maliciosos, esconder atividades e informações, mapear vulnerabilidades em outros computadores e possibilitar o retorno do invasor. A sua instalação se dá via execução de outro código malicioso e durante a sua execução procura se manter escondido, porém não se propaga. Qual é o nome da categoria a que esse texto refere-se?

Provas

Questão presente nas seguintes provas

2500191

Ano: 2014

Disciplina: TI - Redes de Computadores

Banca: UFAL

Orgão: Pref. Feira Grande-AL

Disciplina: TI - Redes de Computadores

Banca: UFAL

Orgão: Pref. Feira Grande-AL

Provas:

Uma aplicação de rede consiste em pares de processos que enviam mensagens uns para os outros. Um processo envia mensagens para a rede e recebe mensagens dela através de uma interface entre camadas. Qual o nome dessa interface?

Provas

Questão presente nas seguintes provas

2500190

Ano: 2014

Disciplina: TI - Segurança da Informação

Banca: UFAL

Orgão: Pref. Feira Grande-AL

Disciplina: TI - Segurança da Informação

Banca: UFAL

Orgão: Pref. Feira Grande-AL

Provas:

Bot é um programa que dispõe de mecanismos de comunicação com o invasor que permitem que ele seja controlado remotamente. Assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

2500189

Ano: 2014

Disciplina: TI - Segurança da Informação

Banca: UFAL

Orgão: Pref. Feira Grande-AL

Disciplina: TI - Segurança da Informação

Banca: UFAL

Orgão: Pref. Feira Grande-AL

Provas:

Assinale a alternativa que cita um mecanismo de segurança para proteção da navegação na Web que já está incorporado aos browsers Web, dispensando adicional instalação.

Provas

Questão presente nas seguintes provas

2500188

Ano: 2014

Disciplina: TI - Desenvolvimento de Sistemas

Banca: UFAL

Orgão: Pref. Feira Grande-AL

Disciplina: TI - Desenvolvimento de Sistemas

Banca: UFAL

Orgão: Pref. Feira Grande-AL

Provas:

Assinale a alternativa correta em relação a tipos de dados.

Provas

Questão presente nas seguintes provas

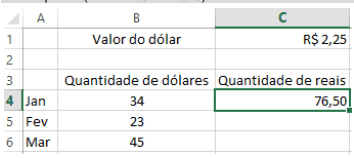

A figura abaixo apresenta uma planilha construída no Excel do pacote (Microsoft Office 2010).

Se desejarmos calcular nas células C4, C5 e C6 os valores em reais correspondentes às quantidades de dólares indicados nas células B4, B5 e B6, respectivamente, a fórmula a ser digitada na célula C4 que preencha essa célula com o valor explicitado na figura e que o arrastamento da alça de preenchimento para as células C5 e C6 implique o preenchimento dessas células com os valores 51,75 e 101,25, respectivamente, é

Provas

Questão presente nas seguintes provas

2500186

Ano: 2014

Disciplina: TI - Gestão e Governança de TI

Banca: UFAL

Orgão: Pref. Feira Grande-AL

Disciplina: TI - Gestão e Governança de TI

Banca: UFAL

Orgão: Pref. Feira Grande-AL

Provas:

Segundo o padrão ITIL, nem toda organização pode ter todas habilidades necessárias para desenvolver e prover um serviço de TI. Nesse caso, a solução sugerida é uma terceirização. Qual das estratégias a seguir é mais apropriada para a terceirização de um serviço de impressão?

Provas

Questão presente nas seguintes provas

Dadas as afirmativas abaixo relativas aos conceitos de triggers, stored procedures, packages e functions,

I. Um trigger possui três componentes: evento(s), condição e ação.

II. Uma stored Procedure reduz o tráfego na rede, pois é uma coleção de comandos SQL executados junto ao banco de dados.

III. Um package é um objeto PL/SQL composto por duas partes: especificação e corpo. O corpo de um package pode ser utilizado para encapsular várias stored procedures.

IV. Uma function é um objeto PL/SQL, que se diferencia de uma stored procedure por nunca retornar um valor.

verifica-se que estão corretas apenas

Provas

Questão presente nas seguintes provas

2500184

Ano: 2014

Disciplina: TI - Redes de Computadores

Banca: UFAL

Orgão: Pref. Feira Grande-AL

Disciplina: TI - Redes de Computadores

Banca: UFAL

Orgão: Pref. Feira Grande-AL

Provas:

No Modelo OSI, qual é a camada que tem como funções determinar como os bits são agrupados em quadros(frames), controlar o fluxo desses quadros e tratar os erros de transmissão?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container