Foram encontradas 2.409 questões.

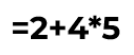

Observe a imagem a seguir:

No programa Excel (da Microsoft Office), a fórmula indicada gera o valor:

Provas

Questão presente nas seguintes provas

No programa Word (da Microsoft Office), a opção “margens

espelho”, dentro de configuração de página, define que:

Provas

Questão presente nas seguintes provas

A sequência de informações próprias de um endereço

eletrônico se dá, entre pontos, com:

Provas

Questão presente nas seguintes provas

A rede mundial de computadores acessada por meio de

conexão de dados é conhecida como:

Provas

Questão presente nas seguintes provas

O tipo de conector comumente utilizado para a instalação de

câmeras analógicas em DVR é o:

Provas

Questão presente nas seguintes provas

Em um microcomputador com Windows 11 BR (x64), um

usuário desse sistema operacional acessou o site da Prefeitura

de Primavera do Leste no Mato Grosso usando o browser Google

Chrome, em sua última versão. Para acessar o menu Iniciar,

mostrado na tela de entrada no S.O. como  ele pode acionar

isoladamente a tecla

ele pode acionar

isoladamente a tecla  ou, de forma alternativa, executar um atalho de teclado.

ou, de forma alternativa, executar um atalho de teclado.

O atalho de teclado corresponde a pressionar as teclas Ctrl e:

O atalho de teclado corresponde a pressionar as teclas Ctrl e:

Provas

Questão presente nas seguintes provas

No que se relaciona à segurança da informação, um termo é

usado para se referir aos e-mails não solicitados, que, geralmente,

são enviados para um grande número de pessoas. Quando esse

tipo de mensagem possui conteúdo exclusivamente comercial,

também é referenciado como UCE (Unsolicited Commercial

E-mail). Essa praga cibernética, em alguns pontos, assemelhase a outras formas de propaganda, como a carta colocada na

caixa de correio, o panfleto recebido na esquina e a ligação

de telemarketing. No entanto, o que o difere é justamente o

que o torna tão atraente e motivante para quem o envia, pois,

enquanto nas demais formas, o remetente precisa fazer algum

tipo de investimento, o hacker necessita investir muito pouco, ou

até mesmo nada, para alcançar os mesmos objetivos e em uma

escala muito maior. O termo que define essa praga cibernética é:

Provas

Questão presente nas seguintes provas

No que refere às redes de computadores com acesso à

internet, para que a comunicação possa ser feita, é necessário

o emprego de uma série de protocolos. No caso específico

do correio eletrônico, enquanto um protocolo é empregado no

envio de e-mails, outro é utilizado no recebimento e, um terceiro,

no gerenciamento de caixas de mensagens diretamente no

servidor. Esses protocolos são, respectivamente, conhecidos

pelas siglas:

Provas

Questão presente nas seguintes provas

Atualmente, um produto tem sido bastante empregado na

internet, representando uma solução do Google que permite aos

profissionais fazerem reuniões on-line, tanto pelo computador

quanto por dispositivos móveis. Na prática, a solução conecta

quem está no escritório a profissionais de outras unidades,

funcionários em home office e clientes, de modo seguro e

simples, sem ter a exigência de equipamentos adicionais ou a

necessidade de contratar um serviço de videochamadas para

a empresa. Assim, a solução facilita a comunicação, otimiza o

tempo e reduz os custos. Esse produto é conhecido como Google:

Provas

Questão presente nas seguintes provas

Atualmente, tem crescido o uso das tecnologias de redes

de computadores na modalidade wifi. Nesse contexto, os

roteadores mais modernos têm operado em conformidade com

as especificações de um dos padrões IEEE-802.11/?, onde o

sinal de ? pode ser substituído pelas letras:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container