Foram encontradas 379 questões.

Disciplina: Gerência de Projetos

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

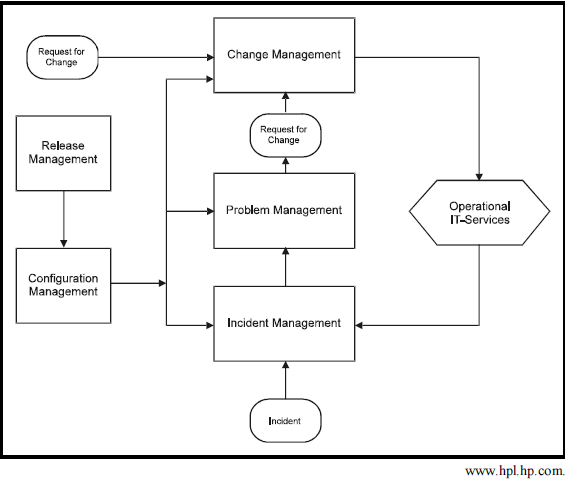

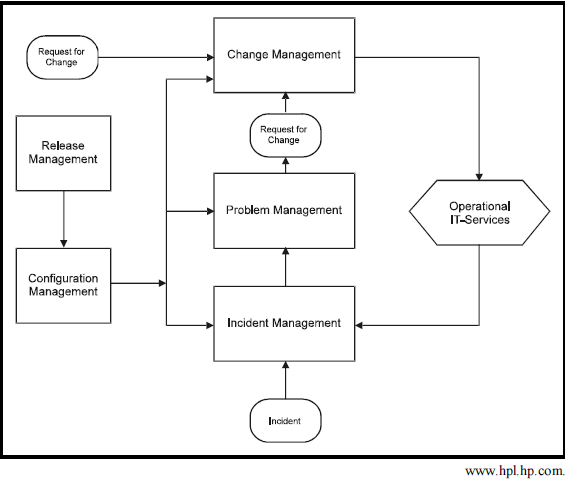

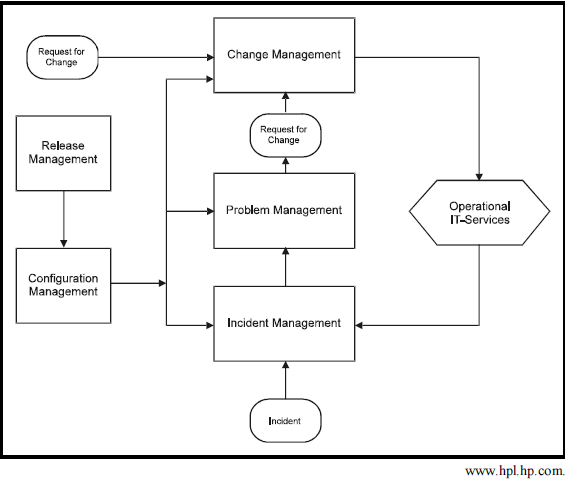

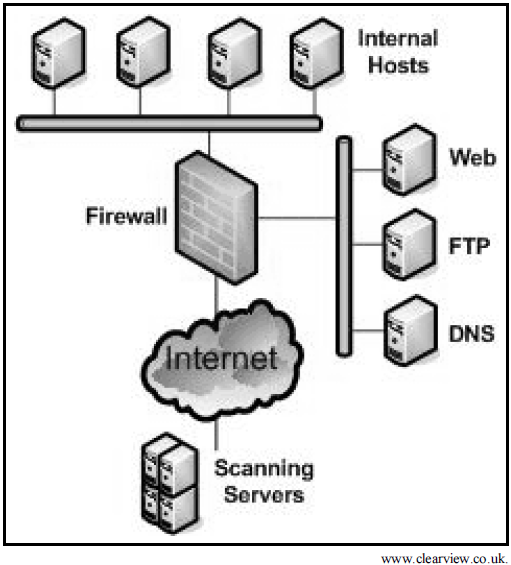

Considerando a figura acima, que apresenta uma relação entre processos de TI, julgue o item seguinte, acerca de padrões PMI, ITIL, gestão de projeto e gestão de processos ISO.

O modelo de gestão de processos do PMI, chamado PMBOK, define algumas áreas de processos similares às definidas no diagrama acima, especialmente as relacionadas aos serviços operacionais de TI.

Provas

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Considerando a figura acima, que apresenta uma relação entre processos de TI, julgue o item seguinte, acerca de padrões PMI, ITIL, gestão de projeto e gestão de processos ISO.

Pedidos de mudança são avaliados e implementados pelos processos de gerenciamento de mudanças.

Provas

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Considerando a figura acima, que apresenta uma relação entre processos de TI, julgue o item seguinte, acerca de padrões PMI, ITIL, gestão de projeto e gestão de processos ISO.

Os processos de Release Management estão diretamente relacionados com a implantação de mudanças de configuração no ambiente de TI, composto, entre outras coisas, por dispositivos e software.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

- Conceitos BásicosClassificação de Informações

- GestãoGestão de Ativos de Informação

- GestãoSGSIISO 27001

- GestãoSGSIISO 27002

Julgue o item subseqüente conforme as normas ISO aplicáveis à segurança da informação.

Conforme os princípios de classificação da informação, cada um dos principais ativos de informação deve possuir uma pessoa responsável que deve prestar contas por sua guarda.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

Uma política de segurança para sistemas de computação define o que é seguro e o que é inseguro, e precisa ser reforçada por meio de mecanismos de segurança. Acerca dos conceitos de segurança da informação, julgue o item a seguir.

Um mecanismo de não-repudiação está mais relacionado ao aspecto de confidencialidade da informação e menos com o aspecto de disponibilidade da informação.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Uma política de segurança para sistemas de computação define o que é seguro e o que é inseguro, e precisa ser reforçada por meio de mecanismos de segurança. Acerca dos conceitos de segurança da informação, julgue o item a seguir.

A técnica de controle de acesso obrigatório consiste em negar a um usuário o pleno controle sobre os recursos que ele criou, enquanto que a técnica de controle de acesso discricionário permite ao criador de um recurso delegar a outro usuário todo o controle sobre um recurso criado pelo primeiro.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

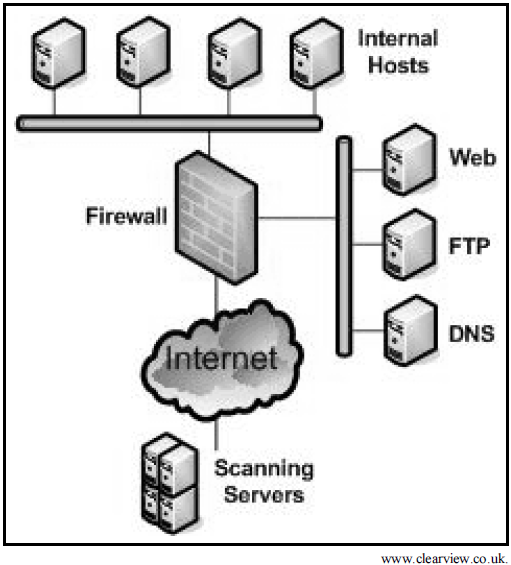

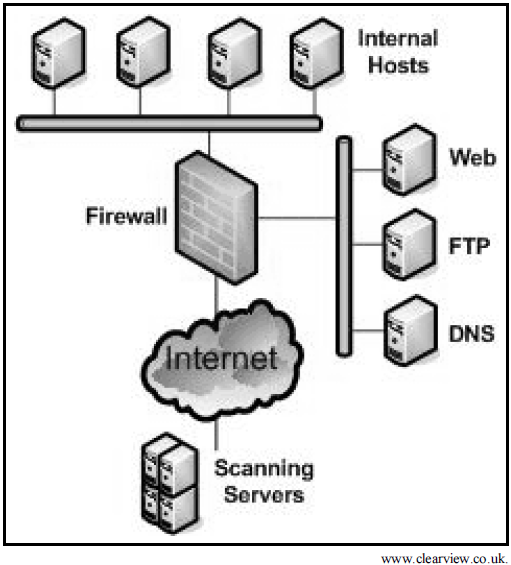

Considerando a figura acima, que apresenta um cenário para realização de serviços de análise de vulnerabilidade e riscos em redes de computadores, julgue o item a seguir.

O uso de infra-estruturas de chave pública não depende do estabelecimento de uma estrutura hierárquica de entidades certificadoras.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Considerando a figura acima, que apresenta um cenário para realização de serviços de análise de vulnerabilidade e riscos em redes de computadores, julgue o item a seguir.

Os protocolos de criptografia de chave privada podem ser usados para implementação de VPNs, mas não são adequados para uso em plataforma web, especialmente no caso de sítios de comércio eletrônico.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Considerando a figura acima, que apresenta um cenário para realização de serviços de análise de vulnerabilidade e riscos em redes de computadores, julgue o item a seguir.

O uso de autenticação em redes VPN garante a confidencialidade dos dados que trafegam em redes públicas.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Considerando a figura acima, que apresenta um cenário para realização de serviços de análise de vulnerabilidade e riscos em redes de computadores, julgue o item a seguir.

Os ataques do tipo negação de serviço, em geral, são embasados na invasão do sistema por meio de sql injection.

Provas

Caderno Container