Foram encontradas 379 questões.

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

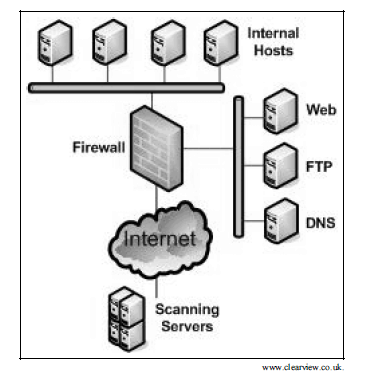

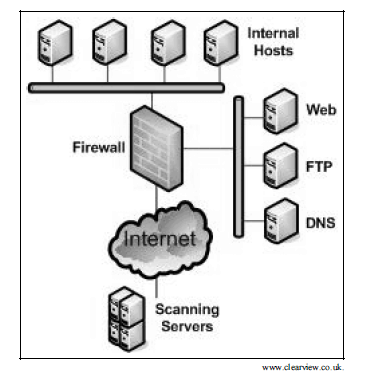

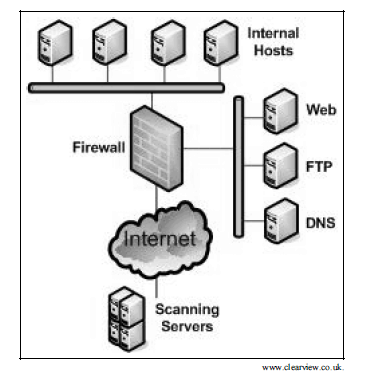

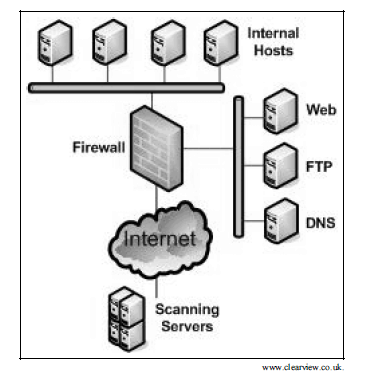

Considerando a figura acima, que apresenta um cenário para realização de serviços de análise de vulnerabilidade e riscos em redes de computadores, julgue os itens a seguir.

O uso do protocolo SSH, no lugar de Telnet, pode ser considerado uma vulnerabilidade de sistema.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Considerando a figura acima, que apresenta um cenário para realização de serviços de análise de vulnerabilidade e riscos em redes de computadores, julgue os itens a seguir.

Programas que permitem o gerenciamento remoto de sistemas Windows, como o Back Orifice, são enquadrados na categoria de vírus de computador.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Considerando a figura acima, que apresenta um cenário para realização de serviços de análise de vulnerabilidade e riscos em redes de computadores, julgue os itens a seguir.

A ferramenta nmap pode ser usada para detectar vulnerabilidades de sistemas como o acima relacionadas, por exemplo, a versões de protocolos, sistema operacional e software de servidores.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Considerando a figura acima, que apresenta um cenário para realização de serviços de análise de vulnerabilidade e riscos em redes de computadores, julgue os itens a seguir.

Entre as metodologias comuns para teste de invasão ou penetração, incluem-se abordagens de caixa preta, caixa branca e caixa cinza, sendo as de caixa branca mais adequadas para emular situações nas quais os invasores atuam dentro de uma rede como da figura apresentada.

Provas

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Com relação à interface do Microsoft Internet Security and Acceleration Server 2004 (ISA) e à segurança de rede de computadores, julgue os itens a seguir.

Sistemas de detecção de intrusão perdem muito de sua capacidade de analisar o tráfego interno de uma rede devido ao uso de switches no lugar de hubs.

Provas

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Com relação à interface do Microsoft Internet Security and Acceleration Server 2004 (ISA) e à segurança de rede de computadores, julgue os itens a seguir.

A identificação de hackers é mais viável com o uso de sistemas honeypot, quando comparado ao uso de firewalls.

Provas

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Com relação à interface do Microsoft Internet Security and Acceleration Server 2004 (ISA) e à segurança de rede de computadores, julgue os itens a seguir.

O uso de um sistema de detecção de intrusão se torna tecnicamente desnecessário quando um sistema protegido por um firewall está adequadamente configurado.

Provas

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Com relação à interface do Microsoft Internet Security and Acceleration Server 2004 (ISA) e à segurança de rede de computadores, julgue os itens a seguir.

Quando realizando publicação de conteúdo web para disponibilização em Internet, deve-se usar uma rede de perímetro, também chamada rede desmilitarizada.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Com relação à interface do Microsoft Internet Security and Acceleration Server 2004 (ISA) e à segurança de rede de computadores, julgue os itens a seguir.

Quando uma solução de firewall ISA Server é usada, deve-se desabilitar o uso de clientes de e-mail Outlook que utilizam o protocolo HTTP, pois, nesse caso, esse proxy/firewall não realiza análise do fluxo de pedidos no nível de aplicação.

Provas

Disciplina: TI - Sistemas Operacionais

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Com relação à interface do Microsoft Internet Security and Acceleration Server 2004 (ISA) e à segurança de rede de computadores, julgue os itens a seguir.

As funções de firewall disponíveis no ISA Server apresentam maior dependência de protocolos como HTTP e SSL, que são específicos da plataforma Microsoft Windows.

Provas

Caderno Container