Foram encontradas 379 questões.

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

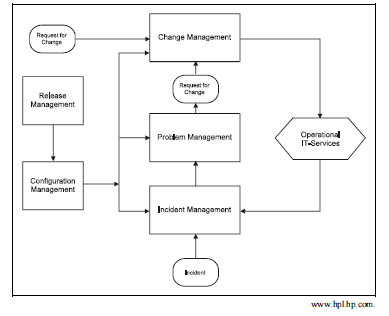

Considerando a figura acima, que apresenta uma relação entre processos de TI, julgue os itens seguintes, acerca de padrões PMI, ITIL, gestão de projeto e gestão de processos ISO.

Os elementos do modelo acima são compatíveis com a gestão de serviços de TI definida no modelo ITIL, e relacionadas ao contato com clientes de serviços de TI.

Provas

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

- Gestão da InformaçãoCiclo de Vida da Informação

- Gestão da InformaçãoCompliance e Segurança da Informação

Julgue os itens subseqüentes conforme as normas ISO aplicáveis à segurança da informação.

São exemplos de atividades de processamento que precisam ser estritamente controladas para todos os ativos de informação: a cópia; o armazenamento; a transmissão por qualquer meio; e a destruição.

Provas

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Julgue os itens subseqüentes conforme as normas ISO aplicáveis à segurança da informação.

O grau de classificação atribuído a um ativo de informação é imutável ao longo do tempo.

Provas

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Julgue os itens subseqüentes conforme as normas ISO aplicáveis à segurança da informação.

Todos os ativos de informação de uma organização devem ser sujeitos ao mesmo sistema de controle, independentemente da classificação na qual são enquadrados.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Julgue os itens subseqüentes conforme as normas ISO aplicáveis à segurança da informação.

Conforme a norma ISO-17799, são considerados ativos de informação: bases de dados e sistemas de arquivos; manuais, documentação e material de treinamento; computadores; equipamentos de telecomunicação, como telefones e PABX; equipamentos de suporte, como ar-condicionado, aquecedores etc.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- GestãoPolíticas de Segurança de Informação

Uma política de segurança para sistemas de computação define o que é seguro e o que é inseguro, e precisa ser reforçada por meio de mecanismos de segurança. Acerca dos conceitos de segurança da informação, julgue os itens a seguir.

Um modelo de segurança embasado no uso de regras de controle de acesso em múltiplos níveis está mais apropriadamente tratando do aspecto de disponibilidade que do aspecto de confidencialidade.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Uma política de segurança para sistemas de computação define o que é seguro e o que é inseguro, e precisa ser reforçada por meio de mecanismos de segurança. Acerca dos conceitos de segurança da informação, julgue os itens a seguir.

Um modelo de segurança da informação fundamentado no conceito de transações atômicas está mais apropriadamente tratando do aspecto de confidencialidade que do aspecto de integridade.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Uma política de segurança para sistemas de computação define o que é seguro e o que é inseguro, e precisa ser reforçada por meio de mecanismos de segurança. Acerca dos conceitos de segurança da informação, julgue os itens a seguir.

São exemplos de metas de segurança de natureza complementar: confidencialidade, integridade e disponibilidade.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

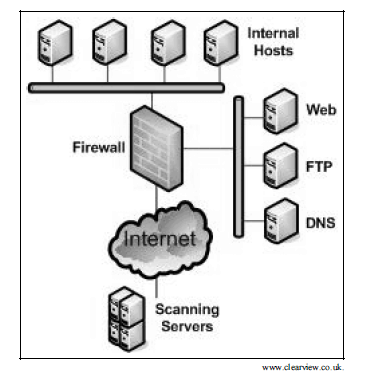

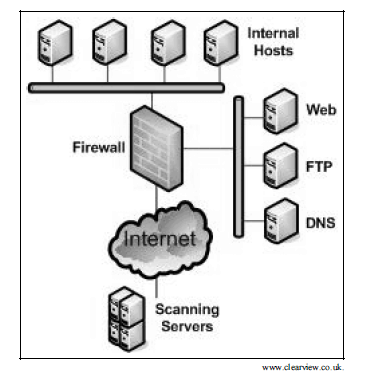

Considerando a figura acima, que apresenta um cenário para realização de serviços de análise de vulnerabilidade e riscos em redes de computadores, julgue os itens a seguir.

Fontes de vulnerabilidades publicamente disponíveis sobre plataformas de software também atuam como fonte de informação para hackers interessados em explorar sistemas existentes como esquematizado na figura.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: PRODEST-ES

Considerando a figura acima, que apresenta um cenário para realização de serviços de análise de vulnerabilidade e riscos em redes de computadores, julgue os itens a seguir.

Bases de dados mundialmente disponíveis, como a Commom Vulnerabilities and Exposures, permitem o registro de vulnerabilidades conhecidas ou propostas, mas apenas para aplicações e sistemas de código aberto, como o Linux e o Open Office.

Provas

Caderno Container