Foram encontradas 1.045 questões.

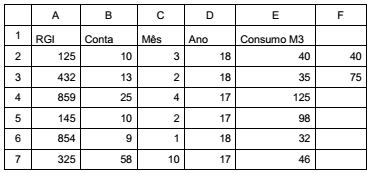

Considere a seguinte planilha elaborada no Microsoft Excel 2013, em português.

Na célula F3 foi escrita a fórmula: =F2+E3. Ao arrastar seu conteúdo pela alça de preenchimento até a célula F7, o resultado das células F4 até F7 será

Provas

Um engenheiro está escrevendo um texto no Microsoft Word versão 2010, que é um programa editor de textos. Ele percebe que escreveu diversas vezes uma mesma palavra de forma incorreta. Para buscar todas as ocorrências e substituir pela palavra correta, o comando a ser utilizado é a sequência Ctrl+......, seguida de “Substituir Tudo”.

A letra que completa o comando é

Provas

- Controle de AcessoModelos de Controle de Acesso

- GestãoGestão de Ativos de Informação

- GestãoPolíticas de Segurança de InformaçãoBoas Práticas em Segurança da Informação

- GestãoSGSIISO 27002

Provas

Visando aumentar a segurança das informações, um Analista propôs a utilização dos seguintes mecanismos de proteção lógica, gerenciamento de acesso e proteção física:

I. contempla antivírus, filtros de pacotes, controle de acesso wireless, suporte à Virtual Private Network (VPN) e controle de intrusões na rede, chegando a gerar relatórios com diagnóstico de possíveis ameaças lógicas às quais o centro de dados possa estar vulnerável.

II. submete o usuário a mecanismos de autenticação combinados, pertencentes pelo menos às categorias: conhecimento (something you know), possessão (something you have) e herança (something you are).

III. visa fornecer energia para todos os equipamentos, sendo composto por conjuntos de nobreaks, baterias, inversores e retificadores. Os nobreaks redundantes irão assegurar o suprimento contínuo de energia, mesmo em caso de falha de transformadores ou falta de energia elétrica e as baterias são dimensionadas para garantir uma autonomia por um período mínimo de tempo.

Os mecanismos I, II e III se referem, correta e respectivamente, a

Provas

Um dos ataques cibernéticos mais temidos pelas empresas é o ransomware. Este ataque:

1. se inicia com um hacker invadindo o computador da vítima após esta clicar em um link malicioso.

2. o criminoso copia os dados para um servidor externo protegido por um código e torna os arquivos do computador da vítima inacessíveis.

3. a vítima vê os arquivos mas não reconhece a extensão; para reaver os dados é necessário usar um código enviado pelos criminosos.

4. porém, para ter acesso ao código, a vítima tem que fazer um pagamento em bitcoins.

Um Analista, ao fazer a análise deste tipo de ataque, concui que clicar em link malicioso e ter que usar um código para recuperar os dados estão relacionados, respectivamente, a

Provas

- Conceitos BásicosClassificação de Informações

- Conceitos BásicosTerminologiaAtivo

- GestãoGestão de RiscosAnálise de Riscos

- GestãoSGSIISO 27001

Provas

Um Técnico ficou encarregado de propor uma solução de segurança da informação e, em sua pesquisa, encontrou o artigo a seguir.

O principal papel de um firewall em uma rede corporativa é regulamentar o tráfego entre duas ou mais redes (internet e rede interna, ou redes internas, internet e DMZ, entre outras), defendendo os interesses e/ou necessidades de controle da empresa. No caso desta solução não é diferente, no entanto, sua capacidade ou profundidade de proteção é superior. Além disso, costuma ter o recurso de antivírus integrado ou ter opção de manter uma base de dados classificada de assinaturas e endereços que hospedam conteúdos maliciosos. O recurso é interessante, pois permite reduzir potencialmente os riscos de um dispositivo (notebook, computador etc) desatualizado ser infectado por um malware e prejudicar de alguma maneira a empresa. Caso não tenha base própria, esta solução oferece estrutura integrada com antivírus externos, de forma que as requisições feitas ao firewall (como um acesso em uma página) sejam encaminhadas ao antivírus para verificar a segurança daqueles dados.

(Adaptado de: https://ostec.blog/seguranca-perimetro/...)

O artigo se refere a um

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

A SABESP é uma empresa preocupada em zelar por seus bens e procura estar em dia com os recursos de segurança disponíveis para garantir que suas informações estejam sempre protegidas. A SABESP inova mais uma vez aprimorando seus processos, por meio da implementação da Certificação Digital nas suas relações com licitantes. O primeiro processo a utilizar a Certificação Digital será o Pregão Sabesp Online, para aquisição de bens, serviços comuns e serviços de engenharia.

(Adaptado de: http://sabesp-info18.sabesp.com.br/licita/PG_Int.nsf/Sobre...)

Os benefícios esperados pela SABESP são:

I. Garantia de que a transação, após efetivada, não pode ser negada (inclusive com uso de carimbo de tempo).

II. Fidelidade ao documento original, sem sofrer alterações inclusive com uso de carimbo de tempo.

III. A informação está protegida da ação de terceiros.

IV. Garantia da autoria, origem e destino do documento eletrônico.

Os itens I, II, III e IV correspondem, correta e respectivamente, a

Provas

Provas

Um Técnico é responsável por elencar procedimentos e cuidados ao se fazer cópias de segurança (backup). Considere:

I. Somente os backups críticos devem ser organizados e serem identificados quanto ao seu conteúdo e data.

II. Somente quem tem os privilégios de execução de backup e recuperação (restore) dos dados pode fazê-lo, sendo responsável por verificar se os backups automáticos estão sendo cumpridos sem erros, se as cópias estão em condições de serem usadas, ou seja, se as mídias não se deterioraram ou estão obsoletas.

III. O acesso às cópias de segurança deve ser protegido contra destruição física, mas mídias obsoletas que servem de backup devem seguir protocolos rigorosos de descarte.

IV. É essencial que cópias de configurações de sistemas, originais de sistemas operacionais e de aplicativos sejam incluídos em todos os backups que forem realizados.

V. Deve ser evitada a realização dos backups de forma automatizada, em favor de backups manuais a serem realizados em períodos e com frequência mais flexíveis.

VI. Deve haver redundância de cópias de segurança em locais diferentes e pelo menos uma cópia em cloud storage.

VII. Deve-se ter o cuidado de nunca armazenar dados sensíveis em formato criptografado para não dificultar sua recuperação (restore).

Devem ser adotados na política de backup o que consta APENAS em

Provas

Caderno Container