Foram encontradas 80 questões.

Disciplina: Administração de Recursos Materiais

Banca: UNIOESTE

Orgão: SAMAE Abatiá-PR

Provas

Disciplina: Administração de Recursos Materiais

Banca: UNIOESTE

Orgão: SAMAE Abatiá-PR

Provas

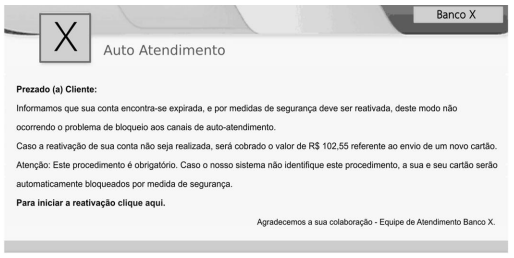

Acreditando ser realmente uma mensagem enviada pelo banco, Maria clicou no link presente na mensagem e preencheu os dados que estavam sendo solicitados. Após alguns dias, ao conferir o saldo de sua conta, ela percebeu que ocorreram vários pagamentos que não foram realizados por ela. No contexto da Segurança da Informação, assinale a alternativa que representa o tipo golpe sofrido por Maria.

Provas

Assunto: Férias Coletivas

De: José ( josesilva@email.com )

Para: Edgar ( edgarpoe@email.com )

Cc: Ana ( ana_k@email.com )

CCo: Maria ( maria.ap@email.com )

Data: 02/12/2021, 17:16

Boa tarde. Comunico que o setor de obras estará em férias coletivas no período de 20/12/2021 a 10/01/2022. Att. José Silva

Provas

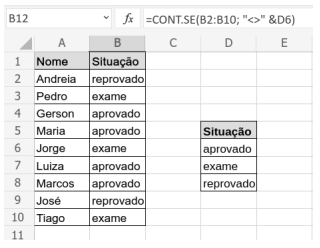

Considere a planilha da figura a seguir.

Na célula B12 existe a seguinte fórmula: =CONT.SE(B2:B10; "<>" &D6). Qual é o valor resultante dessa fórmula?

Provas

I – Os espaços reservados para as informações personalizadas, chamados de campos de mesclagem, informam ao Word onde o documento deve incluir informações da fonte de dados.

II – Os documentos de saída são o resultado da mala direta. O texto em um documento de saída pode ser o mesmo em todos os documentos de saída, mas você pode aplicar formatação a documentos específicos.

III – As únicas fontes de dados aceitas pela ferramenta de mala direta do Word são planilhas do Excel e tabelas do Access.

IV – As fontes de dados armazenam as informações referentes aos campos e também as formatações desses campos.

Estão CORRETAS as afirmativas:

Provas

I – O Desfragmentador de Disco do Windows reorganiza os dados fragmentados para que os discos e as unidades possam funcionar de maneira mais eficiente.

II – Por meio do utilitário Limpeza de Disco, pode-se realizar uma varredura no disco e eliminar softwares maliciosos e vírus.

III – Quando ocorre uma falha de instalação ou corrupção de dados, o utilitário Restauração do Sistema pode ser usado para retornar um sistema à condição de trabalho sem a necessidade de reinstalar o sistema operacional.

IV – O uso dos caracteres ‘*’, ‘?’ e ‘:’ não é permitido em nomes de arquivos e pastas.

Estão CORRETAS as afirmativas:

Provas

Analise os itens a seguir com relação aos procedimentos e conceitos de segurança.

I – A criptografia é um recurso tecnológico utilizado para enviar mensagens codificadas, de forma que somente o emissor e o receptor possam acessá-las e interpretá-las.

II – Convém que as cópias de segurança de um sistema (backup) sejam mantidas no mesmo local físico de armazenamento dos dados originais de modo a possibilitar sua rápida restauração.

III – A verificação ou autenticação em duas etapas adiciona uma segunda camada de proteção no acesso a uma conta. É um recurso opcional oferecido por diversos serviços de Internet, como webmail, redes sociais, Internet Banking e de armazenamento em nuvem.

IV – Um firewall de uso pessoal é um programa de computador que controla o tráfego de entrada e saída de dados de um computador, permitindo ou negando o acesso de acordo com políticas de segurança. Pode-se utilizar um firewall para substituir um programa antivírus.

Está CORRETO o que se afirma em:

Provas

Recentemente, diversas empresas e órgãos governamentais foram alvo de ciberataques da modalidade , que torna inacessíveis os dados armazenados em um equipamento, geralmente usando criptografia, e que exige pagamento de resgate para restabelecer o acesso ao proprietário. Assinale a alternativa que completa CORRETAMENTE a lacuna.

Provas

Considerando o modo de ‘Navegação privativa’ do navegador Mozilla Firefox, analise as sentenças a seguir e atribua V (verdadeiro) ou F (falso).

( ) No teclado, uma sessão privada pode ser ativada usando a combinação Ctrl+Shift+P no Windows e Linux.

( ) Janelas de navegação privativa apresentam um cadeado roxo no canto superior direito.

( ) A navegação privativa não mascara sua identidade nem sua atividade online. Sites e provedores de serviços de internet ainda podem coletar informações sobre sua visita, mesmo que você não tenha se identificado.

( ) Novos favoritos e senhas criados durante a navegação privativa não são salvos. No entanto, todos os arquivos baixados no computador durante a navegação privativa são mantidos.

Assinale a alternativa que contém, de cima para baixo, a sequência CORRETA.

Provas

Caderno Container