Foram encontradas 160 questões.

Questiona-se atualmente, perante o Poder Judiciário, a incidência da Contribuição Social sobre o Lucro Líquido (CSLL) sobre as receitas decorrentes de exportação.

Embora seja o tema polêmico e existam decisões judiciais díspares, não é correto afirmar que:

Embora seja o tema polêmico e existam decisões judiciais díspares, não é correto afirmar que:

Provas

Questão presente nas seguintes provas

São formas de provimento por reingresso do servidor público:

Provas

Questão presente nas seguintes provas

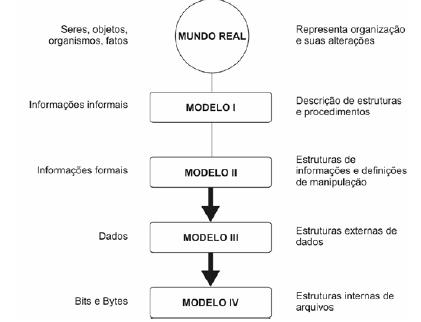

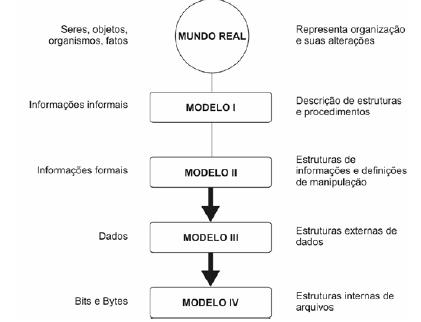

Um Banco de Dados é definido como uma coleção de dados interrelacionados, representando informações sobre um domínio específico. Nesse sentido, observe a figura abaixo, que ilustra os níveis de abstração de um banco de dados.

Os modelos III e IV são denominados operacional e interno; os modelos I e II são conhecidos, respectivamente por:

Os modelos III e IV são denominados operacional e interno; os modelos I e II são conhecidos, respectivamente por:

Provas

Questão presente nas seguintes provas

Atualmente, Business Intelligence tem crescido em importância, particularmente porque insere em seu cenário os conceitos de DataWarehouse. Neste contexto, quando se fala de aplicações para negócio, lida-se com dois tipos distintos: aplicações que sustentam o negócio e aplicações que analisam o negócio.

As aplicações de apoio à tomada de decisão que analisam o negócio utilizam como fonte de dados os mesmos sistemas de controle, mas têm como preocupação principal a identificação de tendências.

Essas aplicações são conhecidas por:

As aplicações de apoio à tomada de decisão que analisam o negócio utilizam como fonte de dados os mesmos sistemas de controle, mas têm como preocupação principal a identificação de tendências.

Essas aplicações são conhecidas por:

Provas

Questão presente nas seguintes provas

No Oracle 10g é possível a utilização das chamadas constraints, que se destinam à validação da entrada de dados nas tabelas. Existem vários tipos de constraints, como NOT NULL que não permite valor nulo, UNIQUE, que exige valores exclusivos nos registros das tabelas e PRIMARY KEY que define uma chave primária em uma tabela.

Para definir uma condição a ser satisfeita e para criar um relacionamento entre tabelas existem os seguintes constraints:

Para definir uma condição a ser satisfeita e para criar um relacionamento entre tabelas existem os seguintes constraints:

Provas

Questão presente nas seguintes provas

O Windows Server 2003 utiliza um serviço de diretórios denominado Active Directory. Um Serviço de Diretório é um serviço de rede, que identifica todos os recursos disponíveis em uma rede, mantendo informações sobre contas de usuários, grupos, computadores, recursos e políticas de segurança em um banco de dados e torna estes recursos disponíveis para usuários e aplicações.

Um domínio é simplesmente um agrupamento lógico de contas e recursos que compartilham políticas de segurança.

Um domínio baseado no Active Directory no Windows Server 2003 suporta dois tipos de servidores, que são denominados:

Um domínio é simplesmente um agrupamento lógico de contas e recursos que compartilham políticas de segurança.

Um domínio baseado no Active Directory no Windows Server 2003 suporta dois tipos de servidores, que são denominados:

Provas

Questão presente nas seguintes provas

O funcionamento da Internet se baseia na arquitetura TCP e na comunicação ponto a ponto entre dois hosts de rede.

Nesse processo, o TCP recebe os dados de programas e processa esses dados como um fluxo de bytes, sendo os bytes agrupados em pacotes que o TCP numera em sequência para entrega.

Na comunicação, antes que dois hosts TCP possam trocar dados, eles devem primeiro estabelecer uma sessão entre si, inicializada através de um processo de handshake, com o objetivo de sincronizar os números de sequência e oferecer informações de controle necessárias para estabelecer uma conexão virtual entre os dois hosts. De acordo com a aplicação, os programas TCP usam números de porta reservados ou conhecidos.

Dessa forma, para as aplicações HTTPS e DNS, as portas foram padronizadas e identificadas, respectivamente, por meio dos seguintes números:

Nesse processo, o TCP recebe os dados de programas e processa esses dados como um fluxo de bytes, sendo os bytes agrupados em pacotes que o TCP numera em sequência para entrega.

Na comunicação, antes que dois hosts TCP possam trocar dados, eles devem primeiro estabelecer uma sessão entre si, inicializada através de um processo de handshake, com o objetivo de sincronizar os números de sequência e oferecer informações de controle necessárias para estabelecer uma conexão virtual entre os dois hosts. De acordo com a aplicação, os programas TCP usam números de porta reservados ou conhecidos.

Dessa forma, para as aplicações HTTPS e DNS, as portas foram padronizadas e identificadas, respectivamente, por meio dos seguintes números:

Provas

Questão presente nas seguintes provas

O planejamento da política de segurança deve ser realizado tendo como diretriz o caráter geral e abrangente de todos os pontos, incluindo as regras que devem ser obedecidas por todos.

Essas regras devem especificar quem pode acessar quais recursos, quais os tipos de uso permitidos no sistema, bem como os procedimentos e controle necessários para proteger as informações.

Assinale a alternativa que apresente uma visão geral do planejamento.

Essas regras devem especificar quem pode acessar quais recursos, quais os tipos de uso permitidos no sistema, bem como os procedimentos e controle necessários para proteger as informações.

Assinale a alternativa que apresente uma visão geral do planejamento.

Provas

Questão presente nas seguintes provas

A assinatura digital representa uma das aplicações da criptografia e consiste na criação de um código, através da utilização de uma chave, em que uma pessoa ou entidade que recebe uma mensagem contendo esse código pode verificar se o remetente é mesmo quem diz ser e identificar qualquer mensagem que possa ter sido modificada.

Esse esquema emprega um método baseado em:

Esse esquema emprega um método baseado em:

Provas

Questão presente nas seguintes provas

Quando o foco é a Gestão da Segurança da Informação, a terminologia empregada no mundo dos hackers assume papel de importância.

Nesse contexto, dois termos são a seguir descritos.

I. É o software pirata distribuído ilegalmente pela Internet.

II. É o hacking de sistemas telefônicos, geralmente com o objetivo de fazer ligações gratuitas ou para espionar ligações alheias.

Esses dois termos são denominados, respectivamente:

Nesse contexto, dois termos são a seguir descritos.

I. É o software pirata distribuído ilegalmente pela Internet.

II. É o hacking de sistemas telefônicos, geralmente com o objetivo de fazer ligações gratuitas ou para espionar ligações alheias.

Esses dois termos são denominados, respectivamente:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container