Foram encontradas 1.093 questões.

Uma das técnicas tradicionalmente utilizadas na prospecção de um solo é o poço de exploração.

Assinale a opção que apresenta duas características dessa técnica.

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

A segurança da informação é fundamentada em três pilares principais:

1. Confidencialidade: Garantir que a informação seja acessível apenas a indivíduos autorizados.

2. Integridade: Assegurar que a informação seja precisa e completa, não sofrendo alterações não autorizadas.

3. Disponibilidade: Garantir que a informação e os recursos estejam disponíveis para uso quando necessário.

Esses conceitos são frequentemente referidos como a Tríade CIA (Confidentiality, Integrity, Availability).

A equipe de TI do TCE-PA está desenvolvendo um plano de segurança da informação. Eles precisam garantir que informações sensíveis estejam protegidas contra acessos não autorizados, que os dados das transações permaneçam inalterados e corretos, e que os sistemas estejam sempre disponíveis para realizarem suas operações.

Assinale a opção que melhor representa a implementação dos três pilares da segurança da informação (confidencialidade, integridade e disponibilidade) no cenário descrito.

Provas

Com relação aos processos atinentes à Gestão de Riscos, analise as afirmativas a seguir.

I. O processo de gestão de riscos deve ser parte integrante da tomada de decisão, incorporado na estrutura, operações e processos da organização, e aplicado nos níveis estratégicos, táticos e operacionais.

II. A gestão de riscos é melhorada continuamente por meio do aprendizado e experiências.

III. O propósito da gestão de riscos é a criação e proteção de valor. Ela melhora o desempenho, encoraja a inovação e apoia o alcance de objetivos.

Está correto o que se afirma em

Provas

Considerando o processo de gerenciamento de risco de acordo com a Norma ABNT NBR ISO 31000:2018, leia o seguinte fragmento:

Seu propósito é compreender a natureza do risco e suas características, incluindo o nível de risco.

Além disso, envolve a consideração detalhada de incertezas, fontes de risco, consequências, probabilidade, eventos, cenários, controles e sua eficácia.

A definição acima se refere ao conceito de

Provas

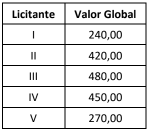

Na execução de um processo licitatório, o valor global de um serviço de engenharia a ser contratado por uma empresa pública foi de R$ 500.000,00 (quinhentos mil reais).

As propostas apresentadas na licitação, em milhares de reais, são mostradas na tabela abaixo:

De acordo com a Lei nº 13.303, de 2016, é correto afirmar que a vencedora do certame foi a empresa

Provas

A recomendação ITU-T G.692 especifica canais com espaçamento de 100GHz para sistemas WDM. O número máximo de canais em uma banda de transmissão compreendida entre os comprimentos de onda 1535nm e 1565nm, em um sistema WDM, é igual a

Provas

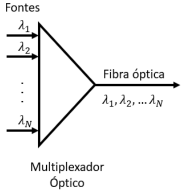

O sistema de multiplexação por comprimento de onda (WDM) consiste na utilização de múltiplas fontes ópticas que operam em diferentes comprimentos de onda \( (\lambda_1, \lambda_2, ... \lambda_N) \) que transmitem fluxos de informações independentes pela mesma fibra simultaneamente, como ilustra a figura abaixo.

Essa técnica de multiplexação é equivalente à multiplexação

Provas

Deseja-se estabelecer um enlace óptico de 100 Mbps utilizando- se uma fonte LED de GaAlAs operando em 850nm e potência

igual a -10dBm, e um fotodetector de Si, cuja sensibilidade de recepção é igual a -52,8dBm. A fibra óptica a ser utilizada possui atenuação igual a 0,27dB/km.

Considerando que todas as perdas de conexão da fonte LED e do fotodetector à fibra somam 2,3dB, a distância máxima teórica do enlace, em km, é aproximadamente igual a

Provas

Os sistemas de comunicações ópticas podem operar em diferentes comprimentos de onda.

A frequência do sinal óptico que possui comprimento de onda no vácuo igual a 1550nm é aproximadamente igual a

Provas

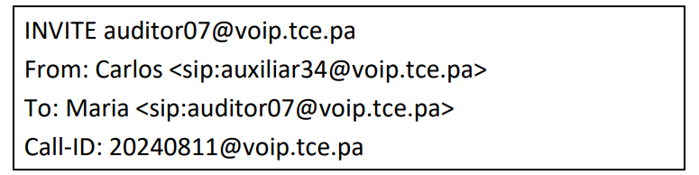

Considere a seguinte mensagem SIP do tipo INVITE recebida pelo servidor VoIP do TCE-PA:

Analise as afirmativas a seguir com relação a essa mensagem SIP INVITE:

I. A SIP URI do usuário que está realizando a chamada é Carlos.

II. Os usuários de origem e destino estão registrados no mesmo domínio.

III. O número do telefone que está sendo chamado é 2024-0811.

Está correto o que se afirma em

Provas

Caderno Container