Foram encontradas 480 questões.

As bridges diferenciam-se dos repetidores porque manipulam frames ao invés de sinais elétricos. As bridges possuem vantagens sobre os repetidores pois não retransmitem ruídos, erros ou frames mal formados. Um frame deve estar completamente válido para ser retransmitido por uma bridge. Assinale a alternativa que aponta em qual camada OSI encontra-se a bridge.

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Análise de VulnerabilidadesAnálise de Tráfego e Logs

- Computação Forense

- GestãoGestão de Incidentes de Segurança

O tempo é uma questão muito importante para a coleta e a análise de registros. Considere as seguintes entradas de registro:

Provas

Observando o monitoramento da rede, a mesma deverá registrar qualquer evento necessário à identificação de padrões de ataques conhecidos. Um importante mecanismo de registro é o SNMP (Simple Network Management Protocol), um protocolo simples para administração de rede. Das alternativas abaixo, acerca do SNMP, assinale a correta.

Provas

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia de HashMD5

A criptografia de chave pública ajuda a resolver o problema da distribuição de chaves. Também resolve duas outras questões relacionadas à criptografia: autenticação e não repúdio. A autenticação permite que alguém no mundo eletrônico confirme os dados e identidades, e o não repúdio impede que as pessoas retifiquem sua palavra eletrônica. Uma maneira de implementar esse recurso é utilizar uma assinatura digital. Há vários algoritmos de resumo que trabalham com a assinatura digital e um dos mais conhecidos é o MD5. Quantos bits ou bytes esse algoritmo produz em um resumo:

Provas

Os protocolos de segurança podem ser colocados dentro das várias camadas do TCP/IP. Assinale a alternativa que apresenta em qual camada está localizado o SSL.

Provas

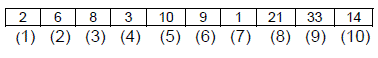

Sendo o vetor V igual a:

Provas

Dentre as sentenças ASP seguintes, assinale qual é utilizada para bloquear um determinado ip ao acesso de um site.

Provas

A fase de testes é fundamental para a garantia da qualidade de software. Os testes podem ser classificados em categorias. Identifique em qual categoria se enquadram os testes realizados em um sistema que controla um caixa eletrônico e a respectiva central de processamento.

Provas

O número 2 na sentença abaixo, escrita em ASP representa

Provas

Utiliza-se o termo “segredo compartilhado” para explicar como o tráfego é encriptado no SSL. O SSL v.3 suporta um amplo espectro de algoritmos que fornecem vários níveis de segurança. Esses algoritmos (criptografia, troca de chaves e autenticação) suportam um conjunto de cifragens. Quantos conjuntos são?

Provas

Caderno Container