Foram encontradas 200 questões.

Qual seria sua reação se avistasse um pendrive no caminho do estacionamento? Possivelmente, a tentação de abaixar para pegá-lo seria grande. Afinal, os pendrives são mídias com capacidade de centenas de disquetes, bem mais rápidos e funcionais. Além disso, é mais fácil hoje em dia encontrar um computador com a interface USB para acoplar o pendrive do que unidades para disquetes.

O problema é que um pendrive perdido também oferece riscos. Sim, ele pode ter sido deixado ali justamente na expectativa de que alguém o pegasse, plugasse no seu computador corporativo e infectasse toda a rede. O pior é que, ao contrário das unidades de disquetes atuais, as interfaces USB ainda vêm ativadas com recurso de execução automática (autorun). Ou seja, basta plugar o pendrive no micro para que se dispare a execução de um programa: plataforma mais que perfeita para lançamento de worms.

Nos primórdios da microcomputação, as unidades de disquetes possuíam recurso semelhante, o que permitia a propagação dos vírus de disquetes. Bastava o usuário introduzir o disquete na unidade, que micro e vírus se encarregavam da sua reprodução. Infelizmente, a situação com os pendrives hoje repete tragicamente esse erro de design do passado.

O pior é que tal cenário desolador não é apenas paranóia. O risco é real.

Matt Hines. Infoworld. Internet: <www.computerworld.uol.com.br> (com adaptações).

Considere que, corroborando a situação de risco apresentada no texto acima, um usuário de uma rede de computadores de um órgão público, tendo encontrado o referido pendrive, tenha conectado tal dispositivo a um dos computadores dessa rede e, em decorrência, tenha infectado toda a rede com worms. Nessa situação e sabendo que uma auditoria específica ao problema será realizada no ambiente da rede infectada, julgue os seguintes itens, acerca das verificações e ações que caberão ao auditor encarregado, segundo as boas práticas de auditoria, assim como os padrões normativos desse domínio de atividade.

O auditor deve avaliar se os controles implementados possuem mecanismos de evolução que busquem o objetivo de eliminar ao máximo os diversos tipos de malware.

Provas

Qual seria sua reação se avistasse um pendrive no caminho do estacionamento? Possivelmente, a tentação de abaixar para pegá-lo seria grande. Afinal, os pendrives são mídias com capacidade de centenas de disquetes, bem mais rápidos e funcionais. Além disso, é mais fácil hoje em dia encontrar um computador com a interface USB para acoplar o pendrive do que unidades para disquetes.

O problema é que um pendrive perdido também oferece riscos. Sim, ele pode ter sido deixado ali justamente na expectativa de que alguém o pegasse, plugasse no seu computador corporativo e infectasse toda a rede. O pior é que, ao contrário das unidades de disquetes atuais, as interfaces USB ainda vêm ativadas com recurso de execução automática (autorun). Ou seja, basta plugar o pendrive no micro para que se dispare a execução de um programa: plataforma mais que perfeita para lançamento de worms.

Nos primórdios da microcomputação, as unidades de disquetes possuíam recurso semelhante, o que permitia a propagação dos vírus de disquetes. Bastava o usuário introduzir o disquete na unidade, que micro e vírus se encarregavam da sua reprodução. Infelizmente, a situação com os pendrives hoje repete tragicamente esse erro de design do passado.

O pior é que tal cenário desolador não é apenas paranóia. O risco é real.

Matt Hines. Infoworld. Internet: <www.computerworld.uol.com.br> (com adaptações).

Considere que, corroborando a situação de risco apresentada no texto acima, um usuário de uma rede de computadores de um órgão público, tendo encontrado o referido pendrive, tenha conectado tal dispositivo a um dos computadores dessa rede e, em decorrência, tenha infectado toda a rede com worms. Nessa situação e sabendo que uma auditoria específica ao problema será realizada no ambiente da rede infectada, julgue os seguintes itens, acerca das verificações e ações que caberão ao auditor encarregado, segundo as boas práticas de auditoria, assim como os padrões normativos desse domínio de atividade.

Caso constate a inexistência de monitoramento da rede por meio de trilha de auditoria para registro de acesso a portas USB, o auditor deverá implementar esse controle.

Provas

Qual seria sua reação se avistasse um pendrive no caminho do estacionamento? Possivelmente, a tentação de abaixar para pegá-lo seria grande. Afinal, os pendrives são mídias com capacidade de centenas de disquetes, bem mais rápidos e funcionais. Além disso, é mais fácil hoje em dia encontrar um computador com a interface USB para acoplar o pendrive do que unidades para disquetes.

O problema é que um pendrive perdido também oferece riscos. Sim, ele pode ter sido deixado ali justamente na expectativa de que alguém o pegasse, plugasse no seu computador corporativo e infectasse toda a rede. O pior é que, ao contrário das unidades de disquetes atuais, as interfaces USB ainda vêm ativadas com recurso de execução automática (autorun). Ou seja, basta plugar o pendrive no micro para que se dispare a execução de um programa: plataforma mais que perfeita para lançamento de worms.

Nos primórdios da microcomputação, as unidades de disquetes possuíam recurso semelhante, o que permitia a propagação dos vírus de disquetes. Bastava o usuário introduzir o disquete na unidade, que micro e vírus se encarregavam da sua reprodução. Infelizmente, a situação com os pendrives hoje repete tragicamente esse erro de design do passado.

O pior é que tal cenário desolador não é apenas paranóia. O risco é real.

Matt Hines. Infoworld. Internet: <www.computerworld.uol.com.br> (com adaptações).

Considere que, corroborando a situação de risco apresentada no texto acima, um usuário de uma rede de computadores de um órgão público, tendo encontrado o referido pendrive, tenha conectado tal dispositivo a um dos computadores dessa rede e, em decorrência, tenha infectado toda a rede com worms. Nessa situação e sabendo que uma auditoria específica ao problema será realizada no ambiente da rede infectada, julgue os seguintes itens, acerca das verificações e ações que caberão ao auditor encarregado, segundo as boas práticas de auditoria, assim como os padrões normativos desse domínio de atividade.

Deve ser avaliado se existe escaneamento por antivírus das unidades de armazenamento removíveis e se o programa antivírus utilizado no ambiente está atualizado e é capaz de atualizar os padrões e assinaturas para identificar vírus e worms, entre outros.

Provas

Qual seria sua reação se avistasse um pendrive no caminho do estacionamento? Possivelmente, a tentação de abaixar para pegá-lo seria grande. Afinal, os pendrives são mídias com capacidade de centenas de disquetes, bem mais rápidos e funcionais. Além disso, é mais fácil hoje em dia encontrar um computador com a interface USB para acoplar o pendrive do que unidades para disquetes.

O problema é que um pendrive perdido também oferece riscos. Sim, ele pode ter sido deixado ali justamente na expectativa de que alguém o pegasse, plugasse no seu computador corporativo e infectasse toda a rede. O pior é que, ao contrário das unidades de disquetes atuais, as interfaces USB ainda vêm ativadas com recurso de execução automática (autorun). Ou seja, basta plugar o pendrive no micro para que se dispare a execução de um programa: plataforma mais que perfeita para lançamento de worms.

Nos primórdios da microcomputação, as unidades de disquetes possuíam recurso semelhante, o que permitia a propagação dos vírus de disquetes. Bastava o usuário introduzir o disquete na unidade, que micro e vírus se encarregavam da sua reprodução. Infelizmente, a situação com os pendrives hoje repete tragicamente esse erro de design do passado.

O pior é que tal cenário desolador não é apenas paranóia. O risco é real.

Matt Hines. Infoworld. Internet: <www.computerworld.uol.com.br> (com adaptações).

Considere que, corroborando a situação de risco apresentada no texto acima, um usuário de uma rede de computadores de um órgão público, tendo encontrado o referido pendrive, tenha conectado tal dispositivo a um dos computadores dessa rede e, em decorrência, tenha infectado toda a rede com worms. Nessa situação e sabendo que uma auditoria específica ao problema será realizada no ambiente da rede infectada, julgue os seguintes itens, acerca das verificações e ações que caberão ao auditor encarregado, segundo as boas práticas de auditoria, assim como os padrões normativos desse domínio de atividade.

Deve ser verificado se a opção de autorun para USB do sistema operacional estava desabilitada ou habilitada no momento da conexão do pendrive ao computador, o que acarretou infecção de toda a rede.

Provas

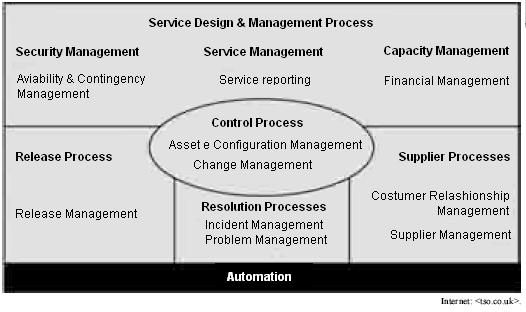

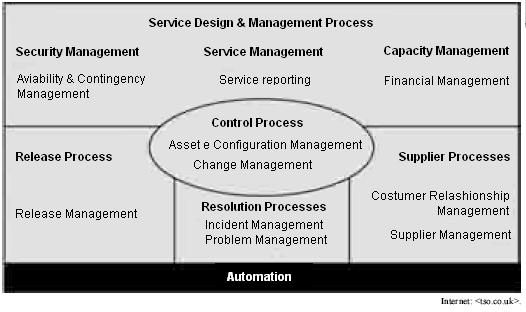

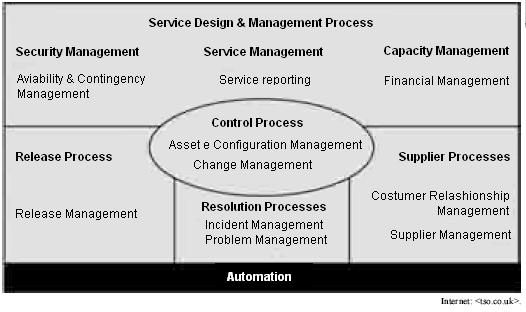

Considerando a figura acima, que apresenta os elementos principais de gestão de serviços de TI embasados no modelo ITIL, julgue os itens seguintes, acerca dos conceitos de gerenciamento de serviços de TI.

Fatores críticos de sucesso são, quando comparados a indicadores de meta, instrumentos mais aptos a auxiliar a implantação de controles gerenciais de TI durante mudanças organizacionais.

Provas

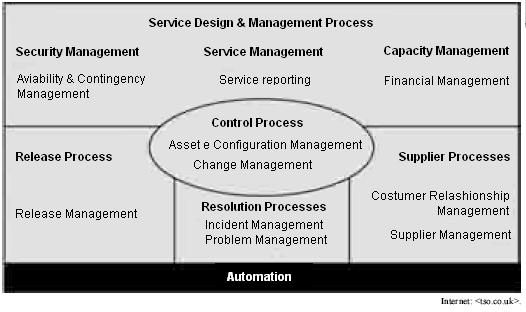

Considerando a figura acima, que apresenta os elementos principais de gestão de serviços de TI embasados no modelo ITIL, julgue os itens seguintes, acerca dos conceitos de gerenciamento de serviços de TI.

O estabelecimento de uma política organizacional de segurança da informação é uma atividade que depende em maior escala do apoio obtido pelo estafe de nível inferior na hierarquia organizacional que do apoio explícito provido pela alta administração.

Provas

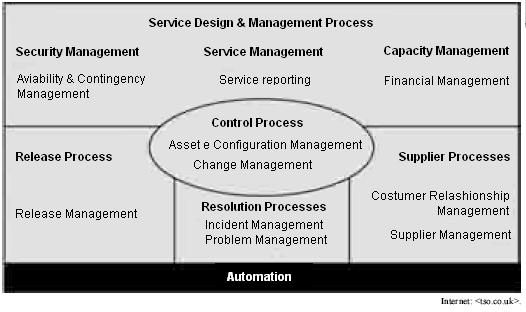

Considerando a figura acima, que apresenta os elementos principais de gestão de serviços de TI embasados no modelo ITIL, julgue os itens seguintes, acerca dos conceitos de gerenciamento de serviços de TI.

O modelo COBIT define uma seqüência de níveis de maturidade para guiar a mudança e melhoria da governança de TI de uma organização. O alcance desses níveis é avaliado globalmente para a organização, da mesma forma como ocorre no modelo CMMI. Alguns desses níveis, ordenados do menor para o maior, são: não existente, definido e otimizado.

Provas

Considerando a figura acima, que apresenta os elementos principais de gestão de serviços de TI embasados no modelo ITIL, julgue os itens seguintes, acerca dos conceitos de gerenciamento de serviços de TI.

Conforme o modelo ITIL 2.0, o registro de mudanças efetuadas em uma base de dados de configuração seria uma atribuição mais pertinente à gerência de liberação que à gerência de mudanças.

Provas

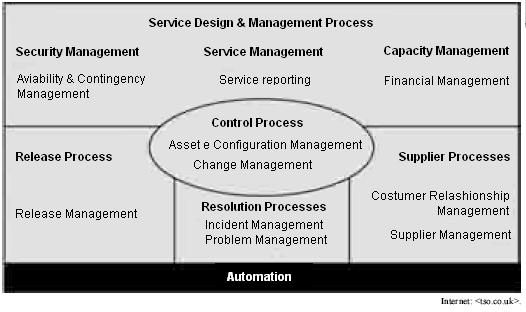

Considerando a figura acima, que apresenta os elementos principais de gestão de serviços de TI embasados no modelo ITIL, julgue os itens seguintes, acerca dos conceitos de gerenciamento de serviços de TI.

Conforme o modelo ITIL 2.0, a produção de relatórios analíticos da carga média de tempo necessária para solução de incidentes por grupo de suporte é uma atividade mais pertinente à gerência de incidentes que à gerência de acordos de níveis de serviço.

Provas

Considerando a figura acima, que apresenta os elementos principais de gestão de serviços de TI embasados no modelo ITIL, julgue os itens seguintes, acerca dos conceitos de gerenciamento de serviços de TI.

Conforme o modelo ITIL 2.0, o registro de um erro conhecido ocorrerá antes da liberação da mudança que corrige esse erro, mas após a escrita do pedido de mudança correspondente.

Provas

Caderno Container