Foram encontradas 581 questões.

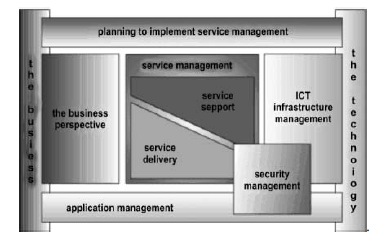

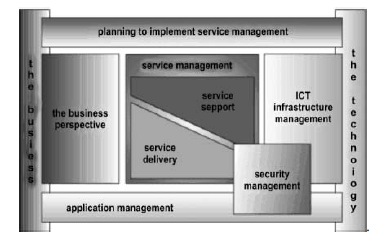

A figura acima apresenta a relação entre domínios do arcabouço ITIL Publication Framework. Com relação a esse tema e considerando os dados da tabela ao lado, julgue os itens seguintes.

Entre os elementos relacionados ao planejamento de soluções tecnológicas do arcabouço do ITIL V2, pode-se considerar que o conjunto dos processos de gerenciamento de capacidade é, comparado aos demais processos existentes nos domínios de suporte de serviços, o que mais depende das informações associadas ao elemento 5 da tabela considerada.

Provas

A figura acima apresenta a relação entre domínios do arcabouço ITIL Publication Framework. Com relação a esse tema e considerando os dados da tabela ao lado, julgue os itens seguintes.

Entre alguns elementos do arcabouço apresentado, pode-se considerar que o conjunto dos processos de desenho e planejamento do domínio de gestão de infra-estrutura de TIC é, comparado aos demais processos existentes nos domínios de entrega e suporte de serviços, o que melhor contribui para o atendimento do elemento 4 da tabela considerada.

Provas

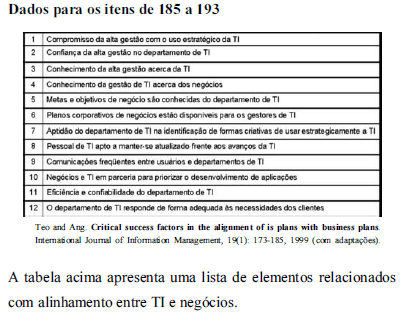

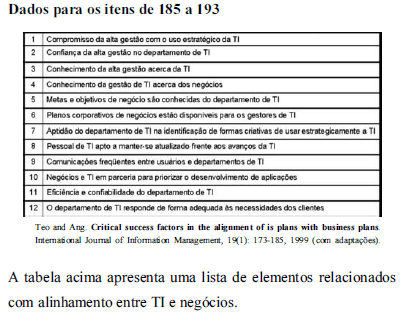

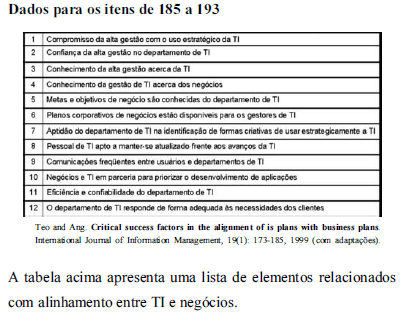

Acerca dos dados mostrados na tabela acima, julgue itens subseqüentes.

O elemento 7 da tabela, ao ser associado a um sistema de indicadores no estilo do BSC adotado no modelo COBIT, estaria mais adequadamente vinculado ao estabelecimento de KPI (key performance indicators) que ao de KGI (key goal indicators).

Provas

Acerca dos dados mostrados na tabela acima, julgue itens subseqüentes.

O uso de instrumentos de planejamento e monitoramento, como o BSC Corporativo e de TI, tem maior eficácia no atendimento do elemento 8 da tabela que no atendimento do elemento 5.

Provas

Acerca dos dados mostrados na tabela acima, julgue itens subseqüentes.

Entre os objetivos de controle de alto nível do domínio PO do COBIT 4, o que mais contribui para o atendimento do elemento 1 da tabela é PO01 – Defina um Plano Estratégico de TI.

Provas

Na rede de computadores de uma organização pública brasileira com diversos ativos, como, por exemplo, switches, roteadores, firewalls, estações de trabalho, hosts servidores de aplicação web, servidores de bancos de dados, é comum a ocorrência de ataques e de outros incidentes que comprometem a segurança de seus sistemas. Nessa organização, a definição de políticas e metodologias adequadas para se lidar com esse tipo de problema cabe ao departamento de TI.

A partir da situação apresentada acima, julgue os itens de 167 a 180, relativos à segurança da informação.

Se o administrador da rede de computadores tiver de escolher entre implantar um proxy firewall ou um firewall do tipo packet filter, a sua decisão deverá basear-se em um dos dois critérios seguintes: necessidade de atuação na camada de aplicação ou maior vazão de dados. Se o critério preponderante for o primeiro, então, a decisão deve ser favorável à instalação de proxy firewalls; se for o segundo, deve ser escolhido um packet filter.

Provas

Na rede de computadores de uma organização pública brasileira com diversos ativos, como, por exemplo, switches, roteadores, firewalls, estações de trabalho, hosts servidores de aplicação web, servidores de bancos de dados, é comum a ocorrência de ataques e de outros incidentes que comprometem a segurança de seus sistemas. Nessa organização, a definição de políticas e metodologias adequadas para se lidar com esse tipo de problema cabe ao departamento de TI.

A partir da situação apresentada acima, julgue os itens de 167 a 180, relativos à segurança da informação.

No caso de o administrador implementar, na ligação da rede à Internet, um firewall do tipo nível de rede, para permitir o funcionamento correto de um servidor DNS no interior de sua rede, será necessário liberar, no firewall, apenas o acesso externo do servidor DNS à porta 53.

Provas

Na rede de computadores de uma organização pública brasileira com diversos ativos, como, por exemplo, switches, roteadores, firewalls, estações de trabalho, hosts servidores de aplicação web, servidores de bancos de dados, é comum a ocorrência de ataques e de outros incidentes que comprometem a segurança de seus sistemas. Nessa organização, a definição de políticas e metodologias adequadas para se lidar com esse tipo de problema cabe ao departamento de TI.

A partir da situação apresentada acima, julgue os itens de 167 a 180, relativos à segurança da informação.

Se houver suspeita de que um dos sistemas web da rede de uma organização está sob ataque do tipo SQL injection, é recomendada ao administrador do sistema web a ofuscação de nomes das tabelas e dos campos do SGBD usados por esse sistema, o que pode reduzir as chances de que tal ataque seja bem-sucedido. O simples aumento da segurança no acesso ao host em que se encontra o SGBD não fará que os dados armazenados no banco de dados deixem de ser expostos a consultas indevidas decorrentes de ataques do tipo SQL injection.

Provas

Na rede de computadores de uma organização pública brasileira com diversos ativos, como, por exemplo, switches, roteadores, firewalls, estações de trabalho, hosts servidores de aplicação web, servidores de bancos de dados, é comum a ocorrência de ataques e de outros incidentes que comprometem a segurança de seus sistemas. Nessa organização, a definição de políticas e metodologias adequadas para se lidar com esse tipo de problema cabe ao departamento de TI.

A partir da situação apresentada acima, julgue os itens de 167 a 180, relativos à segurança da informação.

Considere que um dos hosts da rede de uma organização esteja sofrendo um ataque da classe de negação de serviço (denial of service – DoS) e que, visando identificar de forma mais precisa o ataque que o host está sofrendo, o administrador tenha constatado que há elevada razão entre o número de pacotes TCP do tipo SYN e o número de pacotes TCP do tipo ACK que estão sendo enviados para o host sob ataque e que, por outro lado, a razão entre o número de pacotes TCP do tipo SYN recebidos pelo host e o número de pacotes do tipo SYN/ACK enviados pelo host é aproximadamente igual a 1. Nessa situação, o administrador deverá considerar a possibilidade de o ataque sob análise ser do tipo SYN flood, visto que são reduzidas as chances de o ataque ser do tipo NAK/ACK.

Provas

Na rede de computadores de uma organização pública brasileira com diversos ativos, como, por exemplo, switches, roteadores, firewalls, estações de trabalho, hosts servidores de aplicação web, servidores de bancos de dados, é comum a ocorrência de ataques e de outros incidentes que comprometem a segurança de seus sistemas. Nessa organização, a definição de políticas e metodologias adequadas para se lidar com esse tipo de problema cabe ao departamento de TI.

A partir da situação apresentada acima, julgue os itens de 167 a 180, relativos à segurança da informação.

Para confirmar a suspeita de que a indisponibilidade apresentada por um host da rede de computadores de uma organização está sendo causada por um ataque do tipo smurf, o administrador deverá verificar se há um grande número de pacotes ICMP (Internet control message protocol) do tipo request originados de vários computadores pertencentes a uma mesma rede e direcionados a este host.

Provas

Caderno Container