Foram encontradas 581 questões.

- Conceitos BásicosPrincípiosAutenticidade

- Ataques e Golpes e AmeaçasSpoofingEmail Spoofing

- Certificado DigitalPadrão X.509

- CriptografiaCriptografia AssimétricaS/MIME

Na rede de computadores de uma organização pública brasileira com diversos ativos, como, por exemplo, switches, roteadores, firewalls, estações de trabalho, hosts servidores de aplicação web, servidores de bancos de dados, é comum a ocorrência de ataques e de outros incidentes que comprometem a segurança de seus sistemas. Nessa organização, a definição de políticas e metodologias adequadas para se lidar com esse tipo de problema cabe ao departamento de TI.

A partir da situação apresentada acima, julgue os itens de 167 a 180, relativos à segurança da informação.

Em caso de ataques do tipo e-mail spoofing aos usuários da rede, recomenda-se que o administrador da rede adote o uso de certificados do tipo X.509, o qual permitirá aos destinatários identificarem corretamente os e-mails recebidos.

Provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalAR: Autoridade Registradora

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

Na rede de computadores de uma organização pública brasileira com diversos ativos, como, por exemplo, switches, roteadores, firewalls, estações de trabalho, hosts servidores de aplicação web, servidores de bancos de dados, é comum a ocorrência de ataques e de outros incidentes que comprometem a segurança de seus sistemas. Nessa organização, a definição de políticas e metodologias adequadas para se lidar com esse tipo de problema cabe ao departamento de TI.

A partir da situação apresentada acima, julgue os itens de 167 a 180, relativos à segurança da informação.

Se a rede de uma organização atuar de forma integrada a uma infra-estrutura de chave pública, de natureza hierárquica, formada por RAs (regional authorities) e CAs (certification authorities), o administrador da rede, ao analisar qual foi a entidade que assinou digitalmente o certificado público de cada membro dessa infra-estrutura de chave pública, constatará que todos os certificados analisados foram assinados pela autoridade certificadora raiz.

Provas

- Conceitos BásicosPrincípiosIntegridade

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia de HashMD5

Na rede de computadores de uma organização pública brasileira com diversos ativos, como, por exemplo, switches, roteadores, firewalls, estações de trabalho, hosts servidores de aplicação web, servidores de bancos de dados, é comum a ocorrência de ataques e de outros incidentes que comprometem a segurança de seus sistemas. Nessa organização, a definição de políticas e metodologias adequadas para se lidar com esse tipo de problema cabe ao departamento de TI.

A partir da situação apresentada acima, julgue os itens de 167 a 180, relativos à segurança da informação.

Se, com o fim de permitir a assinatura de certificados digitais e de mensagens trocadas entre seus computadores e computadores de redes abertas, o administrador da rede tiver implementado o uso de sistemas criptográficos baseados no algoritmo message-digest 5 (MD5), nesse caso, a partir do instante em que esse sistema entra em uso efetivo, todos os certificados e mensagens digitalmente assinados e em que foi empregado o MD5 passam a gerar sumários de mensagens com tamanho de 160 bits; além disso, o uso desse sistema aumenta a garantia de integridade das comunicações, quando comparado a sistemas que não possibilitam assinatura digital.

Provas

- Ataques e Golpes e AmeaçasMITM: Man-in-the-Middle

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- CriptografiaCriptografia AssimétricaChave Pública

Na rede de computadores de uma organização pública brasileira com diversos ativos, como, por exemplo, switches, roteadores, firewalls, estações de trabalho, hosts servidores de aplicação web, servidores de bancos de dados, é comum a ocorrência de ataques e de outros incidentes que comprometem a segurança de seus sistemas. Nessa organização, a definição de políticas e metodologias adequadas para se lidar com esse tipo de problema cabe ao departamento de TI.

A partir da situação apresentada acima, julgue os itens de 167 a 180, relativos à segurança da informação.

Caso ocorra, na comunicação entre os computadores da rede da organização mencionada, o problema conhecido como man-in-the-middle attack, uma solução eficaz será utilizar uma autoridade de certificação, que provê alto grau de confiança durante o processo de distribuição de chaves públicas.

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

Na rede de computadores de uma organização pública brasileira com diversos ativos, como, por exemplo, switches, roteadores, firewalls, estações de trabalho, hosts servidores de aplicação web, servidores de bancos de dados, é comum a ocorrência de ataques e de outros incidentes que comprometem a segurança de seus sistemas. Nessa organização, a definição de políticas e metodologias adequadas para se lidar com esse tipo de problema cabe ao departamento de TI.

A partir da situação apresentada acima, julgue os itens de 167 a 180, relativos à segurança da informação.

Caso os computadores da rede da organização em apreço, empregando sistemas baseados no algoritmo RSA, troquem mensagens com computadores localizados na Internet, é correto afirmar que a segurança obtida baseia-se na premissa de que é atualmente difícil fatorar números grandes e de que a criptografia empregada suporta as características de nãorepúdio e autenticidade de pelo menos uma das partes da comunicação.

Provas

- CriptografiaCriptografia Simétrica3DES: Triple Data Encryption Standard

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

Na rede de computadores de uma organização pública brasileira com diversos ativos, como, por exemplo, switches, roteadores, firewalls, estações de trabalho, hosts servidores de aplicação web, servidores de bancos de dados, é comum a ocorrência de ataques e de outros incidentes que comprometem a segurança de seus sistemas. Nessa organização, a definição de políticas e metodologias adequadas para se lidar com esse tipo de problema cabe ao departamento de TI.

A partir da situação apresentada acima, julgue os itens de 167 a 180, relativos à segurança da informação.

Se, para a troca de mensagens seguras na rede de computadores da organização citada, seus vários dispositivos móveis empregarem sistemas baseados no algoritmo criptográfico 3DES (DES triplo) e os vários dispositivos não-móveis utilizarem sistemas baseados no algoritmo simples DES, a superação da diferença entre os algoritmos criptográficos empregados pelos sistemas de troca de mensagens seguras usados por dispositivos móveis e não-móveis dessa rede pode ser feita pelo administrador por meio da definição K1 = K2 = K3 = K, em que K1, K2 e K3 são as três chaves usadas no 3DES e K é a chave usada no simples DES e compartilhada entre dois dispositivos quaisquer das duas categorias mencionadas.

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptoanálise

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

- CriptografiaTamanho da Chave Criptográfica

Na rede de computadores de uma organização pública brasileira com diversos ativos, como, por exemplo, switches, roteadores, firewalls, estações de trabalho, hosts servidores de aplicação web, servidores de bancos de dados, é comum a ocorrência de ataques e de outros incidentes que comprometem a segurança de seus sistemas. Nessa organização, a definição de políticas e metodologias adequadas para se lidar com esse tipo de problema cabe ao departamento de TI.

A partir da situação apresentada acima, julgue os itens de 167 a 180, relativos à segurança da informação.

Caso a rede de computadores dessa organização utilize o algoritmo DES (data encryption standard) e os administradores dessa rede decidam empregar a técnica conhecida como whitening, com o objetivo de reduzir as vulnerabilidades de um dos sistemas criptográficos empregados na rede, haverá um acréscimo de bits à chave criptográfica original, reduzindo as chances de sucesso de uma eventual criptoanálise desse sistema.

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCifra de Transposição

Na rede de computadores de uma organização pública brasileira com diversos ativos, como, por exemplo, switches, roteadores, firewalls, estações de trabalho, hosts servidores de aplicação web, servidores de bancos de dados, é comum a ocorrência de ataques e de outros incidentes que comprometem a segurança de seus sistemas. Nessa organização, a definição de políticas e metodologias adequadas para se lidar com esse tipo de problema cabe ao departamento de TI.

A partir da situação apresentada acima, julgue os itens de 167 a 180, relativos à segurança da informação.

Se, na rede de computadores da organização citada, para garantir maior confidencialidade na troca de dados entre duas de suas máquinas, seus administradores empregarem a técnica conhecida como cifra de transposição para cifrar determinado conjunto de mensagens, então, nessas duas máquinas, devem ser utilizadas chaves simétricas.

Provas

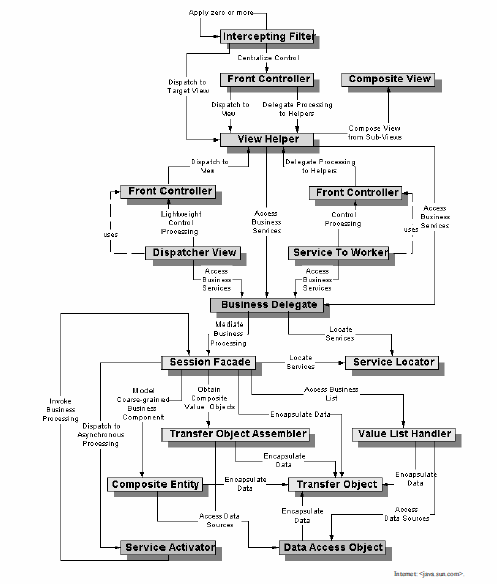

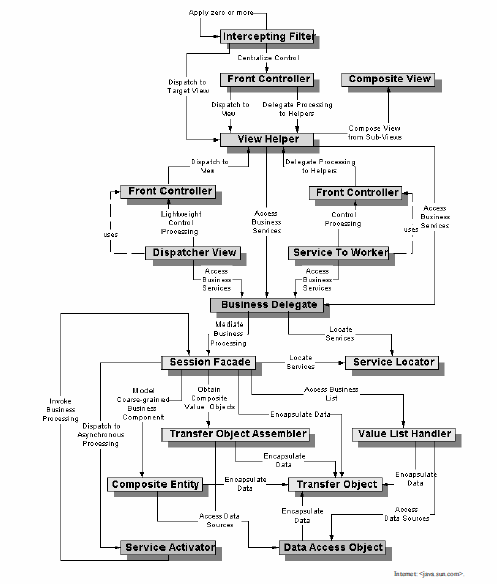

A figura acima apresenta um conjunto de padrões de desenho utilizados durante a implementação de alguns módulos do CMS. Com base nessas informações, julgue os itens de 144 a 150, relativos aos conceitos da arquitetura J2EE.

Considere que, durante a instalação de diversos módulos de software correspondentes ao build do CMS mencionado, usando-se a plataforma J2EE, o responsável pela administração do servidor de aplicações tenha necessitado configurar o gerenciador de transações do servidor de aplicações em conformidade com a API JTA, bem como configurar resource adapters através da API JMX, obtendo pleno sucesso no funcionamento do gerenciador e dos adaptadores indicados. Nesse caso, é correto afirmar que o código de gerenciadores de protocolos de two phase commit deverá estar ativado no servidor de aplicações e que parâmetros dos resource adapters serão expostos ao administrador na forma de Mbeans (Managed Beans).

Provas

A figura acima apresenta um conjunto de padrões de desenho utilizados durante a implementação de alguns módulos do CMS. Com base nessas informações, julgue os itens de 144 a 150, relativos aos conceitos da arquitetura J2EE.

Considere que, na arquitetura de CMS, seja necessária a implantação de um sistema de alta disponibilidade, baseado em clusters de servidores de aplicação onde ocorre balanceamento de carga na camada de negócios. Nessa situação, a lógica do sistema de balanceamento de carga, se implementada dentro do próprio CMS, estaria mais bem localizada, considerando-se os elementos apresentados na figura, dentro do elemento que adere ao padrão Business Delegate.

Provas

Caderno Container