Foram encontradas 586 questões.

Considere a seguinte cadeia de caracteres (string):

"Obterei nota máxima nesta prova"

Comparando as representações dessa cadeia nos padrões ISO- 8859-1 (Latin-1) e UTF-8, é correto afirmar que:

"Obterei nota máxima nesta prova"

Comparando as representações dessa cadeia nos padrões ISO- 8859-1 (Latin-1) e UTF-8, é correto afirmar que:

Provas

Questão presente nas seguintes provas

- Fundamentos de ProgramaçãoAlgoritmosConstrução de Algoritmos

- Fundamentos de ProgramaçãoEstruturas de Repetição

- Fundamentos de ProgramaçãoLógica de Programação

Considere a função seguinte, codificada na linguagem de programação C:

int F (int a, int b)

{

while (a > 0 && b > 0)

{

if (a > b)

a = a – b;

else

b = b – a;

}

return a + b;

}

Na execução da função F, o maior número de iterações ocorre com a chamada:

int F (int a, int b)

{

while (a > 0 && b > 0)

{

if (a > b)

a = a – b;

else

b = b – a;

}

return a + b;

}

Na execução da função F, o maior número de iterações ocorre com a chamada:

Provas

Questão presente nas seguintes provas

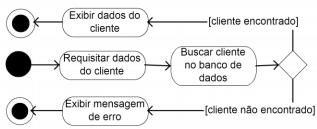

Analise o diagrama UML mostrado na figura, representando o fluxo de trabalho para requisição de dados de clientes.

A figura mostra o diagrama:

A figura mostra o diagrama:

Provas

Questão presente nas seguintes provas

Certa cadeia de caracteres (string) não vazia tem comprimento X e contém uma frase em português constituída apenas por letras (acentuadas ou não), dígitos e os sinais comuns de pontuação. Se codificada segundo o padrão ISO-8859-1 (Latin-1), esta cadeia requer X bytes para sua representação; se codificada em UTF-8, são necessários X+1 bytes, ou seja, um byte a mais em relação à representação ISO-8859-1. É correto afirmar que o byte adicional:

Provas

Questão presente nas seguintes provas

A função XOR a seguir, codificada na linguagem de programação C, calcula um byte de verificação para um dado pacote de tam bytes:

typedef unsigned char uchar;

uchar XOR (uchar pacote[ ], int tam)

{ int i; uchar b = 0;

for (i = 0; i < tam; i++) b = b ^ pacote[i]; /* ^ é OU EXCLUSIVO */

return b; }

Um pacote de dois bytes, sendo o primeiro deles 2F (em hexadecimal), é submetido à função XOR, que produz o byte FF como resultado. Logo, o segundo byte do pacote é:

typedef unsigned char uchar;

uchar XOR (uchar pacote[ ], int tam)

{ int i; uchar b = 0;

for (i = 0; i < tam; i++) b = b ^ pacote[i]; /* ^ é OU EXCLUSIVO */

return b; }

Um pacote de dois bytes, sendo o primeiro deles 2F (em hexadecimal), é submetido à função XOR, que produz o byte FF como resultado. Logo, o segundo byte do pacote é:

Provas

Questão presente nas seguintes provas

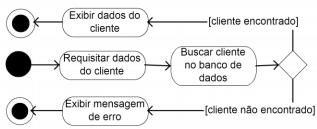

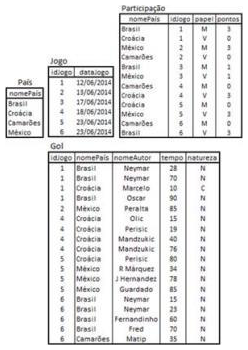

Em algumas das questões que seguem desta disciplina, o banco de dados simplificado, denominado COPA_BD, será utilizado como referência.

Descrição do banco de dados COPA_BD

O banco de dados armazena informações sobre os jogos de um grupo de países na fase de classificação da Copa do Mundo, na qual os times jogam entre si. É constituído por quatro tabelas, cujos atributos e instâncias são as que seguem.

Observações:

Cada registro na tabela Participação representa um dos times que participaram de um determinado jogo, no papel de mandante ou visitante, juntamente com o número de pontos obtidos no jogo (um gol pode ser normal ou contra); Cada registro na tabela Gol representa um gol, contra ou a favor, feito pelo jogador no tempo indicado; Chaves primárias, candidatas e estrangeiras ainda não foram estabelecidas.

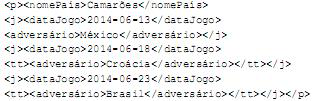

Analise o seguinte trecho de um documento XML. Descrição do banco de dados COPA_BD

O banco de dados armazena informações sobre os jogos de um grupo de países na fase de classificação da Copa do Mundo, na qual os times jogam entre si. É constituído por quatro tabelas, cujos atributos e instâncias são as que seguem.

Observações:

Cada registro na tabela Participação representa um dos times que participaram de um determinado jogo, no papel de mandante ou visitante, juntamente com o número de pontos obtidos no jogo (um gol pode ser normal ou contra); Cada registro na tabela Gol representa um gol, contra ou a favor, feito pelo jogador no tempo indicado; Chaves primárias, candidatas e estrangeiras ainda não foram estabelecidas.

Considerando o banco de dados de referência COPA_BD, é correto concluir que esse trecho:

Provas

Questão presente nas seguintes provas

864736

Ano: 2014

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: TJ-GO

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: TJ-GO

Provas:

Na codificação binária das mensagens de um certo protocolo, o padrão BIG ENDIAN é utilizado para representar inteiros de 32 bits. Isso significa que o inteiro 257 será representado pela seguinte sequência de bytes:

Provas

Questão presente nas seguintes provas

864735

Ano: 2014

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: TJ-GO

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: TJ-GO

Provas:

Um número inteiro x de 16 bits é representado em complemento a dois por FFF0, em hexadecimal. O valor de –x é:

Provas

Questão presente nas seguintes provas

864734

Ano: 2014

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: TJ-GO

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: TJ-GO

Provas:

Epaminondas e Heráclito disputam quem possui o melhor computador pessoal. Epaminondas alega que a UCP (unidade central de processamento) de seu computador é capaz de endereçar 4 GBytes de memória. Heráclito retruca que a largura do barramento de endereços da UCP de seu computador é de 64 bits. Pode-se concluir, a partir dessas informações, que:

Provas

Questão presente nas seguintes provas

864733

Ano: 2014

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: TJ-GO

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: FGV

Orgão: TJ-GO

Provas:

Analise os seguintes tipos de interação entre servidores e/ou dispositivos de armazenagem de dados.

I. Server to storage: modelo tradicional de interação, onde um ou mais servidores acessam dados armazenados em dispositivos a eles conectados.

II. Server to server: modelo de interação para troca de dados entre servidores, usualmente em grandes volumes.

III. Storage to storage: movimentação de dados sem intervenção de servidores, como uma operação de backup, por exemplo.

A tecnologia de armazenagem SAN é capaz de operar:

I. Server to storage: modelo tradicional de interação, onde um ou mais servidores acessam dados armazenados em dispositivos a eles conectados.

II. Server to server: modelo de interação para troca de dados entre servidores, usualmente em grandes volumes.

III. Storage to storage: movimentação de dados sem intervenção de servidores, como uma operação de backup, por exemplo.

A tecnologia de armazenagem SAN é capaz de operar:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container