Foram encontradas 440 questões.

Com o objetivo de assessorar o Conselho Nacional de Justiça

(CNJ) nas atividades que tangem à segurança da informação, o

Poder Judiciário instituiu o Comitê Gestor de Segurança da

Informação do Poder Judiciário (CGSI-PJ). Christina é a presidente

do CNJ e deve efetuar a indicação dos integrantes do CGSI-PJ. Os

integrantes devem ter conhecimento técnico na área de

segurança da informação e podem se reunir em caráter ordinário

e extraordinário.

As indicações de Christina podem ser:

As indicações de Christina podem ser:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

A empresa Progseg foi contratada via processo licitatório para a

modernização das aplicações utilizadas no Tribunal de Justiça do

Rio Grande do Norte. Aurélio, chefe do Departamento de

Tecnologia, conduzirá junto à empresa o retrofit, que terá como

foco a melhoria na segurança dos sistemas.

Os requisitos mandatórios dessa modernização são:

- Assegurar que informações privadas e confidenciais não estejam disponíveis nem sejam reveladas para indivíduos não autorizados; e - Verificar que os usuários são quem dizem ser. O requisito desejável dessa modernização é: - Ser capaz de associar uma violação de segurança a uma parte responsável.

Com base nos requisitos citados, a Progseg deverá implementar, respectivamente:

Os requisitos mandatórios dessa modernização são:

- Assegurar que informações privadas e confidenciais não estejam disponíveis nem sejam reveladas para indivíduos não autorizados; e - Verificar que os usuários são quem dizem ser. O requisito desejável dessa modernização é: - Ser capaz de associar uma violação de segurança a uma parte responsável.

Com base nos requisitos citados, a Progseg deverá implementar, respectivamente:

Provas

Questão presente nas seguintes provas

Amanda trabalha no controle de autenticação de dados do

Tribunal de Justiça do Rio Grande do Norte e precisa identificar o

modelo de distribuição de chave pública que já vem sendo

utilizado. Amanda identificou um ponto único de contato que

possui conhecimento de todas as chaves privadas, item que pode

se tornar um gargalo nas comunicações. Cada integrante da rede

sabe a chave pública para se comunicar com esse ponto

centralizado.

Ao término dessas verificações, Amanda constatou que a forma de distribuição de chave pública é:

Ao término dessas verificações, Amanda constatou que a forma de distribuição de chave pública é:

Provas

Questão presente nas seguintes provas

O analista de suporte Carlos é responsável por administrar o

servidor de autenticação Keycloak da PGM de Niterói. A equipe

de analistas de sistemas da PGM de Niterói solicitou a Carlos a

inclusão de um atributo customizado, de valor fixo, no token de

acesso retornado pelo Keycloak para o client pgm-app01.

Para atender a essa solicitação, Carlos deve adicionar à configuração do client pgm-app01, no Keycloak, um novo:

Para atender a essa solicitação, Carlos deve adicionar à configuração do client pgm-app01, no Keycloak, um novo:

Provas

Questão presente nas seguintes provas

A analista Joana é responsável pela administração do servidor

RLServ, que executa o RHEL 8 (Red Hat Enterprise Linux). Joana

verifica periodicamente, de forma proativa, se as tentativas de

login no RLServ, tanto locais quanto remotas, estão coerentes

com os usuários sabidamente atendidos pelo RLServ. Para efetuar

esta verificação, Joana consulta o log de autenticações gerado

pelo serviço Rsyslog.

Logo, Joana consulta o log de autenticações disponível no RHEL, por padrão, no caminho /var/log/:

Logo, Joana consulta o log de autenticações disponível no RHEL, por padrão, no caminho /var/log/:

Provas

Questão presente nas seguintes provas

De acordo com a estrutura hierárquica de confiança da ICP-Brasil

– Infraestrutura de Chaves Públicas Brasileira, a entidade que

fornece serviços de armazenamento de chaves privadas para

usuários finais é o(a):

Provas

Questão presente nas seguintes provas

Uma empresa de seguros de vida sempre fiscaliza a execução dos

reparos em seus equipamentos endpoint realizados pela equipe

de manutenção a fim de assegurar a disponibilidade, a

integridade e a confidencialidade das informações neles

armazenadas.

De acordo com a ABNT ISO IEC 27001, o controle de segurança da informação implementado pela empresa é o:

De acordo com a ABNT ISO IEC 27001, o controle de segurança da informação implementado pela empresa é o:

Provas

Questão presente nas seguintes provas

Guilherme trabalha no setor de contratos e licitações do Tribunal

de Justiça do Rio Grande do Norte e precisa efetuar uma

contratação de uma solução de tecnologia da informação

seguindo as normas da Resolução CNJ nº 182/2013, que dispõe

diretrizes sobre essas contratações pelos órgãos submetidos ao

controle administrativo e financeiro do Conselho Nacional de

Justiça (CNJ). Guilherme está elaborando um documento que

detalha a necessidade da área que requer a solução de

Tecnologia da Informação a ser contratada.

Guilherme está elaborando:

Guilherme está elaborando:

Provas

Questão presente nas seguintes provas

O Tribunal de Justiça do Rio Grande do Norte, por meio do

Departamento de Tecnologia, está implementando a Plataforma

Digital do Poder Judiciário (PDPJ-Br) para auxiliar o trabalho de

seus servidores públicos. Essa Plataforma tem como objetivo

integrar e consolidar todos os sistemas eletrônicos do Judiciário

brasileiro em um ambiente unificado. O Departamento de

Tecnologia recebeu uma cópia da Resolução CNJ nº 335/2020,

que institui essa política pública de Governança e Gestão de

processos judiciais eletrônicos.

Dentre as opções abaixo, o Departamento de Tecnologia deverá implementar:

Dentre as opções abaixo, o Departamento de Tecnologia deverá implementar:

Provas

Questão presente nas seguintes provas

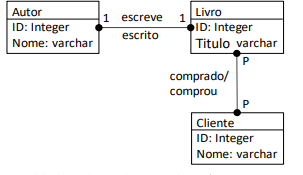

Observe o seguinte Modelo Entidade Relacionamento a seguir.

O modelo ilustrado atende a regra de negócio:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container