Foram encontradas 429 questões.

Segundo Fernandes e Abreu (2014), vários são os motivos para a Governança de TI (Tecnologia da Informação) e, entre eles, podem ser citados: TI como prestadora de serviços, Integração Tecnológica, Ambiente de Negócios, Dependência do Negócio em relação à TI, Segurança da Informação, Marcos de Regulação etc.

Ainda, de acordo com o IT Governance Institute (2007b), “a governança de TI é de responsabilidade da alta administração (incluindo diretores e executivos), na liderança, nas estruturas organizacionais e nos processos que garantem que a TI da empresa sustente e estenda as estratégias e os objetivos da organização”.

Vários são os modelos de melhores práticas que podem ser implementados para uma melhor Governança da TI, e dois desses modelos se destacam no mercado: ITIL e COBIT.

ITIL é a sigla de Information Technology Infrastructure Library e significa Biblioteca de Infraestrutura de Tecnologia da Informação, e surgiu a partir da década de 80 com o nome de GITIM (Government Information Technology Infrastructure Method) ou Método de Governo de Infraestrutura de Tecnologia da Informação. Em 1989 o GITIM foi renomeado para ITIL, daí surgiu, então, o ITIL V1, que era composto por 31 livros. Depois de algumas revisões o ITIL chegou à versão 3, no ano de 2011, denominado ITIL V3 edição 2011, composto por cinco livros, baseados em serviços, e não é uma regra obrigatória a ser seguida, mas um conjunto de recomendações baseadas em boas práticas de Gerenciamento de Serviços de TI.

O COBIT (Control Objectives for Information and Related Technology) ou Modelo Corporativo para Governança e Gestão de TI da Organização foi criado em 1994 pela ISACF (Information Audit and Control Foundation). Em 1998 foi publicada a segunda edição e a terceira em 2000 pelo IT Governance Institute (ITGI), órgão ligado à ISACA, com o objetivo de promover um melhor entendimento e a adoção dos princípios de Governança de TI. O COBIT está na versão 5, lançado em 2012, e é composto por 5 domínios, com 37 processos, divididos em Governança e Gerenciamento.

Um dos domínios do COBIT é construir, adquirir e implementar; e possui 10 processos. São considerados alguns desses processos, EXCETO:

Provas

- COBITCOBIT v5

- Governança de TIObjetivos da Governança de TI

- Governança de TIPlanejamento EstratégicoAlinhamento Estratégico entre TI e Negócios

- Governança de TIPrincípios do Governo Digital

Provas

Provas

Provas

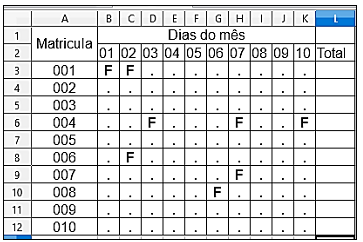

Analise a seguinte planilha, construída com o LibreOffice Calc, versão 5.4.2.2, Configuração Local, Idioma Padrão-Português.

Na célula L3, sabe-se que o usuário digitou a seguinte fórmula: =CONT.SE($B$3:$K$3;"F"), clicou e a arrastou até a célula L12. Assinale, a seguir, o valor que aparecerá na célula L10.

Provas

Provas

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Provas

- Conceitos BásicosPrincípiosIntegridade

- Controle de AcessoModelos de Controle de Acesso

- Controle de AcessoControle de Acesso Lógico

Provas

- Controle de AcessoControle de Acesso Lógico

- GestãoPolíticas de Segurança de InformaçãoBoas Práticas em Segurança da Informação

A política de segurança de uma organização deve definir as ações que sejam aceitáveis e não aceitáveis. Ela pode criar os próprios padrões, baseados em padrões já desenvolvidos ou mesmo que sejam endossados por agências ou companhias de padronização. Um dos quesitos da política de segurança são os níveis de permissão atribuídos. Isso irá depender da política de segurança adotada na organização, e é importante combinar o nível de permissão exigido na organização com a estrutura de segurança disponível também. Existem quatro níveis de permissão mais comuns. Dois desses níveis possuem as seguintes definições:

• O que não for especificamente proibido é permitido.

• Há uma lista razoável de permissões: tudo o que não constar da lista é proibido.

Assinale a alternativa que apresenta esses dois níveis, respectivamente.

Provas

Caderno Container