Foram encontradas 729 questões.

Cria uma série de canais exclusivos em que os dados do computador de origem são recebidos somente pela máquina destino. Com isso, a rede não fica congestionada com o fluxo de informações e é possível estabelecer uma série de conexões paralelas.

Além de estabelecer a comunicação entre duas máquinas, esses dispositivos também possuem a capacidade de escolher a melhor rota que a informação deve seguir até seu destino. Com isso, a velocidade de transferência é maior e a perda de dados durante a transmissão diminui consideravelmente.

Os textos acima descrevem, correta e respectivamente,Provas

1. Rajadas de tráfego FTP podem congestionar o roteador e fazer com que pacotes de áudio sejam perdidos. Deseja-se dar prioridade ao áudio sobre o FTP.

2. Pode acontecer áudio enviando pacotes em uma taxa superior a 1Mbps e isso deve ser coibido.

3. Deve-se alocar uma porção da taxa de transmissão a cada fluxo de aplicação. Pode-se produzir um uso ineficiente da banda se um dos fluxos não usa toda a sua alocação e isso deve ser evitado. 4. Não deve ser aceito tráfego além da capacidade do enlace.

Para permitir que as 4 restrições acima sejam respeitadas na aplicação, as seguintes técnicas ou princípios associados à QoS devem ser:

a. Aplicar um processo de controle de admissão de chamada; assim, a aplicação declara a necessidade do seu fluxo e a rede pode bloquear a chamada se a necessidade não puder ser satisfeita.

b. Fornecer proteção (isolação) para uma classe em relação às demais. Exige mecanismos de policiamento para assegurar que as fontes aderem aos seus requisitos de banda passante. Marcação e policiamento precisam ser feitos nas bordas da rede.

c. Fazer a marcação dos pacotes para permitir ao roteador distinguir entre diferentes classes de fluxos, assim como novas regras de roteamento permitem tratar os pacotes de forma diferenciada.

d. Realizar a otimização de recursos, pois, embora se forneça isolação, é necessário usá-los da forma mais eficiente possível.

As soluções para as restrições de 1 a 4 são corretamente apresentadas em

Provas

no qual uma tarefa é dividida entre vários computadores, de forma que computadores distintos processem um subconjunto de processos. Uma rede deve ser capaz de atender 3 critérios importantes:

no qual uma tarefa é dividida entre vários computadores, de forma que computadores distintos processem um subconjunto de processos. Uma rede deve ser capaz de atender 3 critérios importantes: - desempenho: depende de uma série de fatores, como o número de usuários, os tipos e meios de transmissão, capacidade do hardware e eficiência do software. Geralmente é avaliado por duas métricas de rede:

e atraso (delay).

e atraso (delay). -

é medida pela precisão da entrega, pela frequência de falhas, pelo tempo que um link leva para se recuperar de uma falha e pela robustez da rede em caso de uma catástrofe.

é medida pela precisão da entrega, pela frequência de falhas, pelo tempo que um link leva para se recuperar de uma falha e pela robustez da rede em caso de uma catástrofe. -

envolve questões como proteção ao acesso de dados não autorizado, proteção dos dados contra danos e implementação de políticas e procedimentos para a recuperação de violações e perdas de dados.

envolve questões como proteção ao acesso de dados não autorizado, proteção dos dados contra danos e implementação de políticas e procedimentos para a recuperação de violações e perdas de dados. As lacunas são correta e respectivamente preenchidas com:

Provas

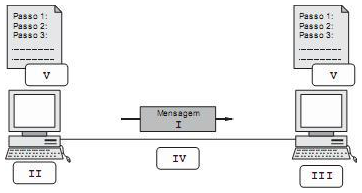

I. Mensagem: é a informação a ser transmitida. Pode ser constituída de texto, números, figuras, áudio e vídeo ou qualquer combinação desses.

II. Dispositivo que envia a mensagem de dados. Pode ser um computador, uma estação de trabalho, um telefone, uma câmera de vídeo etc.

III. Dispositivo que recebe a mensagem. Pode ser um computador, uma estação de trabalho, um telefone, uma câmera de vídeo etc.

IV. Caminho físico por onde viaja uma mensagem da origem ao destino.

V. Conjunto de regras que governa a comunicação de dados. Representa um acordo entre os dispositivos que se comunicam.

Os componentes numerados II, III, IV e V são:

Provas

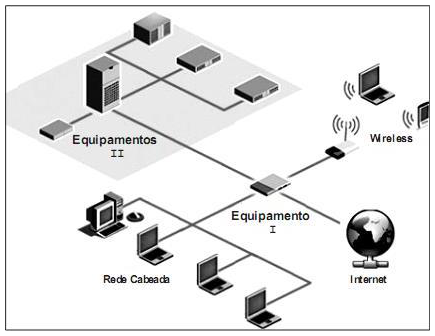

O equipamento I, os equipamentos II, uma tecnologia para a rede LAN cabeada e uma tecnologia ou padrão para a rede LAN wireless são, correta e respectivamente,

Provas

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

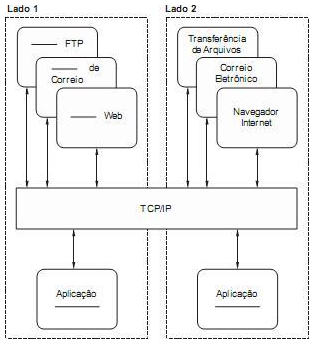

I. O protocolo mais utilizado é o HTTPS. Este protocolo utiliza os serviços do TCP na porta 80. Funciona como uma combinação dos protocolos FTP e SNMP, pois permite a transferência de arquivos e usa serviços FTP. O HTTPS permite o uso de servidores proxy.

II. Um servidor proxy mantém cópias das respostas e solicitações recém-transmitidas. Ao receber uma solicitação, verifica seu cache. Se a resposta não estiver armazenada no cache, retransmite a solicitação para o servidor web cor- respondente. Respostas que chegam dos servidores web são enviadas para o servidor proxy e armazenadas para futuras solicitações de outros clientes.

III. A transferência efetiva de e-mails é realizada por meio de agentes de transferência de mensagens (MTAs - Message Transfer Agents). Para enviar e-mails, um sistema de correio eletrônico utiliza um cliente MTA e, para receber, um servidor MTA. O protocolo que define os procedimentos de comunicação entre um cliente e um servidor MTA é o SMTP. O serviço SMTP é instalado por padrão com o serviço POP3 para fornecer serviços de e-mail completos.

Está correto o que se afirma APENAS em

Provas

Considere as características dos cabos de fibras óticas abaixo.

| I |

|---|

| Permite o uso de apenas um sinal de luz pela fibra. |

| Dimensões menores que os outros tipos de fibras. |

| Maior banda passante por ter menor dispersão. |

| Geralmente é usado laser como fonte de geração de sinal. |

| II |

|---|

| Permite o uso de fontes luminosas de baixa ocorrência tais como LED (mais baratas). |

| Diâmetros grandes facilitam o acoplamento de fontes luminosas e requerem pouca precisão nos conectores. |

| Muito usado para curtas distâncias pelo preço e facilidade de implementação pois apresenta maior perda a longas distâncias. |

Os tipos de fibra ótica apresentados nos itens I e II, são, respectivamente,

Provas

Provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Coaxial

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

Provas

O tipo de ataque descrito acima é conhecido como;

Provas

Caderno Container