Foram encontradas 729 questões.

Na ABNT ISO/IEC 12207:2009 os processos estão agrupados. Dentre os processos contextuais do sistema constam os Processos Contratuais, os Processos Organizacionais Capacitadores de Projeto, os Processos de Projeto e os Processos

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoCSRF: Cross-Site Request Forgery

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoSQL Injection

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoXSS: Cross-Site-Scripting

Considere as seguintes descrições dos ataques que podem ser realizados por meio da internet:

I. Ocorrem quando dados não confiáveis são enviados para um interpretador como parte de um comando ou consulta SQL. Os dados manipulados pelo atacante podem iludir o interpretador para que este execute comandos indesejados ou permita o acesso a dados não autorizados.

II. Ocorrem sempre que uma aplicação recebe dados não confiáveis e os envia ao navegador sem validação ou filtro adequados. Esse tipo de ataque permite aos atacantes executarem scripts no navegador da vítima que podem “sequestrar” sessões do usuário, desfigurar sites ou redirecionar o usuário para sites maliciosos.

III. Força a vítima, que possui uma sessão ativa em um navegador, a enviar uma requisição HTTP forjada, incluindo o cookie da sessão da vítima e qualquer outra informação de autenticação incluída na sessão, a uma aplicação web vulnerável. Esta falha permite ao atacante forçar o navegador da vítima a criar requisições que a aplicação vulnerável aceite como requisições legítimas realizadas pela vítima.

As descrições I, II e III correspondem, respectivamente, a ataques

I. Ocorrem quando dados não confiáveis são enviados para um interpretador como parte de um comando ou consulta SQL. Os dados manipulados pelo atacante podem iludir o interpretador para que este execute comandos indesejados ou permita o acesso a dados não autorizados.

II. Ocorrem sempre que uma aplicação recebe dados não confiáveis e os envia ao navegador sem validação ou filtro adequados. Esse tipo de ataque permite aos atacantes executarem scripts no navegador da vítima que podem “sequestrar” sessões do usuário, desfigurar sites ou redirecionar o usuário para sites maliciosos.

III. Força a vítima, que possui uma sessão ativa em um navegador, a enviar uma requisição HTTP forjada, incluindo o cookie da sessão da vítima e qualquer outra informação de autenticação incluída na sessão, a uma aplicação web vulnerável. Esta falha permite ao atacante forçar o navegador da vítima a criar requisições que a aplicação vulnerável aceite como requisições legítimas realizadas pela vítima.

As descrições I, II e III correspondem, respectivamente, a ataques

Provas

Questão presente nas seguintes provas

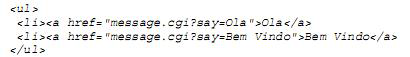

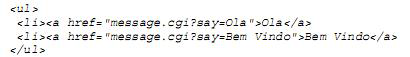

Considere o exemplo escrito em HTML:

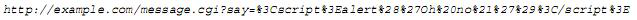

Se a mensagem for simplesmente exibida ao usuário sem efetuar a validação (escaping), a seguinte URL poderia ser criada:

Causando um problema de vulnerabilidade conhecido como

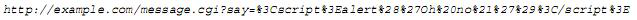

Se a mensagem for simplesmente exibida ao usuário sem efetuar a validação (escaping), a seguinte URL poderia ser criada:

Causando um problema de vulnerabilidade conhecido como

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaVulnerabilidade

- Ataques e Golpes e AmeaçasAtaques à Redes sem Fio

Uma das técnicas de ataque sobre WEP se apoia no fato de que muitos sistemas operacionais têm implementações sem fio que se conectam automaticamente a redes a que foram conectados em momentos anteriores. O ataque tira vantagem deste fato ouvindo o tráfego sem fio e identificando redes nas quais o cliente sem fio está tentando se conectar. O atacante então configura um honeypot ou soft access point, um ponto de acesso sem fio falso com o mesmo SSID que o ponto de acesso ao qual o cliente está tentando se conectar, concebido para atrair as transmissões da vítima.

O ataque descrito é conhecido como

O ataque descrito é conhecido como

Provas

Questão presente nas seguintes provas

A partir da avaliação de impacto sobre os pilares confidencialidade, integridade e disponibilidade de informações, aconselha-se que sejam estabelecidos os níveis de segurança requeridos para as aplicações na forma de objetivos de segurança. Estes objetivos podem ser classificados em Gerenciais, Operacionais, Técnicos e Ambientais. Considere os objetivos apresentados a seguir:

I. Criar, proteger e reter os registros dos eventos de segurança ou de uso indevido. Garantir que indivíduos sejam responsabilizados por suas ações.

II. Proteger mídias (em papel ou digitais) referentes aos sistemas da informação ou dados sensíveis, fornecendo o apropriado controle de acesso, além de garantir o descarte apropriado destas mídias.

III. Identificar usuários, processos ou dispositivos e verificar (autenticar) suas identidades como pré-requisito para permitir seus acessos nos sistemas.

IV. Estabelecer, manter e implementar controles para assegurar a perenidade dos serviços, ou atender a critérios mínimos de disponibilidade.

V. Desenvolver, documentar, atualizar e implantar políticas de segurança, para evitar o vazamento de informações, paradas não programadas ou alterações indevidas em dados e processos.

São objetivos Gerenciais o que consta APENAS em

I. Criar, proteger e reter os registros dos eventos de segurança ou de uso indevido. Garantir que indivíduos sejam responsabilizados por suas ações.

II. Proteger mídias (em papel ou digitais) referentes aos sistemas da informação ou dados sensíveis, fornecendo o apropriado controle de acesso, além de garantir o descarte apropriado destas mídias.

III. Identificar usuários, processos ou dispositivos e verificar (autenticar) suas identidades como pré-requisito para permitir seus acessos nos sistemas.

IV. Estabelecer, manter e implementar controles para assegurar a perenidade dos serviços, ou atender a critérios mínimos de disponibilidade.

V. Desenvolver, documentar, atualizar e implantar políticas de segurança, para evitar o vazamento de informações, paradas não programadas ou alterações indevidas em dados e processos.

São objetivos Gerenciais o que consta APENAS em

Provas

Questão presente nas seguintes provas

- GestãoGestão de Continuidade de NegóciosPlanos de Contingência

- GestãoGestão de Continuidade de NegóciosPCN: Plano de Continuidade de Negócios

- GestãoGestão de Continuidade de NegóciosRecuperação de Desastres

Os responsáveis pela Segurança da Informação do TRF da 3a Região foram encarregados de produzir dois documentos:

1. Documenta procedimentos de gerenciamento, desenhados para manter ou recuperar operações de negócio, incluindo operações de computadores, no caso de eventuais emergências, desastres ou falhas de sistemas. É elaborado para situações em que exista perda de recursos, porém, esses recursos podem ser recuperados de uma forma menos traumática.

2. Documenta uma série de instruções ou procedimentos pré-determinados que descrevam como as funções de negócios da organização serão sustentadas durante e após uma interrupção significante. É elaborado para possibilitar que a organização funcione em um nível aceitável para sua sobrevivência e absorva possíveis impactos financeiros, operacionais e de imagem.

Os documentos 1 e 2 são, respectivamente,

1. Documenta procedimentos de gerenciamento, desenhados para manter ou recuperar operações de negócio, incluindo operações de computadores, no caso de eventuais emergências, desastres ou falhas de sistemas. É elaborado para situações em que exista perda de recursos, porém, esses recursos podem ser recuperados de uma forma menos traumática.

2. Documenta uma série de instruções ou procedimentos pré-determinados que descrevam como as funções de negócios da organização serão sustentadas durante e após uma interrupção significante. É elaborado para possibilitar que a organização funcione em um nível aceitável para sua sobrevivência e absorva possíveis impactos financeiros, operacionais e de imagem.

Os documentos 1 e 2 são, respectivamente,

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasSession Hijacking

- AAA: Autenticação, Autorização e AuditoriaFalhas de Autenticação e Gerenciamento de Sessão

Uma aplicação de reservas de passagens aéreas suporta reescrita de URL. Nesta aplicação, um usuário autenticado do site envia um e-mail do link a seguir para que seus amigos saibam que ele efetuou a compra.

http://abc.com/sale/saleitems;jsessionid=2P0OC2JSNDLPSKHCJUN2JV?dest=Tokio

Isso favorece principalmente um ataque de

http://abc.com/sale/saleitems;jsessionid=2P0OC2JSNDLPSKHCJUN2JV?dest=Tokio

Isso favorece principalmente um ataque de

Provas

Questão presente nas seguintes provas

O TRF da 3a Região necessita que seus sistemas sejam monitorados e eventos de segurança da informação sejam registrados. Com relação a esses registros, é correto afirmar que

Provas

Questão presente nas seguintes provas

Considere que Bob escolheu os números primos p=7 e q=11 e selecionou um número primo e=5. Alice quer enviar para Bob um texto claro M=4. Usando a chave pública de Bob e, Alice encripta a mensagem utilizando o RSA. O valor do texto cifrado será ;

Provas

Questão presente nas seguintes provas

Kerberos é um protocolo de autenticação e uma suíte de softwares que implementa esse protocolo. É correto afirmar que;

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container