Foram encontradas 464 questões.

I. tem como objetivo entregar aos clientes e usuários os níveis de serviço acordados e gerenciar as aplicações, tecnologia e infraestrutura que suportam a entrega do serviço. Este é o único estágio em que os serviços efetivamente entregam valor ao cliente, uma vez que para o cliente o valor está no serviço de TI em produção.

II. possui como processo o Gerenciamento de Mudanças, cujo objetivo é assegurar que mudanças sejam feitas de forma controlada e sejam avaliadas, priorizadas, planejadas, testadas, implantadas e documentadas.

III. possui como processo o Gerenciamento de Incidentes, cujo propósito é restaurar o serviço ao normal o mais rápido possível, além de minimizar o impacto dos incidentes no negócio.

IV. tem como função a Central de Serviços ( Service Desk ), uma unidade funcional que trabalha como ponto único de contato para usuários dos serviços no dia a dia. Esta unidade tem como foco principal restabelecer o serviço ao normal o mais rápido possível.

Está correto o que consta APENAS em

Provas

Questão presente nas seguintes provas

Provas

Questão presente nas seguintes provas

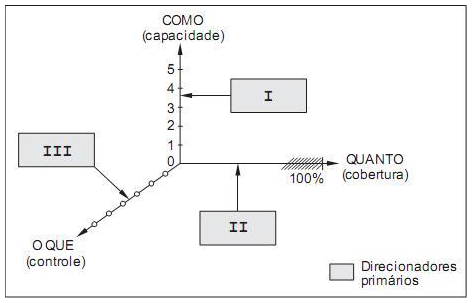

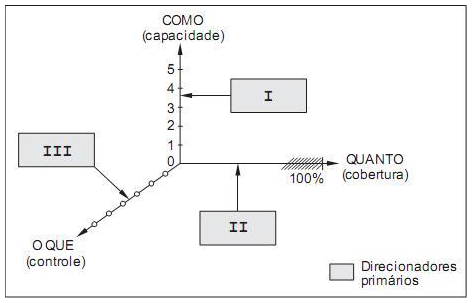

O modelo de maturidade é uma forma de medir o quanto os processos de gerenciamento são capazes de medir a maturidade de uma empresa em relação ao estabelecimento e performance dos controles internos. Capacidade, cobertura e controle são as dimensões do processo de maturidade do CobiT 4.1, como ilustrado na figura abaixo.

Os direcionadores primários relativos às dimensões do processo de maturidade representados nas caixas I, II e III são, respectivamente:

Os direcionadores primários relativos às dimensões do processo de maturidade representados nas caixas I, II e III são, respectivamente:

Provas

Questão presente nas seguintes provas

Considere a figura abaixo.

Em relação aos detalhes mostrados na figura acima, é correto afirmar que

Em relação aos detalhes mostrados na figura acima, é correto afirmar que

Provas

Questão presente nas seguintes provas

- GestãoGestão de Continuidade de NegóciosBIA: Análise de Impacto nos Negócios

- GestãoGestão de Continuidade de NegóciosPCN: Plano de Continuidade de Negócios

- GestãoGestão de Continuidade de NegóciosRecuperação de Desastres

O PCN - Plano de Continuidade de Negócios deve ser planejado antes da ocorrência de desastres, de forma a diminuir ou mitigar o impacto causado pelos mesmos. Desastres se referem a qualquer situação que afeta os processos estratégicos considerados críticos para o funcionamento de uma organização. Ao criar o PCN, as variáveis ETIPI devem ser devidamente consideradas. ETIPI se refere a

Provas

Questão presente nas seguintes provas

Luiza trabalha em uma empresa com 500 funcionários. A empresa tem centenas de computadores com placas de rede conectando - os. A empresa também tem uma ou mais conexões de alta velocidade com a internet. Luiza foi contratada para evitar que um hacker possa sondar esses computadores, tentar estabelecer conexões FTP com eles, fazer conexões telnet e assim por diante. Ainda, se um funcionário cometer um erro e deixar uma vulnerabilidade na segurança, Luiza deve evitar que os hackers possam chegar nessa máquina e explorar essa fraqueza.

Para evitar esta situação de risco, Luiza deve instalar na rede um

Para evitar esta situação de risco, Luiza deve instalar na rede um

Provas

Questão presente nas seguintes provas

O trecho a seguir descreve uma parte do processo de geração de assinatura digital e troca de mensagens assinadas digitalmente:O primeiro passo no processo de assinatura digital de um documento eletrônico é a aplicação da........ que fornece uma sequência única para cada documento conhecida como ........ No passo seguinte essa sequência única fornecida é codificada com a chave ......... do emissor da mensagem. A consequência disso é a geração de um arquivo eletrônico que representa a assinatura digital dessa pessoa. A partir daí, a assinatura digital gerada é anexada ao material que será enviado eletronicamente, compondo a mensagem ou o documento.As lacunas I, II e III são preenchidas, correta e respectivamente, com:

Provas

Questão presente nas seguintes provas

Trabalha com algoritmos que necessitam de pares de chaves, ou seja, duas chaves diferentes para cifrar e decifrar uma informação. A mensagem codificada com a chave 1 de um par somente poderá ser decodificada pela chave 2 deste mesmo par.O método de criptografia e os nomes das duas chaves referenciadas no texto são, respectivamente, criptografia .

Provas

Questão presente nas seguintes provas

A norma ABNT NBR ISO/IEC 27001:2006 promove a adoção de uma abordagem de processo para estabelecer e implementar, operar, monitorar, analisar criticamente, manter e melhorar o SGSI de uma organização. O modelo PDCA aplicado aos processos do SGSI é assim descrito pela Norma:

Grupo I: - Estabelecer a política, objetivos, processos e procedimentos do SGSI, relevantes para a gestão de riscos e a melhoria da segurança da informação, para produzir resultados de acordo com as políticas e objetivos globais de uma organização.

Grupo II:−Implementar e operar a política, controles, processos e procedimentos do SGSI.

Grupo III: - Avaliar e, quando aplicável, medir o desempenho de um processo frente à política, objetivos e experiência prática do SGSI e apresentar os resultados para a análise crítica pela direção.

Grupo IV: - Executar as ações corretivas e preventivas, com base nos resultados da auditoria interna do SGSI e da análise crítica pela direção ou outra informação pertinente, para alcançar a melhoria contínua do SGSI.

A associação correta dos grupos I, II, III e IV com o ciclo PDCA é apresentada em:

Grupo I: - Estabelecer a política, objetivos, processos e procedimentos do SGSI, relevantes para a gestão de riscos e a melhoria da segurança da informação, para produzir resultados de acordo com as políticas e objetivos globais de uma organização.

Grupo II:−Implementar e operar a política, controles, processos e procedimentos do SGSI.

Grupo III: - Avaliar e, quando aplicável, medir o desempenho de um processo frente à política, objetivos e experiência prática do SGSI e apresentar os resultados para a análise crítica pela direção.

Grupo IV: - Executar as ações corretivas e preventivas, com base nos resultados da auditoria interna do SGSI e da análise crítica pela direção ou outra informação pertinente, para alcançar a melhoria contínua do SGSI.

A associação correta dos grupos I, II, III e IV com o ciclo PDCA é apresentada em:

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

- GestãoSGSIISO 27002

A Norma ISO/IEC 27002:2005 estabelece diretrizes e princípios gerais para iniciar, implementar, manter e melhorar a gestão de segurança da informação em uma organização.A Norma apresenta alguns termos e definições, como os descritos abaixo:

I. forma de gerenciar o risco, incluindo políticas, procedimentos, diretrizes, práticas ou estruturas organizacionais, que podem ser de natureza administrativa, técnica, de gestão ou legal.

II. preservação da confidencialidade, da integridade e da disponibilidade da informação; adicionalmente, outras propriedades, tais como autenticidade, responsabilidade, não repúdio e confiabilidade, podem também estar envolvidas.

III. é indicado por um simples evento ou por uma série de eventos de segurança da informação indesejados ou inesperados, que tenham uma grande probabilidade de comprometer as operações do negócio e ameaçar a segurança da informação.

Os termos referenciados em I, II e III são, respectivamente:

I. forma de gerenciar o risco, incluindo políticas, procedimentos, diretrizes, práticas ou estruturas organizacionais, que podem ser de natureza administrativa, técnica, de gestão ou legal.

II. preservação da confidencialidade, da integridade e da disponibilidade da informação; adicionalmente, outras propriedades, tais como autenticidade, responsabilidade, não repúdio e confiabilidade, podem também estar envolvidas.

III. é indicado por um simples evento ou por uma série de eventos de segurança da informação indesejados ou inesperados, que tenham uma grande probabilidade de comprometer as operações do negócio e ameaçar a segurança da informação.

Os termos referenciados em I, II e III são, respectivamente:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container