Foram encontradas 1.010 questões.

A elaboração de uma política de segurança da informação deve levar em conta aspectos relacionados ao uso dos ativos de informação e aos elementos tecnológicos empregados para materializá-los. Acerca desses aspectos da política de informação, julgue os itens a seguir.

A política de segurança da informação define as regras de acesso remoto à informação, mas a garantia de cumprimento da política deve envolver o uso de recursos tecnológicos.

Provas

A elaboração de uma política de segurança da informação deve levar em conta aspectos relacionados ao uso dos ativos de informação e aos elementos tecnológicos empregados para materializá-los. Acerca desses aspectos da política de informação, julgue os itens a seguir.

A realização de ataques a sistemas computacionais está associada ao uso de ferramentas computacionais. Assim, quanto maiores forem a complexidade e a capacidade de processamento disponível para uma ferramenta utilizada em um ataque, maior será a ameaça representada por esse ataque.

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaVulnerabilidade

- Conceitos BásicosTerminologiaAtivo

A elaboração de uma política de segurança da informação deve levar em conta aspectos relacionados ao uso dos ativos de informação e aos elementos tecnológicos empregados para materializá-los. Acerca desses aspectos da política de informação, julgue os itens a seguir.

As vulnerabilidades de um ambiente de tecnologia de informação estão essencialmente relacionadas com ativos de hardware e software do ambiente, sendo esses os objetos das ações preventivas e corretivas de segurança da informação.

Provas

Cifras de bloco são criptossistemas simétricos que cifram uma mensagem de tamanho fixo em um criptograma do mesmo tamanho. Exemplos de cifras de bloco são o DES (data encryption standard) e o AES (advanced encryption standard). Para cifrar textos em claro de tamanhos arbitrários, é necessário escolher um modo de operação da cifra de bloco. Com relação a cifras de bloco e seus modos de operação, julgue os itens subseqüentes.

No modo CBC, é recomendável que seja escolhido um único vetor de inicialização para a cifração de diversas mensagens.

Provas

Cifras de bloco são criptossistemas simétricos que cifram uma mensagem de tamanho fixo em um criptograma do mesmo tamanho. Exemplos de cifras de bloco são o DES (data encryption standard) e o AES (advanced encryption standard). Para cifrar textos em claro de tamanhos arbitrários, é necessário escolher um modo de operação da cifra de bloco. Com relação a cifras de bloco e seus modos de operação, julgue os itens subseqüentes.

Uma cifra de bloco com o modo de operação CBC (cipher block chaining) pode ser utilizada para construir um código de autenticação de mensagens (MAC).

Provas

- CriptografiaCifragem de Blocos

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

Cifras de bloco são criptossistemas simétricos que cifram uma mensagem de tamanho fixo em um criptograma do mesmo tamanho. Exemplos de cifras de bloco são o DES (data encryption standard) e o AES (advanced encryption standard). Para cifrar textos em claro de tamanhos arbitrários, é necessário escolher um modo de operação da cifra de bloco. Com relação a cifras de bloco e seus modos de operação, julgue os itens subseqüentes.

O modo de operação ECB (electronic codebook) não é adequado quando o texto em claro possui baixa entropia.

Provas

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaFatoração de Números Primos

O conceito de criptografia de chave-pública chegou ao conhecimento da comunidade científica em 1976 por meio de um artigo escrito por Martin Hellman e Whitfield Diffie. O RSA, proposto em 1978, é um dos criptossistemas de chave-pública mais utilizados. Com relação a criptossistemas de chave-pública, julgue os itens a seguir.

O criptossistema RSA é seguro caso o problema da fatoração de números inteiros seja intratável, ou seja, não exista um algoritmo de fatoração de tempo polinomial.

Provas

O conceito de criptografia de chave-pública chegou ao conhecimento da comunidade científica em 1976 por meio de um artigo escrito por Martin Hellman e Whitfield Diffie. O RSA, proposto em 1978, é um dos criptossistemas de chave-pública mais utilizados. Com relação a criptossistemas de chave-pública, julgue os itens a seguir.

Criptossistemas simétricos possuem menor complexidade computacional do que criptossistemas assimétricos.

Provas

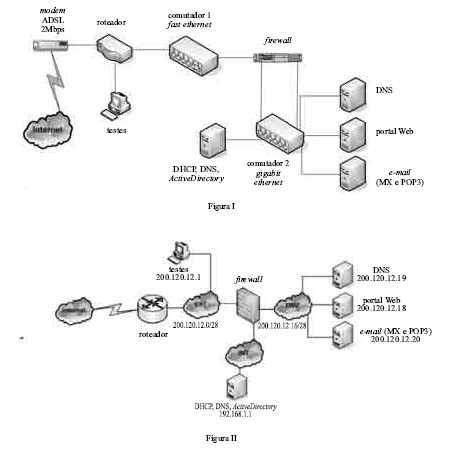

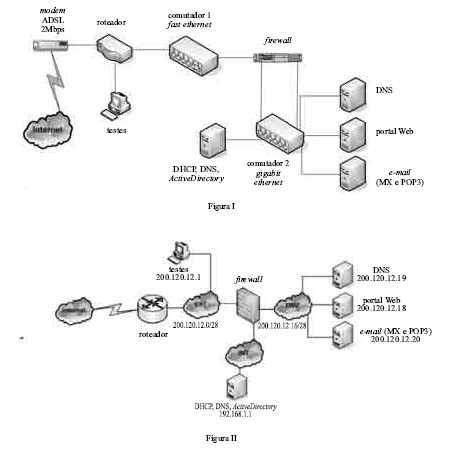

As figuras I e II acima mostram, respectivamente, as topologias física e lógica de uma rede de computadores corporativa típica. Considerando essas figuras, julgue os itens que se seguem.

O sistema operacional do servidor de DHCP da rede denominada INT deve ser da família Microsoft Windows, com versão Windows 2000 ou posterior.

Provas

As figuras I e II acima mostram, respectivamente, as topologias física e lógica de uma rede de computadores corporativa típica. Considerando essas figuras, julgue os itens que se seguem.

Modem ADSL e roteador, apesar de aparecerem na figura I como sendo equipamentos distintos, são, na verdade, um único equipamento que integra as funcionalidades desses elementos da rede.

Provas

Caderno Container