Foram encontradas 60 questões.

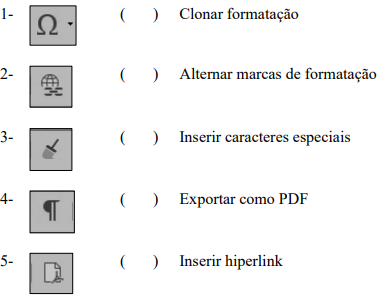

Sobre os tipos de conflitos, numere a coluna da direita de acordo com a da esquerda.

1 - Conflito latente

2 - Conflito percebido

3 - Conflito sentido

4 - Conflito manifesto

( ) Não é declarado e não há uma clara consciência de sua existência.

( ) Ambas as partes são atingidas e há emoção e forma consciente.

( ) Já atingiu ambas as partes, já é percebido por terceiros e pode interferir na dinâmica da organização.

( ) Os envolvidos constatam racionalmente a existência, embora não haja manifestações abertas.

Assinale a sequência correta.

Provas

A coluna da esquerda apresenta tipos de códigos maliciosos (malware) e a da direita, a caracterização de cada um. Sobre o tema, numere a coluna da direita de acordo com a da esquerda.

1 - Rootkit

2 - Worm

3 - Trojan

4 - Backdoor

5 - Vírus

( ) Programa que, além de executar as funções para as quais foi aparentemente projetado, também executa outras funções, normalmente maliciosas, e sem o conhecimento do usuário.

( ) Programa que permite o retorno de um invasor a um computador comprometido, por meio da inclusão de serviços criados ou modificados para esse fim.

( ) Conjunto de programas e técnicas que permite esconder e assegurar a presença de um invasor ou de outro código malicioso em um computador comprometido.

( ) Programa ou parte de um programa de computador, normalmente malicioso, que se propaga inserindo cópias de si mesmo e se tornando parte de outros programas e arquivos.

( ) Programa capaz de se propagar automaticamente pelas redes, enviando cópias de si mesmo de computador para computador. Não se propaga por meio da inclusão de cópias de si mesmo em outros programas ou arquivos, mas pela execução direta de suas cópias ou por meio da exploração automática de vulnerabilidades existentes em programas instalados em computadores.

Assinale a sequência correta.

Provas

( ) As informações restritas de acesso aos sites sempre são salvas automaticamente, não sendo possível habilitar opção de perguntar se contas e senhas de sites devem ser salvas. ( ) O navegador possui um recurso chamado Não rastrear, que envia um sinal aos sites visitados, anunciantes e outros provedores de conteúdo, informando que o comportamento de navegação não deve ser monitorado. ( ) O navegador permite habilitar a opção de sempre utilizar o modo de navegação privativa, para que históricos de navegação, pesquisa, formulários e downloads não sejam armazenados. ( ) O navegador permite bloquear a instalação de extensões pelos sites, porém não possui gerenciamento de exceções para configurar quais sites têm permissão para instalar extensões.

Assinale a sequência correta.

Provas

( ) Uma planilha do Microsoft Excel pode ser utilizada como fonte de dados para a mala direta. ( ) A formatação do texto deve ser feita na fonte de dados, pois tal formatação será mantida quando os dados forem mesclados no documento principal. ( ) Não é permitido inserir um campo de mesclagem no documento principal cujo conteúdo esteja em branco para algum destinatário na lista de destinatários. ( ) Para auxiliar na criação da mala direta, pode-se acionar o Assistente de Mala Direta Passo a Passo na aba Correspondências, menu Iniciar Mala Direta.

Assinale a sequência correta.

Provas

Assinale a sequência correta.

Provas

Provas

I- Sempre que um acesso envolver a transmissão de informações sigilosas, é importante certificar-se do uso de conexões seguras que utilizem o protocolo HTTP, que, além de oferecer criptografia, também garante que os dados não possam ser interceptados, coletados, modificados ou retransmitidos. II- Ao utilizar uma lan house, recomenda-se ativar a navegação anônima, disponibilizada pelos navegadores Web (chamada de privativa), para que informações como cookies, sites acessados e dados de formulários não sejam gravadas pelo navegador Web. III- Em redes Wi Fi públicas, é recomendado evitar aquelas que utilizam mecanismos de segurança WEP, por ter sido o primeiro a ser lançado e apresentar vulnerabilidades. É preferível optar por aquelas que utilizam o WPA2 sempre que disponível ou, no mínimo, o WPA. IV- É recomendado sempre utilizar sites de busca para intermediar o acesso ao site do banco, realizando uma pesquisa e logo em seguida clicando em um link existente disponibilizado pela busca, mas nunca digitar o endereço do site diretamente no navegador Web.

Estão corretas as afirmativas

Provas

Provas

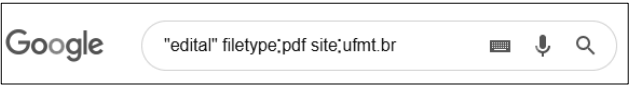

De acordo com a figura, assinale a alternativa que descreve os resultados produzidos pelo referido termo de busca.

Provas

( ) O Windows 10 permite ativar o Sensor de Armazenamento, que pode liberar espaço automaticamente livrando-se de arquivos que não mais são utilizados, tais como arquivos temporários e conteúdos da lixeira. ( ) Nas configurações de energia e suspensão, somente é possível ajustar o desligamento da tela para, no mínimo, após 15 minutos ou, no máximo, após 12 horas que o dispositivo não estiver em uso. ( ) Por questões de segurança, no Windows 10, não mais é permitido habilitar a área de trabalho remota, que permitia se conectar e controlar o computador a partir de um dispositivo remoto, o que era possível nas versões anteriores do Windows. ( ) O Windows 10 permite ativar o histórico da área de transferência, de forma que vários itens que foram copiados ou recortados possam ser nela armazenados para serem utilizados posteriormente.

Assinale a sequência correta.

Provas

Caderno Container