Foram encontradas 80 questões.

O protocolo SNMP (Simple Network Management Protocol) é essencial para o gerenciamento dos ativos de rede. A partir dos gerentes SNMP são gerenciados os agentes disponibilizados nos sistemas operacionais dos dispositivos que fornecem informações diversas usadas para o monitoramento e administração dos recursos computacionais e de rede.

Marque a alternativa correta onde está listado o nome dado à base de informações de gerenciamento usada pelo gerente SNMP para coleta dos dados nos dispositivos gerenciados.

Provas

O uso de VLAN (Virtual Local Area Network) em redes corporativas possibilita uma melhor organização e facilidade no gerenciamento da rede. Em uma determinada rede existem serviços de impressoras, câmeras de vigilância, rede sem fios e gerenciamento. Cada um destes serviços necessita de uma VLAN isolada. A VLAN de gerenciamento utilizará a identificação padrão VID (VLAN Identification).

Marque a alternativa correta para a identificação possível de cada VLAN (VID) em cada um dos serviços, obedecendo à sequência - Serviços de Impressoras (S), Câmeras de Vigilância (C), Rede sem Fios (R), Gerenciamento (G) onde a letra representa o serviço e o número entre parênteses a identificação da VLAN.

Provas

- Modelo OSIModelo OSI: Camada Física

- Modelo OSIModelo OSI: Camada de Enlace

- Modelo TCP/IPIntrodução ao Modelo TCP/IP

- Modelo TCP/IPModelo TCP/IP: Camada de Interface de Rede

No modelo de 5 camadas TCP/IP existem as camadas inferiores e as camadas superiores. As camadas superiores são independentes das tecnologias utilizadas para a comunicação direta de hosts. Desta forma, torna-se possível a alteração das camadas inferiores sem modificar os protocolos e aplicações que são baseadas nas camadas superiores.

Assinale a alternativa correta que lista as camadas inferiores do modelo de camadas TCP/IP.

Provas

- UniãoExecutivoDecreto 1.171/1994: Código de Ética do Servidor Público Civil do Poder Executivo Federal

O Código de Ética Profissional do Servidor Público Civil do Poder Executivo Federal prevê que em todos os órgãos e entidades da Administração Pública Federal direta, indireta autárquica e fundacional, ou em qualquer órgão ou entidade que exerça atribuições delegadas pelo poder público, deverá ser criada uma Comissão de Ética.

Neste contexto, a referida lei prevê que:

Provas

Nos termos do Decreto n.º 6.029, de 1.º de fevereiro de 2007, que Institui Sistema de Gestão da Ética do Poder Executivo Federal, e dá outras providências.

Integram o Sistema de Gestão da Ética do Poder Executivo Federal:

Provas

- UniãoExecutivoDecreto 1.171/1994: Código de Ética do Servidor Público Civil do Poder Executivo Federal

Provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- CriptografiaConceitos e Fundamentos de Criptografia

O uso de criptografia nos pacotes de dados provê a integridade e a confidencialidade na comunicação em redes. Entretanto, nem todos os protocolos da camada de aplicação utilizam recursos de criptografia por padrão.

Assinale a alternativa onde o protocolo de aplicação possui criptografia por padrão.

Provas

O Docker é uma plataforma de código aberto para criação de ambientes isolados via container.

Marque a alternativa correta para o comando responsável por baixar a imagem de nome “mysql” com a tag de revisão “1.1” de um registry remoto utilizando a API do Docker.

Provas

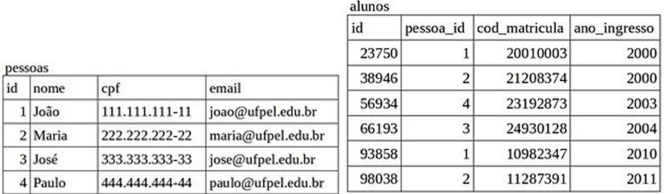

Para obter uma lista contendo o nome, cpf e o e-mail de todos os alunos que ingressaram no ano 2000, ordenada pelo nome em ordem alfabética crescente, a sintaxe correta para o comando SQL a ser executado é:

Provas

Dadas as afirmativas sobre o PostgreSQL:

I. Uma restrição de chave primária indica que uma coluna ou grupo de colunas podem ser usadas como um identificador exclusivo para linhas na tabela. Isso requer que os valores sejam exclusivos e não nulos.

II. Uma restrição de chave estrangeira especifica que os valores em uma coluna (ou um grupo de colunas) devem corresponder aos valores que aparecem em alguma linha de outra tabela.

III. Quando um objeto é criado (tabela, view, entre outros), ele recebe um proprietário. O proprietário é normalmente o usuário que executou a instrução de criação. Todos os outros usuários têm acesso ao objeto sem a necessidade de privilégios serem concedidos.

Está(ão) correta(s):

Provas

Caderno Container