Foram encontradas 50 questões.

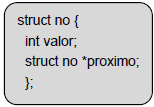

Uma lista encadeada circular, com objetivo de armazenar valores inteiros, é composta por nós declarados conforme a estrutura seguinte:

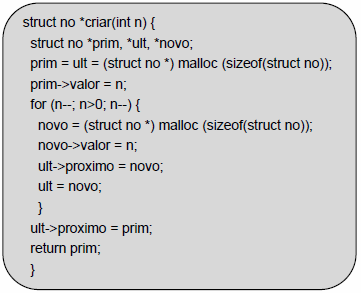

A criação dessa lista é feita através de uma subrotina, que recebe o número n de elementos como parâmetro, e é definida pelo seguinte código:

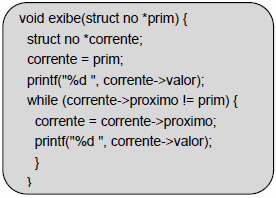

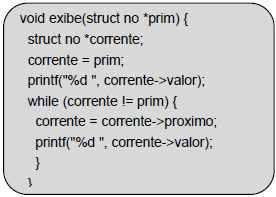

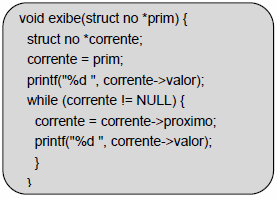

Com o objetivo de exibir na tela os elementos da lista, foram construídas quatro subrotinas. Todas elas recebem como parâmetro um apontador para um nó da lista e são apresentadas a seguir.

I.

II.

III.

IV.

Considere os objetivos de exibir todos os valores armazenados na lista, sem repetição, e que o programa termine normalmente. Agora, assinale a alternativa que identifica as subrotinas que estão de acordo com esses objetivos.

Provas

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de OrdenaçãoBubble Sort

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de OrdenaçãoHeap Sort

- Fundamentos de ProgramaçãoAlgoritmosAlgoritmos de OrdenaçãoQuick Sort

Um arranjo de elementos deve ser colocado em ordem crescente por suas chaves. Para essa tarefa, diferentes métodos de ordenação podem ser considerados.

Assinale verdadeira (V) ou falsa (F) em cada uma das afirmativas relativas a alguns desses métodos de ordenação.

( ) A distribuição inicial dos elementos do arranjo, de modo que as chaves estejam em ordem decrescente, é desfavorável para o método de ordenação por Heap (Heapsort), pois exige muitas trocas entre elementos na fase de construção do Heap.

( ) Qualquer método de ordenação escolhido fará o mesmo número de comparações entre chaves e o mesmo número de trocas entre elementos.

( ) No método de ordenação por bolha (Bubblesort), após a primeira iteração que percorre o arranjo do início ao final, é garantido que o maior elemento estará na sua posição definitiva.

( ) Em uma implementação do método Quicksort, em que o pivô é escolhido a partir da comparação dos valores de chave de três elementos, o pivô ideal é o que possui a chave de maior valor entre eles.

A sequência correta é

Provas

Um firewall é uma combinação de e que isola a rede interna de uma organização da Internet, permitindo a passagem de alguns pacotes e bloqueando outros. Existem dois tipos de firewalls: , que atuam na camada de rede e , que atuam no nível dos protocolos de aplicação.

Assinale a alternativa que preenche as lacunas corretamente.

Provas

Um sistema de cabeamento estruturado é composto, na sua totalidade, pelos seguintes subsistemas:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UFSM

Orgão: UFSM

As afirmativas a seguir tratam da representação e das operações com valores inteiros, considerando sempre a numeração binária em complemento de 2. Observando essas informações, assinale a alternativa correta.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UFSM

Orgão: UFSM

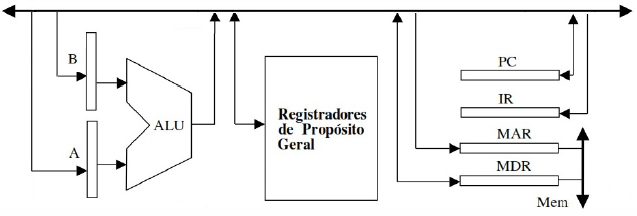

A figura a seguir representa a via de dados de um processador com um barramento interno.

Além do barramento, a via de dados é composta por: um conjunto de registradores de propósito geral, contador de programa (PC), registrador de instrução (IR), uma unidade lógica e aritmética (ALU) com um registrador em cada uma das suas entradas (A e B), além do par formado pelo registrador de endereçamento de memória (MAR) e pelo registrador de dados temporários da memória (MDR), que se conectam ao barramento de memória (Mem).

Considere que a próxima instrução de um programa que está sendo executado pelo processador é uma instrução de soma do tipo

Add R1, R2, R0.

Essa instrução ocupa 4 bytes de memória e determina que os conteúdos de R1 e R2 são somados e o resultado armazenado em R0.

A seguir, a 2ª coluna apresenta todas as micro-operações necessárias para o tratamento dessa instrução, desde a sua busca até o armazenamento do resultado em R0. Como a via de dados permite que algumas dessas microoperações sejam feitas em paralelo, o ciclo da instrução necessita de apenas 6 subciclos, identificados na 1ª coluna.

Numere os parênteses da 2ª coluna, associando cada micro-operação ao subciclo no qual ela será realizada.

| 1ª Coluna | 2ª Coluna |

| 1. Primeiro subciclo | ( ) MDR !$ \leftarrow !$ Mem[MAR] |

| 2. Segundo subciclo | ( ) A !$ \leftarrow !$ (PC) |

| 3. Terceiro subciclo | ( ) PC !$ \leftarrow !$ (A)+4 |

| 4. Quarto subciclo | ( ) IR !$ \leftarrow !$ (MDR) |

| 5. Quinto subciclo | ( ) B !$ \leftarrow !$ (R2) |

| 6. Sexto subciclo | ( ) MAR !$ \leftarrow !$ (PC) |

| ( ) A !$ \leftarrow !$ (R1) | |

| ( ) R0 !$ \leftarrow !$ (A) + (B) |

A sequência correta é

Provas

Conforme determinam as normas de cabeamento estruturado, o comprimento máximo do cabeamento em um mesmo andar de um prédio, incluindo patch cords no distribuidor de piso, o cabo de equipamento e o patch cord de usuário não podem exceder

Provas

- LinuxPermissões de Arquivos e Diretórios no Linux

- LinuxSegurança no LinuxListas de Controle de Acesso (ACL) em Linux

- WindowsArmazenamento no WindowsPermissões de Arquivos e Pastas no Windows

Ao armazenar dados em arquivos, uma das garantias desejadas é que esses dados não serão acessados de forma inapropriada. O modo mais comum para o Sistema Operacional tratar dessa necessidade é realizando controle do acesso aos arquivos, a partir de informações que definem a relação de cada usuário com cada arquivo. Dentre os diversos modos em que essa informação pode ser armazenada, são citados três:

- matriz de acessos, em que uma dimensão define os usuários e outra, os arquivos do sistema, e cada célula contém a informação a respeito das permissões do usuário sobre o arquivo respectivo.

- lista de controle de acessos por usuário, em que para cada arquivo são listados os usuários que têm permissão e o tipo da permissão.

- lista de controle de acessos por domínio: a cada arquivo, são associadas classificações de usuários (como dono, grupo e demais usuários) e as permissões são definidas por categoria.

Considerando essas informações, assinale a alternativa correta.

Provas

Para responder a questão, leia o texto a seguir, uma propaganda em comemoração aos 40 anos de uma conhecida agência publicitária.

TEXTO 01

Arriscado é não fazer.

Todo mundo pode ter uma ideia.

Boa ou ruim.

Intencionalmente ou por acaso.

Da lâmpada elétrica à pizza Califórnia,

das leis de Newton à Dança do Créu,

tudo começa do mesmo jeito: com uma ideia.

Ter ideias é uma característica

de todo ser humano.

Dos mais geniais aos absolutamente comuns.

Colocar ideias em prática,

por outro lado, já é algo bem mais raro.

Exige comprometimento.

Dedicação.

Coragem.

É isto que fazemos há 40 anos:

colocamos ideias na rua.

Ideias que se transformaram em marcas

fortes, cases de sucesso, frases em

PPTs de autoajuda, bordões de bar,

cultura popular.

E, olha, isso dá trabalho.

Aliás, trabalho bom: o primeiro comercial

interativo do Brasil, a música tema do

Banco Meridional (que ainda hoje

é lembrada, mesmo que o banco não exista

mais), as tirinhas do Bib’s (um projeto

de conteúdo numa época em que ainda

ninguém falava nisso). Isso só pra citar

os mais antigos.

Resumindo: o que para muita gente

é arriscado, para nós é dia a dia.

“E se o vírus da gripe seguisse

as pessoas no Twitter?”

“E se a gente chamasse os irmãos

Campana para criar um logotipo?”

“E se a faixa de segurança subisse

pela calçada e pela parede?

Por favor, não confunda com loucura,

irresponsabilidade. Nada disso.

É que tanto num grande festival

de propaganda quanto numa conversa entre

amigos, ninguém fala sobre o que não foi

feito. Ninguém conta o que não lembra.

Porque quando uma marca fica parada,

inerte, acontece a pior coisa que pode

acontecer: nada. E esse, sim, é um risco

que a gente não gosta de correr.

FONTE: Jornal ZERO HORA, segunda-feira, 5 de agosto de 2013. (adaptado)

Para responder à questão, considere a parte do texto em que aparecem perguntas e os mecanismos linguísticos destacados a seguir.

I. Conjunção condicional.

II. Modo subjuntivo.

III. Tempo presente.

O caráter hipotético das três perguntas é um efeito de sentido produzido com o auxílio do que está identificado em

Provas

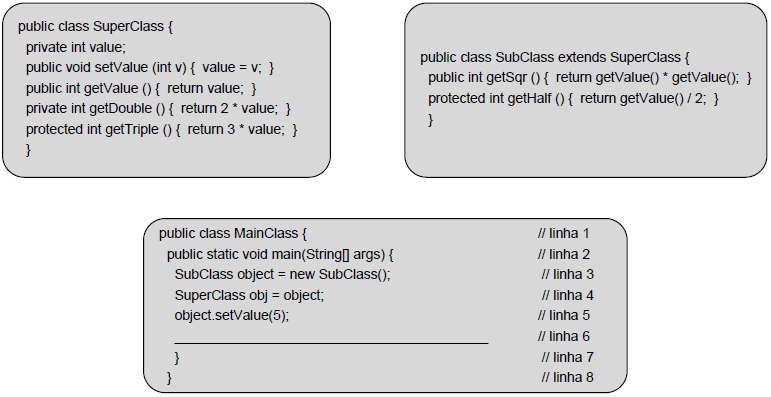

Observe as três classes definidas na linguagem Java, todas de um mesmo pacote (package):

Cada uma das alternativas a seguir é uma candidata a ocupar, individualmente, a lacuna da linha 6 da classe MainClass.

I. System.out.println(object.getDouble());

II. System.out.println(object.getTriple());

III. System.out.println(object.getHalf());

IV. System.out.println(obj.getDouble());

V. System.out.println(obj.getTriple());

VI. System.out.println(obj.getSqr());

Quais dessas alternativas seriam executadas sem erro se inseridas na lacuna?

Provas

Caderno Container