Foram encontradas 155 questões.

Em cafezais depalperados, é possível revitalizar as plantas por meio de podas e do bom manejo das demais práticas culturais. Existem várias opções de poda que deverão ser utilizadas dependendo da situação em que se encontram as plantas na lavoura.

Tendo como foco a poda da planta de café, analise as afirmativas abaixo:

I. A recepa é uma prática de poda drástica que pode eliminar toda a parte aérea da planta e provocar morte superior a 80% das raízes.

II. O decote consiste em efetuar corte da haste principal em conjunto com corte acentuado de ramos ortotrópicos.

III. Esqueletamento é uma poda drástica que consiste no corte alto da haste principal como no de ramos plagiotrópicos.

Está CORRETO o que se afirma em:

Provas

Após o plantio das mudas de café, uma das atividades culturais necessárias é a adubação em cobertura com N e K. Com base na análise do solo, o produtor terá que aplicar 30 gramas de K2O por cova e 20 gramas de N por cova. A mistura será feita na propriedade, tendo como fontes o KCl e o (NH4)2SO4. O espaçamento entre covas é de 0,70 m e entre linhas é de 3,50 m.

Considerando que a área implantada com café é de 10 ha, assinale a alternativa que apresenta CORRETAMENTE a quantidade das fontes dos nutrientes citados, os quais devem ser adquiridos pelo produtor:

Provas

Em lavouras de café, já na fase produtiva, a demanda por nutrientes varia de acordo com o estádio de desenvolvimento do período reprodutivo, ou seja, da floração até a completa maturação dos grãos.

Conhecendo-se a dinâmica de acúmulo de nutrientes nas flores e frutos, é CORRETO afirmar que:

Provas

A propagação vegetativa é uma alternativa que pode ser utilizada para o café, embora prevaleça o uso de sementes, sobretudo para C. arabica. A propagação vegetativa é preferida quando:

I. houver interesse em pepetuar a heterose em plantas híbridas em gerações de segregação precoce.

II. houver interesse em obter plantas mais homogêneas e produtivas, sobretudo em espécies alógamas.

III. for necessário acelerar a multiplicação de clones superiores de plantas em estágio juvenil.

IV. houver plantas em gerações de autofecundação avançadas, para se ter maior uniformidade no campo.

Está CORRETO o que se afirma apenas em:

Provas

Dentre as operações de uma determinada instituição de ensino, uma norma diz que um registro de matrícula deve obrigatoriamente envolver um único estudante e ao menos uma disciplina.

Assinale a alternativa que apresenta CORRETAMENTE o diagrama conceitual de entidade-relacionamento que modela tal norma sem permitir perda de consistência na base de dados:

Provas

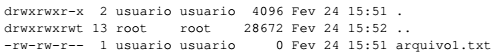

Ao executar o comando ls -la no Linux, um usuário, autenticado como usuario, obtém a seguinte listagem:

Logo após, esse mesmo usuário executa o comando:

chmod u+x arquivo1.txt

É CORRETO afirmar que as permissões do arquivo arquivo1.txt, após a execução desse comando, serão:

Provas

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoCSRF: Cross-Site Request Forgery

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoSQL Injection

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoXSS: Cross-Site-Scripting

No que se refere à segurança de aplicações Web, relacione a coluna da esquerda, que apresenta os nomes das vulnerabilidades mais encontradas nessas aplicações, com a coluna da direita, que apresenta as descrições dessas vulnerabilidades.

1. Cross Site Scripting (XSS)

2. Falha de Injeção de Código

3. Execução Maliciosa de Arquivo

4. Cross Site Request Forgery (CSRF)

( ) Ocorre quando o navegador no qual a vítima está autenticada é forçado a enviar uma requisição para uma aplicação Web vulnerável, que realiza a ação desejada em nome da vítima.

Exemplo em HTML:

<img src=”http://www.exemplo.com.br/logout.php”>

( ) Acontece quando os dados que o usuário fornece de entrada são enviados como parte de um comando ou consulta.

Exemplo em PHP e SQL:

$sql = “SELECT * FROM t1 WHERE id = ‘”

. $_REQUEST[‘entrada-do-usuario’] . ”’”;

( ) Ocorre em quaisquer aplicações que recebam dados originados do usuário e os enviem ao navegador sem primeiramente validar ou codificar aquele conteúdo.

Exemplo em PHP:

echo $_REQUEST[ ‘entrada-do-usuario’];

( ) Ocorre em aplicações que utilizam, diretamente ou por concatenação, entradas potencialmente hostis tanto em funções de arquivo quanto em stream.

Exemplo em PHP:

include $_REQUEST[‘entrada-do-usuario’];

Marque a alternativa que relaciona CORRETAMENTE as descrições da coluna da direita com os nomes da coluna da esquerda:

Provas

Provas

Provas

Provas

Caderno Container