Foram encontradas 50 questões.

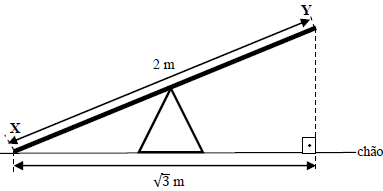

Duas crianças X e Y brincam sentadas na extremidade de uma gangorra, conforme mostra o esquema abaixo.

Quando a criança Y estiver no ponto mais alto, qual a distância que ela estará do chão?

Provas

Qual comando é utilizado pelo administrador da rede para reiniciar imediatamente um servidor com o sistema operacional Linux Ubuntu versão 11.04?

Provas

No sistema operacional Linux Ubuntu versão 11.04, executando-se o comando chmod 744 texto.doc para alterar as permissões do arquivo, quais as permissões que o dono do arquivo, os usuários pertencentes ao grupo e os demais usuários terão, respectivamente?

Provas

Qual a quantidade máxima de memória que o sistema operacional Windows Server 2008 R2 Standard Edition pode gerenciar?

Provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Qual frequência da largura de banda da categoria 6 do cabeamento metálico é estabelecida pela norma ANSI/TIA/EIA-568-B.2?

Provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

A coluna da esquerda apresenta as categorias de cabeamento metálico e a da direita, suporte à aplicação. Numere a coluna da direita de acordo com a da esquerda.

1 – Categoria 4 ( ) 1000 Base-T (Gigabit-Ethernet)

2 – Categoria 5 ( ) Gigabit com eletrônica simplificada e vídeo

3 – Categoria 5e ( ) 100 Base-TX (Fast-Ethernet)

4 – Categoria 6 ( ) Token Ring 16Mbps

Assinale a sequência correta.

Provas

Durante o processo de certificação de cabeamento metálico, qual teste leva em consideração a influência de crosstalk de todos os pares de um cabo sobre o que está sendo medido?

Provas

Sobre tecnologias de detecção de intrusão (Intrusion Detection System – IDS) e de prevenção de intrusão (Intrusion Prevention System – IPS), analise as afirmativas.

I - O IDS detecta se alguém está tentando entrar em um sistema ou se algum usuário legítimo está fazendo uso indevido do sistema, estando constantemente em background e gerando uma notificação quando detecta alguma ocorrência.

II - O IDS é instalado em um “Modo Promíscuo”, interferindo no fluxo de tráfego da rede.

III - O IPS usa a capacidade de detecção do IDS junto com a capacidade de bloqueio de um firewall, notificando e bloqueando de forma eficaz qualquer tipo de ação suspeita ou indevida.

Está correto o que se afirma em

Provas

NÃO é característica de roteamento na camada de rede do modelo OSI:

Provas

Em relação aos padrões de transmissão da tecnologia Fiber Channel, qual nível endereça as interfaces com outros protocolos?

Provas

Caderno Container