Foram encontradas 50 questões.

O referencial teórico da graduação em Serviço Social são os fundamentos históricos e teórico-metodológicos que dão sustentação à formação profissional.

Sobre eles, é correto afirmar, exceto:

Provas

- Sistema Global de Proteção dos Direitos Humanos: Instrumentos NormativosDeclaração Universal dos Direitos Humanos

A Declaração Universal dos Direitos Humanos foi proclamada na Assembleia Geral das Nações Unidas em 1948 e representa um marco histórico na luta por uma vida mais digna a todos.

Qual das opções abaixo não se refere a um direito ou liberdade expressos nesta Declaração?

Provas

A Constituição da República Federativa do Brasil de 1988 estabelece a Seguridade Social.

Sobre isso, é correto afirmar, exceto:

Provas

O Código de Ética do Assistente Social define onze princípios fundamentais da profissão.

Quais destes não é um dos princípios fundamentais do Código de Ética Profissional?

Provas

Segundo a Lei nº 8.662/1993, que regulamenta a profissão de Assistente Social, a realização de estudos socioeconômicos com os usuários para fins de benefícios e serviços sociais junto a órgãos da administração pública direta e indireta, empresas privadas e outras entidades, é considerada um(uma):

Provas

O Windows possui uma interface gráfica com o usuário que possibilita a interação com os dispositivos digitais por meio de elementos gráficos.

O ícone mostrado na imagem representa:

Provas

O pacote LibreOffice responsável por criar planilhas eletrônicas é denominado Calc. Nessa planilha eletrônica, o cruzamento da vigésima linha com a quinquagésima coluna é estabelecido tecnicamente como sendo a célula:

Provas

Para excluir um arquivo de forma permanente no Windows, é necessário:

Provas

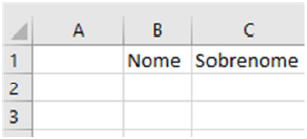

figura a seguir mostra as células de uma planilha.

Para unir Nome e Sobrenome contendo um espaço entre essas palavras, na célula A1 do Excel, é preciso usar o comando:

Provas

Recentes ciberataques contra empresas foram notícias em jornais do mundo inteiro.

Ataques de recusa de serviço (Denial-of-Service - DoS), vírus e vermes (worms) têm custado bilhões de dólares às empresas e causado incontáveis horas de frustração. Muitos desses ataques permitem que o perpetrador invada uma rede ou sistema, o que pode levar a roubo de dados, corrupção de dados e outros danos.

Sobre os diversos tipos de ataque, analise as seguintes afirmações:

I. Um ataque criptoanalítico tenta decriptar texto cifrado sem a chave de decriptação.

II. Um verme (worm) é um código executável que fica anexado a um arquivo ou subscreve outros arquivos para se reproduzir.

III. Um vírus é um código executável que se propaga infectando outros arquivos na rede, raramente requer qualquer ação do usuário e não precisa ser anexado a um outro programa ou arquivo.

IV. O cavalo-de-Tróia é um programa mal-intencionado que se esconde dentro de um programa autorizado ou simula um programa ou característica legítima enquanto causa dano ao computador ou à rede quando é executado.

É correto o que se afirma em:

Provas

Caderno Container