Foram encontradas 50 questões.

Um grande número de máquinas invadidas enviam segmentos TCP ao servidor para iniciar a conexão, muitas vezes falsificados e, assim, parecerem que vieram de máquinas diferentes. Enquanto o servidor responde ao segmento TCP, ninguém do outro lado completa o handshake TCP, deixando o servidor suspenso. Uma vez que um host só consegue manter um número limitado de conexões em semiaberto, este não mais aceita conexão.

O texto acima descreve um ataque de negação de serviço muito comum antigamente, porém com consequências. A que tipo de ataque o texto se refere?

Provas

Uma forma para detecção de possíveis ataques em uma infraestrutura ficou bastante conhecida por utilizar uma técnica de armadilha, atraindo o atacante ou hacker a fazer uma exploração de vulnerabilidades em um sistema com o intuito de realizar uma invasão.

Esse sistema fica mais exposto aos atacantes e é monitorado para que se entenda o que está sendo explorado. Assim, pelo conhecimento das possíveis falhas, os outros sistemas que compõem a infraestrutura podem ser corrigidos e aprimorados.

Como se chama essa técnica?

Provas

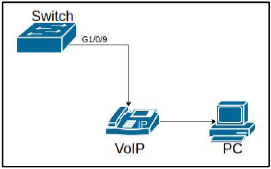

É comum a utilização do conceito de vlans em redes corporativas para fazer a separação lógica dos dispositivos em um conjunto de switches. Em um switch Cisco, pode-se utilizar um computador ligado a um telefone VoIP, mesmo que os dispositivos utilizem vlans diferentes.

Analise os seguintes dados e marque a alternativa que preencha as lacunas dos comandos de maneira a permitir que o computador utilize a vlan 5 e o telefone utilize a vlan 29.

switch# configure terminal switch(config)# interface ____ switch(config-if)# switchport mode _________ switch(config-if)# switchport _________ vlan ____ switch(config-if)# switchport _________ vlan 29 switch(config-if)# exit switch(config)# exit

Provas

Muito tem sido falado sobre ataques de hacker e os prejuízos que causam, seja do ponto de vista econômico, seja do ponto de vista operacional, fazendo com que sistemas essenciais fiquem inoperantes por vários dias.

Considerando a prevenção desses problemas, analise as seguintes afirmações, classifique-as como verdadeiras (V) ou falsas (F) e assinale a alternativa correta.

I – Deve-se sempre manter o sistema operacional atualizado com as últimas atualizações de segurança.

II – Não há risco em abrir os arquivos anexos ou links enviados por e-mail ou mensagens.

III – Deve-se instalar um software antivírus e sempre mantê-lo atualizado.

IV – Pode-se instalar um software sem a devida licença somente se for por um curto período.

V – Deve-se ter sempre um firewall pessoal instalado, atualizado e habilitado.

Provas

A camada de transporte do modelo TCP/IP é subdividida em dois tipos distintos, quanto a sua forma de comunicação, TCP e UDP. TCP é um tipo orientado a conexão, possuindo mecanismos de garantia de entrega dos pacotes via confirmação da entrega dos pacotes ao outro host, conhecido como Three-Way-Handshake. Já o UDP não é orientado a conexão e envia os pacotes ao host destino sem poder confirmar o seu recebimento. Cada protocolo da camada de aplicação faz uso de um tipo distinto de protocolo da camada de transporte.

Marque a alternativa que apresenta apenas protocolos de aplicação que fazem uso exclusivo do TCP.

Provas

Assinale a alternativa que completa corretamente as seguintes lacunas:

Quando se fala de redes corporativas, há uma diversidade de dispositivos que podem ser ligados a um switch o qual fornece energia para o funcionamento de alguns desses dispositivos. Tal característica é definida pela norma IEEE 802.3af, que descreve a tecnologia , também conhecida pela sigla .

Provas

Sobre redes de computadores, pode-se dizer que o modelo OSI é um modelo conceitual utilizado como referência. Na prática o modelo mais utilizado, inclusive por grandes fabricantes como a Cisco, HP entre outros, é o TCP/IP composto por 5 camadas.

Qual a alternativa que representa essas camadas em ordem crescente?

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: UNIFEI

Orgão: UNIFEI

Servidores são computadores mais robustos que desktops comuns, utilizados para prover sistemas críticos que precisam de confiabilidade e performance de modo a fornecer acesso a múltiplos usuários. Para garantir um acesso a disco mais rápido e tolerância a falha de pelo menos 1 disco, pode-se usar o recurso de arranjos de discos, também conhecido como RAID.

Para obter uma taxa de leitura até 4 vezes mais rápida e escrita até 2 vezes mais rápida, com 4 discos, que arranjo deve ser utilizado?

Provas

Nos computadores podem ser conectados diversos dispositivos classificados como de entrada ou saída.

Qual das alternativas apresenta apenas dispositivos de saída?

Provas

Em sistemas Linux, podemos nos deparar com processos que estão travados ou que simplesmente pararam de funcionar da maneira esperada.

Com qual comando é possível encerrar a execução desses processos?

Provas

Caderno Container