Foram encontradas 172 questões.

Conforme a American Welding Society (AWS), “soldagem” pode ser definida como: “Operação que visa obter a coalescência localizada produzida pelo aquecimento até uma temperatura adequada, com ou sem a aplicação de pressão e de metal de adição”.

Atualmente existe uma grande quantidade de processos de soldagem que são usados em diversas aplicações. Assinale os processos ideais para as seguintes aplicações relacionadas à soldagem: I - Preenchimento de grandes chanfros na posição plana; II - Soldagem de chapas de 1,5mm pela indústria automobilística; III - Soldagem de tubulações subaquáticas; IV - Passes de raiz em tubulações; V - Soldagem de componentes eletrônicos.

Provas

Na soldagem GMAW (Gas-Shielded Metal Arc Welding), também conhecida como MIG/MAG (Metal Inert Gas / Metal Active Gas), um arco elétrico é estabelecido entre a peça e um arame sólido, neste caso consumível e alimentado continuamente. Nesse processo, é usado um gás de proteção, que tem como objetivo propiciar a ionização do arco elétrico e eliminar o contato do ar atmosférico. Além dos consumíveis relacionados ao processo, existem consumíveis relacionados ao equipamento de soldagem.

Marque a opção que apresenta os consumíveis referentes ao equipamento de soldagem usado no processo GMAW.

Provas

O processo de soldagem com eletrodo revestido possui vasta aplicação na indústria, principalmente nos trabalhos de manutenção.

Considerando a soldagem de peças do aço ASTM A36 com 3 mm de espessura, marque a opção que apresenta o eletrodo revestido ideal para tal aplicação, conforme a AWS (American Welding Society).

Provas

O fator de trabalho de uma tocha do processo GMAW (Gas-Shielded Metal Arc Welding), também conhecido como MIG/MAG (Metal Inert Gas / Metal Active Gas), é o tempo máximo que a tocha de soldagem pode ser utilizada durante um período de 10 minutos (expresso em porcentagem), para uma certa intensidade de corrente, sem exceder um limite predeterminado de temperatura. O fator de trabalho da tocha de soldagem deve ser idêntico ao da máquina e é influenciado por alguns elementos como: diâmetro do arame e tipo de refrigeração.

Considerando as informações supracitadas, uma tocha que tem fator de trabalho de 60% para 160 A, quer dizer que:

Provas

Um grande número de máquinas invadidas enviam segmentos TCP ao servidor para iniciar a conexão, muitas vezes falsificados e, assim, parecerem que vieram de máquinas diferentes. Enquanto o servidor responde ao segmento TCP, ninguém do outro lado completa o handshake TCP, deixando o servidor suspenso. Uma vez que um host só consegue manter um número limitado de conexões em semiaberto, este não mais aceita conexão.

O texto acima descreve um ataque de negação de serviço muito comum antigamente, porém com consequências. A que tipo de ataque o texto se refere?

Provas

Uma forma para detecção de possíveis ataques em uma infraestrutura ficou bastante conhecida por utilizar uma técnica de armadilha, atraindo o atacante ou hacker a fazer uma exploração de vulnerabilidades em um sistema com o intuito de realizar uma invasão.

Esse sistema fica mais exposto aos atacantes e é monitorado para que se entenda o que está sendo explorado. Assim, pelo conhecimento das possíveis falhas, os outros sistemas que compõem a infraestrutura podem ser corrigidos e aprimorados.

Como se chama essa técnica?

Provas

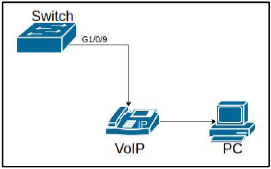

É comum a utilização do conceito de vlans em redes corporativas para fazer a separação lógica dos dispositivos em um conjunto de switches. Em um switch Cisco, pode-se utilizar um computador ligado a um telefone VoIP, mesmo que os dispositivos utilizem vlans diferentes.

Analise os seguintes dados e marque a alternativa que preencha as lacunas dos comandos de maneira a permitir que o computador utilize a vlan 5 e o telefone utilize a vlan 29.

switch# configure terminal switch(config)# interface ____ switch(config-if)# switchport mode _________ switch(config-if)# switchport _________ vlan ____ switch(config-if)# switchport _________ vlan 29 switch(config-if)# exit switch(config)# exit

Provas

Muito tem sido falado sobre ataques de hacker e os prejuízos que causam, seja do ponto de vista econômico, seja do ponto de vista operacional, fazendo com que sistemas essenciais fiquem inoperantes por vários dias.

Considerando a prevenção desses problemas, analise as seguintes afirmações, classifique-as como verdadeiras (V) ou falsas (F) e assinale a alternativa correta.

I – Deve-se sempre manter o sistema operacional atualizado com as últimas atualizações de segurança.

II – Não há risco em abrir os arquivos anexos ou links enviados por e-mail ou mensagens.

III – Deve-se instalar um software antivírus e sempre mantê-lo atualizado.

IV – Pode-se instalar um software sem a devida licença somente se for por um curto período.

V – Deve-se ter sempre um firewall pessoal instalado, atualizado e habilitado.

Provas

A camada de transporte do modelo TCP/IP é subdividida em dois tipos distintos, quanto a sua forma de comunicação, TCP e UDP. TCP é um tipo orientado a conexão, possuindo mecanismos de garantia de entrega dos pacotes via confirmação da entrega dos pacotes ao outro host, conhecido como Three-Way-Handshake. Já o UDP não é orientado a conexão e envia os pacotes ao host destino sem poder confirmar o seu recebimento. Cada protocolo da camada de aplicação faz uso de um tipo distinto de protocolo da camada de transporte.

Marque a alternativa que apresenta apenas protocolos de aplicação que fazem uso exclusivo do TCP.

Provas

Assinale a alternativa que completa corretamente as seguintes lacunas:

Quando se fala de redes corporativas, há uma diversidade de dispositivos que podem ser ligados a um switch o qual fornece energia para o funcionamento de alguns desses dispositivos. Tal característica é definida pela norma IEEE 802.3af, que descreve a tecnologia , também conhecida pela sigla .

Provas

Caderno Container