Foram encontradas 16.837 questões.

Ao implementar um Sistema de Gestão de Segurança da Informação baseado na ISO 27001 e adotar o COBIT

para governança, uma organização estabelece uma base robusta para suas operações. Contudo, é preciso

considerar que

Provas

Questão presente nas seguintes provas

Em termos de Segurança da Informação, qualquer interrupção não planejada de um serviço de TI pode ser

considerada um incidente. Sobre a Gestão de Incidentes, é correto afirmar que

Provas

Questão presente nas seguintes provas

A Norma ISO 27001 é o padrão e a referência internacional para a gestão da Segurança da Informação. Nesse

sentido, assinale a opção que representa essa Norma adequadamente.

Provas

Questão presente nas seguintes provas

Uma fintech está desenvolvendo um aplicativo que utiliza criptografia assimétrica para autenticar transações

financeiras. Cada usuário possui um par de chaves gerado localmente (privada e pública). No entanto, um

usuário perdeu o dispositivo onde sua chave privada estava armazenada, mas ainda possui a chave pública

registrada no servidor.

Assinale a opção que apresenta o impacto mais provável dessa situação.

Assinale a opção que apresenta o impacto mais provável dessa situação.

Provas

Questão presente nas seguintes provas

A implementação de sites de contingência é fundamental para assegurar a continuidade de negócios de TI.

Sendo assim, um cold site pode ser definido como um

Provas

Questão presente nas seguintes provas

Ataques cibernéticos podem ser mitigados por diferentes técnicas de segurança de acordo com a sua natureza

ou características. Aponte, entre os cenários a seguir, aquele em que o sandboxing é a solução de segurança

mais adequada.

Provas

Questão presente nas seguintes provas

Durante uma investigação de um incidente de segurança, a equipe de resposta decide implantar um sistema

"isca" para desviar a atenção do atacante e, ao mesmo tempo, monitorar suas ações em tempo real. A técnica

descrita neste cenário é o(a)

Provas

Questão presente nas seguintes provas

O RBAC (Role-Based Access Control) é um modelo de controle de acesso para implementar políticas de

segurança. Em uma rede corporativa, um administrador utiliza o RBAC para

Provas

Questão presente nas seguintes provas

A técnica de ataque cibernético que envolve o envio de e-mails falsos, os quais se passam por comunicações

legítimas para induzir usuários a revelar informações sensíveis, é designada

Provas

Questão presente nas seguintes provas

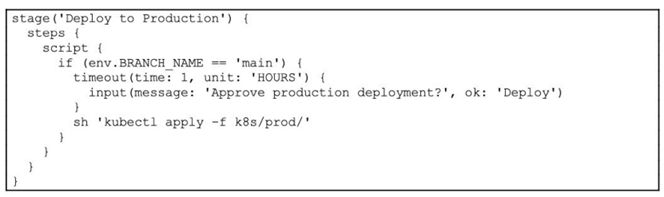

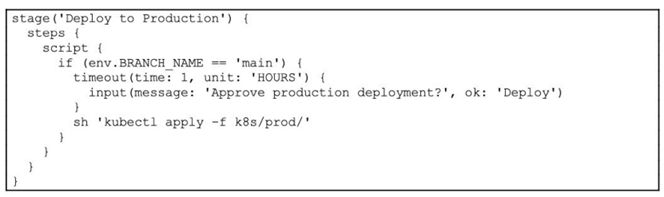

Aplicando os seus conhecimentos em DevOps, um arquiteto de software configura um pipeline CI/CD com o

seguinte trecho de um Jenkinsfile (declarative pipeline):

Com base no exposto, a principal vulnerabilidade de segurança ou risco neste código se refere

Com base no exposto, a principal vulnerabilidade de segurança ou risco neste código se refere

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container