Foram encontradas 16.966 questões.

Disciplina: TI - Segurança da Informação

Banca: Instituto Access

Orgão: UFJ

Entre os tipos de backup, um minimiza o risco da perda de dados, aliando os conceitos de economia e velocidade de outro tipo de backup, porém com uma diferença fundamental. Após realizar a primeira cópia completa, cada gravação desse tipo de backup compara o conteúdo a ser copiado com o último evento para gravar somente as alterações realizadas. Isso significa que uma maior quantidade de registros será gravada a cada novo backup desse tipo, pois o último fragmento sempre conterá todas as diferenças entre a cópia original e o volume atualizado. Esse processo é mais prático quando comparado a outros tipos, pois só exigirá a cópia inicial completa e o último fragmento diferencial para restauração do ambiente.

O esquema descrito é conhecido como backup

Provas

Disciplina: TI - Segurança da Informação

Banca: Instituto Access

Orgão: UFJ

De acordo com a Norma NBR/ISO 17799, um termo está relacionado aos riscos e é definido como o processo de identificação, controle e minimização ou eliminação dos riscos de segurança que podem afetar os sistemas de informação, a um custo aceitável.

Esse termo é denominado

Provas

Disciplina: TI - Segurança da Informação

Banca: Instituto Access

Orgão: UFJ

Entre os tipos de firewall,

I. utiliza as informações que trafegam na internet, para definir quando um pacote deve seguir em frente ou não. Essas informações carregam dados para indicar o caminho que o pacote deve seguir, como um endereço. Em síntese, este tipo de firewall baseia suas decisões no endereço IP do pacote e no número da porta.

II. protege uma rede filtrando mensagens na camada de aplicação. Em síntese, é um sistema de computador ou uma aplicação que age como um intermediário entre clientes e servidores, fazendo pedidos no lugar de clientes e devolvendo respostas no lugar do servidor.

Os tipos caracterizados em I e em II são conhecidos, respectivamente, como

Provas

Disciplina: TI - Segurança da Informação

Banca: Instituto Access

Orgão: UFJ

De acordo com a Norma NBR/ISO 17799, a segurança da informação é caracterizada pela preservação de alguns pilares de segurança, dos quais dois são descritos a seguir:

I. Refere-se à garantia de que a informação é acessível somente por pessoas autorizadas a terem acesso.

II. Refere-se à salvaguarda da exatidão e completeza da informação e dos métodos de processamento.

Os dois pilares descritos em I e II são conhecidos, respectivamente, como

Provas

Disciplina: TI - Segurança da Informação

Banca: Instituto Access

Orgão: UFJ

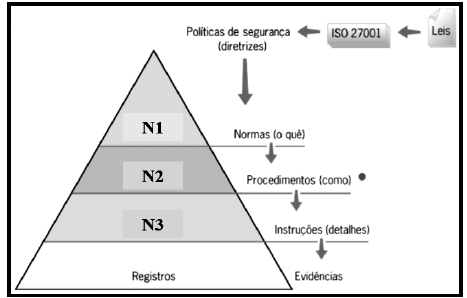

As normas ISO são regras criadas com o objetivo de realizar a normatização de condutas e processos em organizações e entidades públicas. Ela está relacionada, também, com a ABNT, que normatiza determinadas questões que devem ser seguidas por todas as instituições nacionais. A legislação de segurança da informação é dividida em níveis, de acordo com a figura abaixo:

Os níveis N1, N2 e N3 são conhecidos, respectivamente, como

Provas

Disciplina: TI - Segurança da Informação

Banca: Instituto Access

Orgão: UFJ

Em um dos tipos de criptografia empregados atualmente, o emissor e o receptor das informações utilizam uma chave única idêntica para codificar e decodificar os dados transmitidos, sendo o processo de funcionamento baseado nas premissas listadas a seguir:

I. Quem envia e quem recebe os dados possuem a mesma chave criptográfica.

II. Utilizando essa chave secreta única, o emissor criptografa os dados, transformando as informações textuais em um ciphertext ilegível.

III. É feito o envio dos dados criptografados através da internet.

IV. O destinatário recebe os dados criptografados e os decodifica com a mesma chave usada anteriormente, revelando as informações transmitidas.

Esse tipo de criptografia é conhecido por

Provas

Disciplina: TI - Segurança da Informação

Banca: Instituto Access

Orgão: UFJ

No campo dos ataques cibernéticos, um envolve a falsificação de identidade, ou seja, os invasores mascaram sua verdadeira identidade e fingem ser uma pessoa ou entidade confiável, sendo muito comum a utilização de e-mails, chamadas telefônicas ou sites falsos para dissimular o ataque e enganar as vítimas, com o objetivo de roubar dados.

Esse tipo de ataque cibernético é conhecido por

Provas

Disciplina: TI - Segurança da Informação

Banca: OBJETIVA

Orgão: Pref. Igrejinha-RS

- Conceitos BásicosPrincípiosConfidencialidade

- CriptografiaConceitos e Fundamentos de Criptografia

- Segurança LógicaSegurança em Correio Eletrônico

Lançado em 2013, o ProtonMail é um serviço de e-mail com sede na Suíça que oferece criptografia de ponta a ponta. A criptografia de ponta a ponta (end-to-end encryption ou E2EE) é um recurso de:

Provas

Disciplina: TI - Segurança da Informação

Banca: FEPESE

Orgão: Câm. Videira-SC

Analise as afirmativas abaixo com relação aos softwares e soluções de segurança.

1. Um software ou recurso anti-spam pode conter recursos que também detectem ameaças do tipo phishing.

2. O uso de um bom firewall configurado corretamente torna dispensável o uso de softwares de segurança como antivírus, anti-spam ou anti-spyware.

3. Algumas soluções de antivírus incorporam recursos de anti-spam, anti-spyware e até anti-phishing em uma mesma solução.

Assinale a alternativa que indica todas as afirmativas corretas.

Provas

Com relação ao algoritmo no qual a chave de criptografia e de descriptografia são diferentes, analise o seguinte cenário:

Para garantir que ninguém além de Alice possa ler uma mensagem, Bob transforma essa mensagem usando a chave A e produz uma mensagem P.

Sendo assim, assinale a opção que apresenta o tipo da chave A.

Provas

Caderno Container